공공기관 사칭 피싱 활개...URL주의!

- 최근 사회 관심 집중, 이슈 소재 활용해 피싱 시도

- 공공기관 문자, 직접 공공기관에 연락해 사실 관계 확인 필요

최근 공공기관을 사칭한 피싱 수법이 나날이 교묘해지며 진화하고 있어 이용자들의 주의가 필요하다.

1일 누리랩에 따르면 공공기관 사칭해 악성코드를 유포하고 개인정보 탈취 피싱이 지속적으로 탐지되고 있다며 지난달만 3건의 공공기관 사칭 피싱 주의를 게시했다고 밝혔다.

공공기관 사칭한 피싱은 과거부터 사용된 피싱 방법이다. 일반인들이 공공기관으로부터 메시지를 수신하면 심리적으로 위축되고 불안감을 느낀다. 공격자는 이러한 심리를 악용한다. 때문에 여전히 피해 사례가 많은 피싱 유형이다.

최근에는 사회적으로 관심이 집중되고 이슈화되고 있는 소재를 활용해 피싱을 시도한다. 따라서 이용자들이 피싱에 쉽게 현혹될 수 있다.

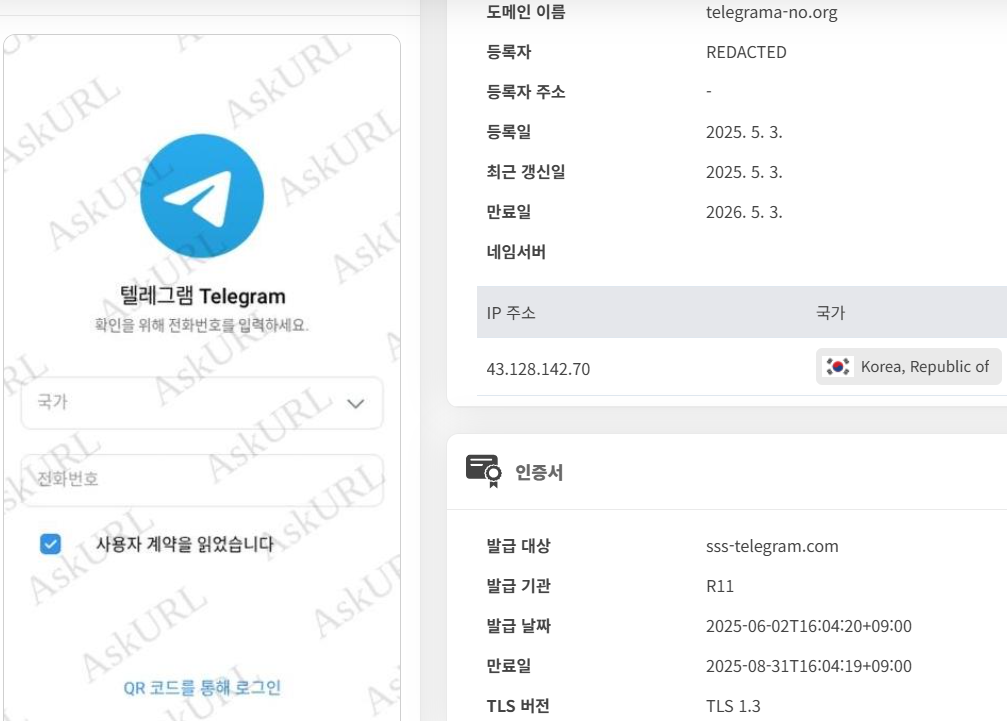

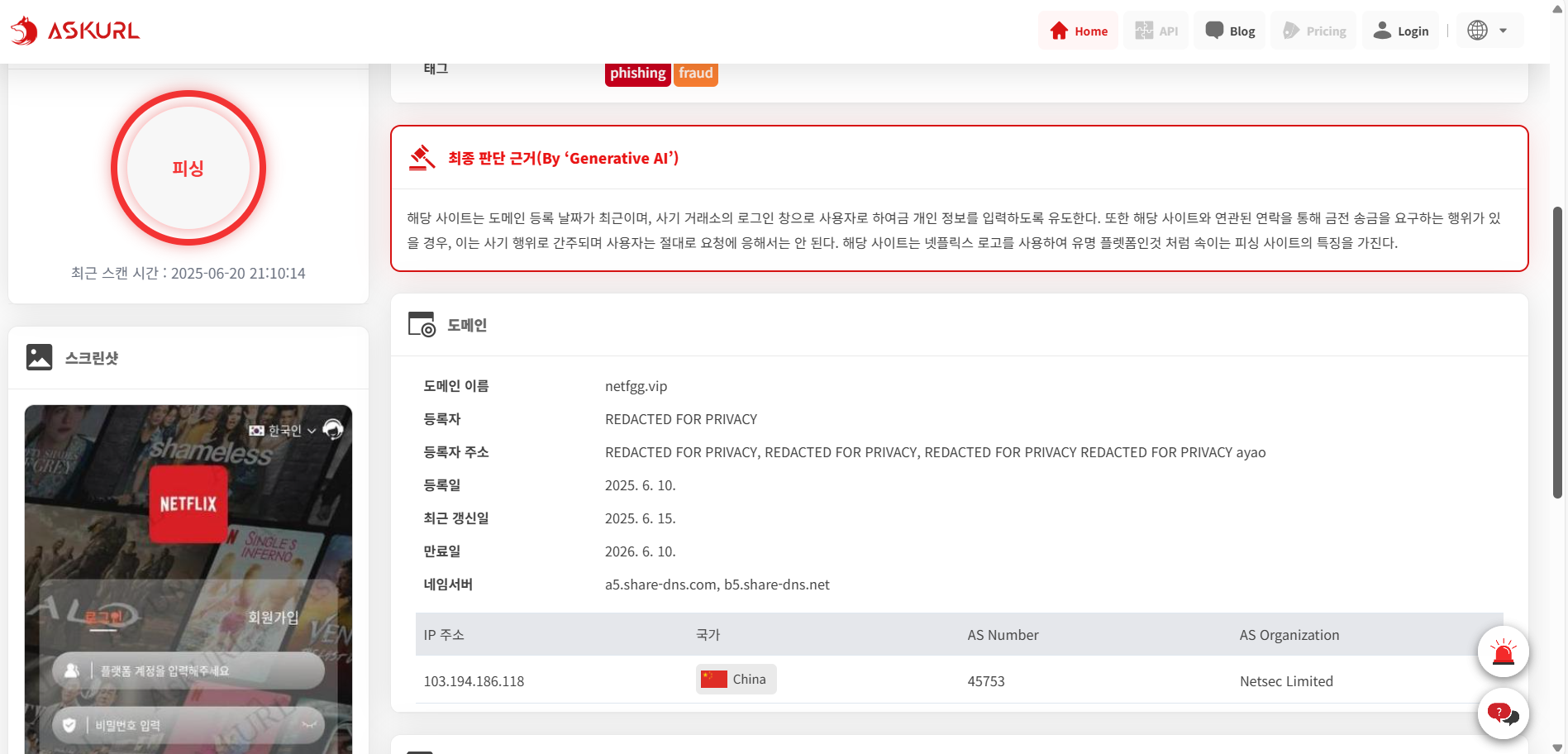

최근 ‘에스크유알엘(AskURL)’에 탐지된 행정안전부를 사칭한 피싱 행위는 ‘정부 사기 피해 구제 신청’이라는 제목의 행정안전부 사칭 사이트에 접속하게 유도한 후 피해 보상을 미끼로 개인 정보를 탈취하는 피싱 행위다. 사칭 사이트에 개인 정보를 입력하고 본인 인증을 진행하면 개인 정보가 피싱 범죄자에게 전달되고 피싱 범죄자들이 보이스 피싱 등의 행위를 통해 2차 피싱을 시도할 수 있다.

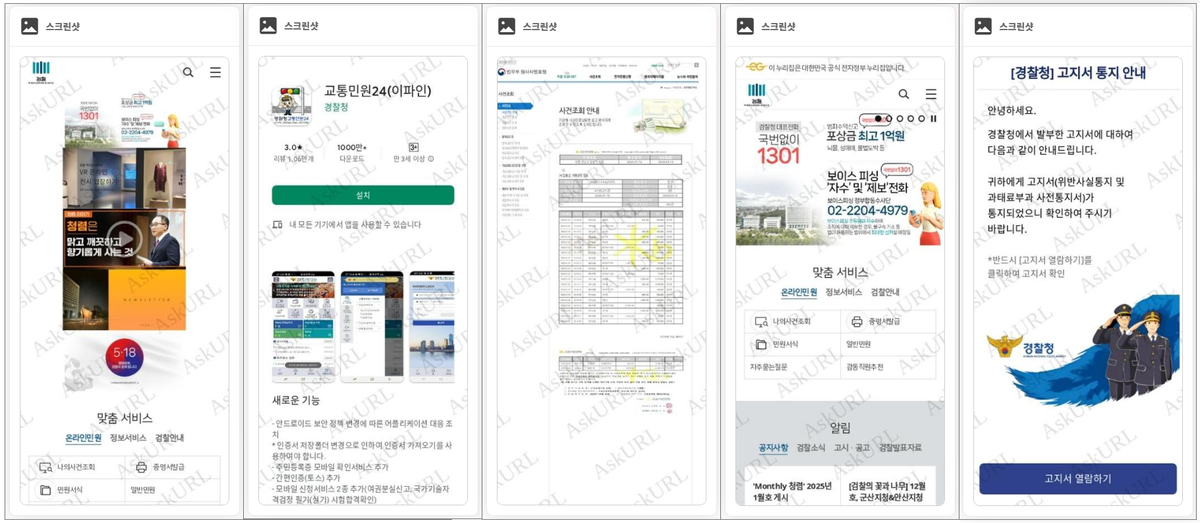

대표적인 공공기관 사칭 피싱 유형은 ▲경찰청 사칭 범칙금 고지서 통지 피싱 ▲경찰청 교통민원 앱 사칭 피싱 ▲대검찰청 공식 웹사이트 사칭 피싱 ▲법무부 형사사법포털 사이트 사칭 피싱 등이 있다.

김지훈 누리랩 엑스엔진센터장은 “공공기관 사칭 피싱은 항상 피싱 탐지 순위 상위권을 차지하는 피싱 유형으로, 오래된 피싱 수법임에도 불구하고 수법이 교묘해지고 진화를 거듭하고 있다”며 “특히, 경찰청이나 대검찰청을 사칭한 피싱의 경우 보이스피싱까지 연계한 피싱 행위가 대다수로 특별한 주의가 필요하다”고 강조했다.

이어 “공공기관 수신 문자는 반드시 해당 공공기관에 직접 연락해 사실 관계 여부를 확인해 봐야 한다”며 “공공기관 관련 내용이 포함된 URL은 ‘에스크유알엘’을 활용해 검사해 보는 것이 피싱 피해를 사전에 방지할 것”을 당부했다.

Related Materials

- The State of Phishing 2024 Report | SlashNext, 2024년

- Phishing Trends Report (Updated for 2025) - Hoxhunt, 2024년

- Phishing Attacks Rise: ThreatLabz 2024 Phishing Report - Zscaler, 2024년

- Anti-Phishing Report 2023 - admin.ch, 2023년