GUNRA 랜섬웨어 조직, 삼화콘덴서 그룹 내부 자료 공개

- 해커조직, 3일 서울보증보험 파일 내리고 삼화콘덴서 그룹 자료 공개

- 해킹 주장, 내부회계 감사 문서, 결재문서 등 파일 공개

서울보증보험을 해킹했다고 주장한 GUNRA 랜섬웨어 조직이 이번엔 삼화콘덴서그룹 내부 자료를 공개한 정황이 포착됐다.

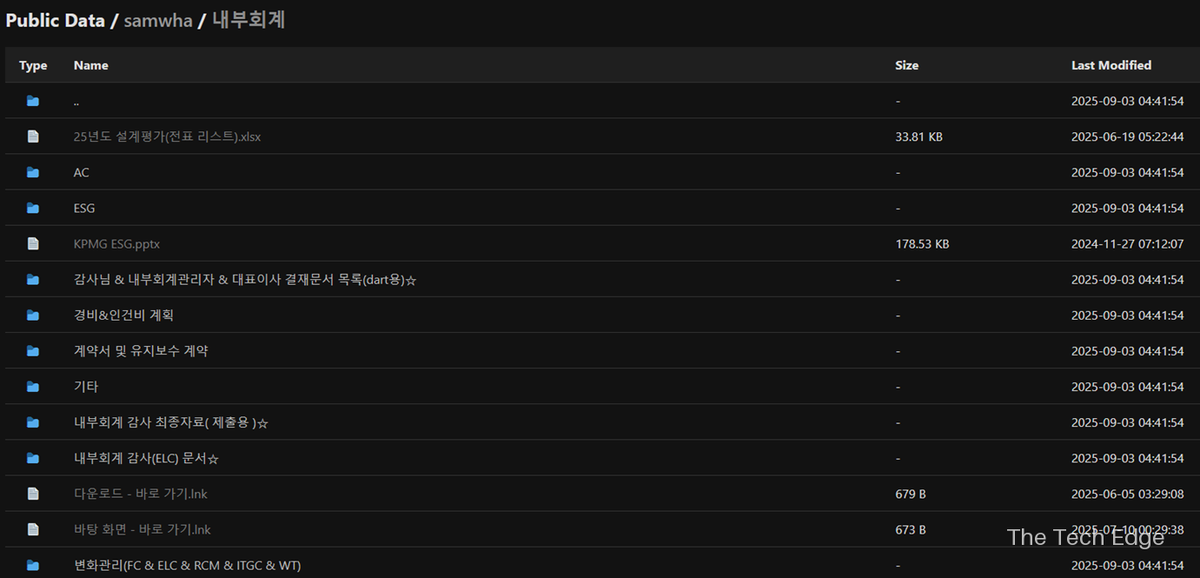

3일 해킹을 주장한 해커 조직은 오전 삼화콘덴서그룹 내부 자료 114GB 데이터를 랜섬웨어 조직이 운영하는 사이트에 공개했다.

해커가 공개한 데이터는 내부 회계, 재무팀 폴더 등으로 구분돼 있으며 각 폴더 안에는 삼화콘덴서그룹 내부 자료 추정의 내부회계 감사(ELC)문서, 내부회계 감사 최종자료(제출용), 계약서 및 유지보수 계약, 경비&인건비 계획, 감사님 & 내부회계관리자&대표이사 결재문서 목록(dart용) 등 파일이 담겨있다.

앞서 해킹 조직은 SGI서울보증 파일을 보유하고 있다며 공개하겠다고 협박한 바 있다. 하지만 3일 서울보증보험 파일을 내리고 동시에 삼화회계법인 데이터를 공개했다.

랜섬웨어 해킹 공격과 관련해 삼화콘덴서 관계자는 “해당 사항에 대해 인지하지 못했다. 잘 모르겠다”며,며 “보안 부서나 보안 담당자가 따로 있지는 않다”며,고 밝혔다.

한승연 리니어리티 대표는 “이번 공격에서 공개된 데이터는 회계 관련 문서 약 100GB 수준으로 확인되며, 유출된 파일 성격과 경로를 고려할 때 회사 전체 시스템이 아닌 특정 윈도우(Windows) PC가 침해됐을 가능성이 크다”며, “당장에는 공격 범위가 제한적이어서 큰 피해로 이어지진 않을 것으로 보이지만, 측면이동(Lateral Movement) 등을 통한 추가 공격이나 재발이 발생할 수 있기 때문에 반드시 침해 원인을 명확히 규명하고 적절한 보완 조치를 취해야 한다”고 강조했다.

김진국 플레인비트 대표는 “최근 공격자들이 다양한 협박 전략을 구사하는 만큼 빠르게 네트워크 로그를 활용해 사실 관계를 파악해 대응 전략을 마련해야 한다”며, “충분한 기간의 로그가 존재하지 않는다면 외부 트래픽에 대한 인텔서비스를 통해 검증도 가능하다”고 말했다.

고준용 시큐어링크 대표는 “기업 내부에서 해킹이나 랜섬웨어 공격으로 중요 문서가 유출되는 보안사고가 발생하더라도 실제 현업에선 이를 인지하지 못하는 경우가 많다”며 “이는 보안 사고 탐지 체계와 대응 체계가 제대로 구축되어 있지 않기 때문”이라고 밝혔다.

이어 “문서 보안 및 DLP(Data Loss Prevention) 솔루션, 랜섬웨어 차단 솔루션 같은 기술적 방어 장치가 반드시 필요하다”며, “기본적으로 보안 전담 부서의 조직과 보안 담당자 교육이 수반돼야 한다. 보안은 기술만으로 완성되지 않으며, 체계적인 관리와 훈련이 함께 이루어져야 피해를 최소화할 수 있다”고 당부했다.

Related Materials

- Ransomware Gets More Ruthless: Akamai Report Reveals Rise of Quadruple Extortion Attacks in APAC - EnterpriseITWorld, 2025년

- Extortion evolves: Akamai SOTI Report examines the increasing complexity of ransomware attacks - CRN India, 2025년

- Ransomware threats rise, attackers adopt quadruple extortion - SecurityBrief UK, 2025년

- The rise of quadruple extortion ransomware and how to protect your organization - Acronis Blog, 2023년