[Claude Mythos 이후 #1] Claude Mythos 이후, 보안은 취약점을 찾는 기술이 아닌 감당하는 시스템

![[Claude Mythos 이후 #1] Claude Mythos 이후, 보안은 취약점을 찾는 기술이 아닌 감당하는 시스템](https://images.unsplash.com/photo-1664526937033-fe2c11f1be25?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDR8fHN5c3RlbXxlbnwwfHx8fDE3Nzc2Mjg0Mzl8MA&ixlib=rb-4.1.0&q=80&w=1200)

- Mythos 이후, “AI가 취약점을 찾는가”에서 “조직이 그 결과를 감당할 수 있는가”로 이동

- AI 취약점 탐지는 발견, 검증, 조치 등으로 이어지는 시스템으로 완성

- 보안 성숙도는 모델 도입 보다는 결과를 운영으로 전환하는 능력

Claude Mythos가 바꾼 것은 모델의 성능만이 아니다

Claude Mythos가 보안 업계에 던진 충격은 단순히 “AI가 취약점을 찾을 수 있다”는 사실에 있지 않다. 이미 AI는 코드를 설명하고, 취약한 패턴을 지적하고 있으며 AI를 활용하여 보안 점검 결과를 정리는 방향으로 나아가고 있다. Mythos가 보여준 장면은 보다 높은 지점을 향하고 있다. 모델은 소스코드를 읽고, 공격 표면을 추론하고, 버그가 실제로 작동할 수 있는 조건을 찾아내며, Exploit 개발 가능성까지 보여주었다. 이 변화는 보안 도구의 성능 향상으로만 설명하기 어렵다.

정말 중요한 변화는 질문의 이동이다. 과거의 질문은 “AI가 취약점을 찾을 수 있는가?”였다. 그러나 Mythos 이후의 질문은 다르다. 이제 우리는 “AI가 찾아낸 취약점을 조직이 사용할 수 있는 결과로 바꿀 수 있는가?”를 물어야 한다. 취약점을 발견하는 행위와 취약점을 보안 운영에 연결하는 행위는 서로 다르다. 모델이 의심스러운 코드를 찾아냈다고 해서 그것이 곧 조치 가능한 취약점이 되는 것은 아니다. 어떤 코드를 먼저 검토해야 하는지, 결과가 실제 Exploitable한지, 단지 이론적인 취약점인지, 개발자가 바로 수정할 수 있는 수준의 조치안이 있는지를 판단해야 한다.

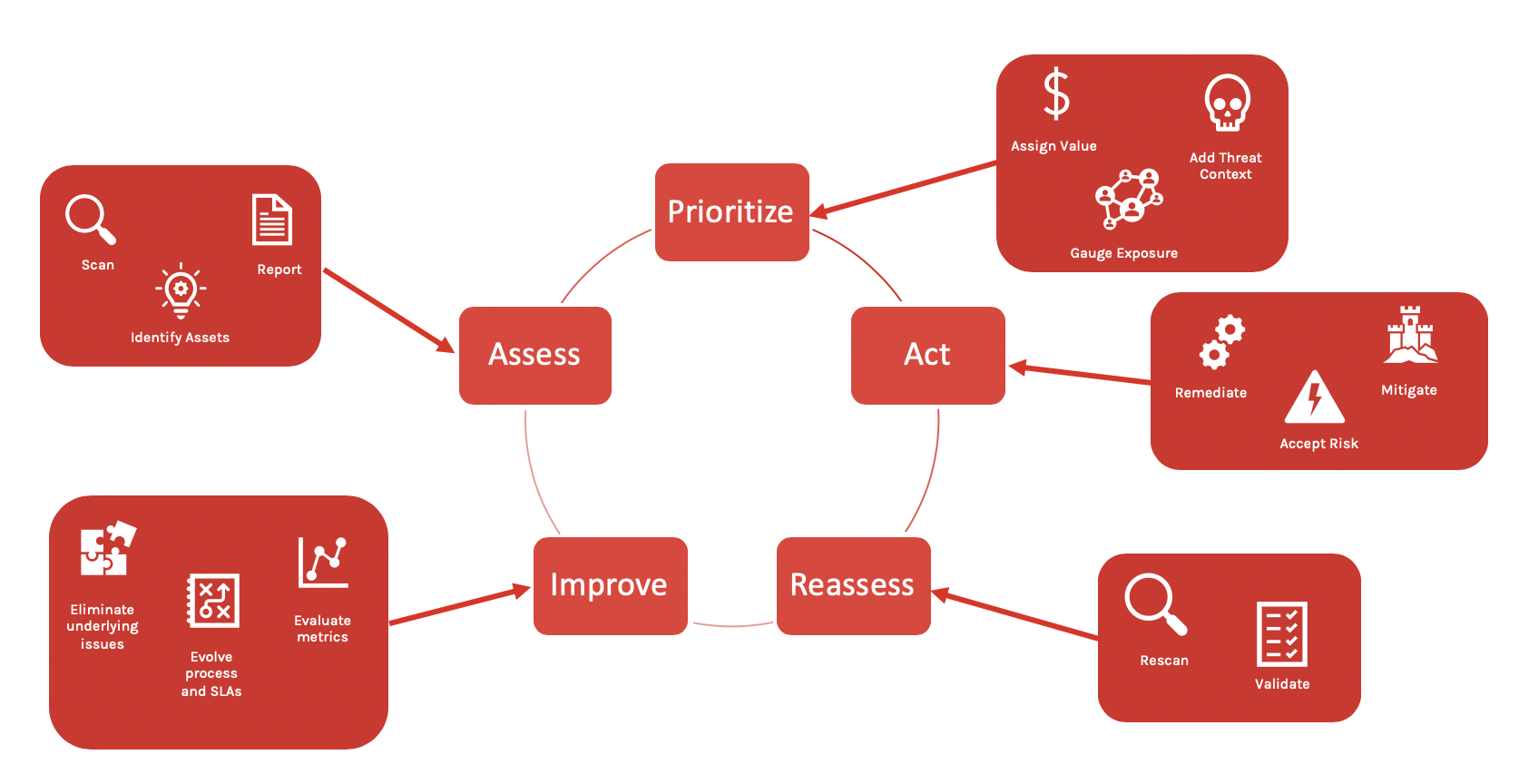

따라서 Mythos 이후의 보안은 모델 경쟁으로만 볼 수 없다. 더 큰 경쟁은 시스템 경쟁이다. 취약점을 찾는 AI를 보유했는가 보다 중요한 질문은, "AI의 결과를 타깃팅, 검증, 조치, 재검증으로 이어지게 만드는 운영 체계를 갖추었는가?"이다.

취약점 탐지는 파이프라인의 첫 단계일 뿐이다

현실의 취약점 탐지는 정답이 표시된 문제를 푸는 일이 아니다. 특정 함수나 코드 조각을 모델에게 보여주고, 그 안에 보안 결함이 있는지 묻는 실험도 의미가 있으나, 실제 취약점 점검의 어려움을 충분히 설명하지는 못한다. 이미 의심스러운 함수가 주어지고, 그 함수가 네트워크 입력을 처리하는지, 인증 로직과 연결되는지, 메모리 경계와 관련되는지까지 알려져 있다면 모델은 알려진 취약점 패턴을 비교적 잘 찾아낼 수 있다. 그러나 현실의 기업 시스템에서는 친절한 상황 설명 위에 취약점이 주어지지 않는다.

실제 소프트웨어는 수천 개의 파일과 수백만 줄의 코드, 그리고 여러 시스템 사이의 연결로 구성된다. 외부 사용자의 요청은 API 게이트웨이를 지나 인증 서버로 이동하고, 세션과 권한 검사를 거쳐 내부 서비스와 데이터베이스, 파일 시스템, 메시지 큐, 관리자 기능으로 이어질 수 있다. 미디어 서비스라면 이미지나 영상 디코더가 공격 표면이 되고, 금융 서비스라면 결제 API, 인증 토큰 처리, 파일 업로드, 외부 연계 인터페이스가 공격 경로가 될 수 있다. 취약점은 단일 함수 안에 고립되어 있지 않고, 외부 입력이 내부의 민감한 연산에 도달하는 흐름 속에서 드러난다.

Claude Mythos가 중요한 이유는 바로 이 지점에 있다. Mythos를 단순히 취약한 코드 패턴을 맞히는 모델로 볼 수 없다. Mythos가 보여준 중요한 변화는 AI가 거대한 코드베이스 안에서 공격자가 관심을 가질 만한 영역을 찾고, 그 경로를 따라가며, 실제 취약점 후보를 빠르게 만들어낼 수 있다는 가능성을 보여주었다는 점이다. 사람이 며칠 또는 몇 주에 걸쳐 살펴봐야 할 네트워크 스택, RPC 처리 로직, Media Decoder, File Parser, 권한 경계 코드를 AI가 병렬적으로 검토하고 후보를 좁혀낼 수 있으으며, 이로 인해 보안팀이 마주하는 취약점 발견의 속도와 규모는 완전히 달라진다.

그러나 이 변화가 곧바로 보안 강화로 이어지는 것은 아니다. AI가 “이 코드 경로가 위험하다”고 말하는 순간, 조직의 일은 끝나는 것이 아니라 시작된다. 그 경로가 실제 운영 환경에서 도달 가능한지 확인해야 하고, 인증 전에도 호출될 수 있는지 살펴야 하며, 입력값이 실제로 위험한 연산까지 전달되는지 검증해야 한다. 또한 보안통제가 이미 위험을 낮추고 있는지, Exploitable한지, 패치가 서비스 기능을 깨뜨리지 않는지, 개발자가 재현할 수 있는 단계가 충분한지 확인해야 한다. 이 과정을 거치지 않은 탐지 결과는 조치 항목이 아니라 검토 대기 목록에 가깝다.

결국 취약점 탐지는 파이프라인의 첫 단계일 뿐이다. Mythos는 탐지의 속도와 범위를 바꿀 수 있지만, 조직이 안전해지려면 탐지 이후의 과정이 이어져야 한다. 공격 표면 식별, 취약점 후보 생성, Exploit 가능성 검증, 오탐 제거, 조치 우선순위 판단, 개발자에게 전달 가능한 수정 권고, 패치 후 재검증이 하나의 흐름으로 연결되어야 한다. 이 흐름이 없다면 AI가 만든 발견은 보안 개선이 아니라 검증 부채와 보안 부채만 늘리는 결과를 가져온다.

감당하는 시스템이란 무엇인가

Mythos 이후 필요한 시스템은 단순히 스캐너를 더 많이 돌리는 구조가 아니다. 감당하는 시스템은 최소한 네 가지 능력을 가져야 한다. 첫째, Attack Surfcae를 식별하고 우선순위를 정해야 한다. 둘째, 모델이 제시한 결과가 실제 맥락에서 Exploitable한지 검증해야 한다. 셋째, 오탐과 이론적으로만 존재하는 취약점을 걸러내고 개발자가 조치할 수 있는 결과로 정리해야 한다. 넷째, 취약점 조치 후에 실제 위험이 사라졌는지 다시 확인해야 한다.

이 네 단계 중 하나라도 빠지면 AI 취약점 탐지는 오히려 조직에 부담으로 다가온다. Attack Surface를 제대로 정하지 못하면 중요하지 않은 코드가 점검의 중심이 된다. 검증이 약하면 오탐이 늘어난다. 결과가 구조화되지 않으면 개발자는 어디를 고쳐야 하는지 알기 어렵다. 재검증이 없으면 패치를 했다는 보고만 남고 위험이 사라졌는지는 확인되지 않는다.

보안 운영은 결국 흐름이다. 발견, 검증, 우선순위 판단, 소유자 지정, 패치, 예외 승인, 재검증, 보고가 하나의 흐름으로 이어져야 한다. AI가 강력해질수록 이 흐름의 중요성은 더 커진다. 취약점 발견 속도가 빨라지면, 느슨한 운영 체계는 더 빨리 병목을 드러낸다.

우리나라 금융권도 같은 질문 앞에 서 있다

우리나라 금융권에서도 AI 기반 보안 점검은 이미 현실적인 방향으로 등장하고 있다. 금융 서비스는 결제, 인증, 계좌 접근, 거래, 정산, 외부 API, 내부 업무망이 촘촘하게 연결된 구조다. 한 시스템의 취약점이 단순한 기술 사고로 끝나지 않고 고객 신뢰와 금융 안정성의 문제로 이어질 수 있다. 그래서 금융권은 다른 산업보다 더 빨리 취약점 관리의 한계와 마주할 수밖에 없다.

그러나 금융권의 문제도 단순히 취약점을 더 많이 찾는 데 있지 않다. 대규모 금융사는 이미 수많은 서버, 데이터베이스, 네트워크 장비, 보안 장비, 웹서비스, 모바일 앱을 운영한다. 취약점 점검 범위가 넓어질수록 결과도 많아진다. AI가 이 과정에 들어오면 발견 속도는 더 빨라진다. 하지만 발견된 취약점을 검증하고, 실제 위험도를 판단하고, 운영 부서와 조율하고, 패치 후 재검증하는 체계가 없다면 결과는 곧 부담으로 바뀐다.

이 지점에서 Mythos는 우리나라 금융권에도 같은 질문을 던진다. AI가 취약점을 더 많이 찾으면 금융 서비스는 더 안전해지는가. 아니면 감당하지 못할 취약점 목록이 더 빨리 쌓이는가. 답은 도구가 아니라 시스템에 달려 있다.

모델을 도입하는 것과 운영을 바꾸는 것은 다르다

많은 조직은 새로운 보안 기술을 도입하면 보안 수준이 자연스럽게 올라갈 것이라고 기대한다. 그러나 보안의 역사는 반복해서 반대의 교훈을 보여준다. 로그 수집 도구를 도입해도 로그를 해석할 사람이 없으면 탐지는 늦어진다. EDR을 도입해도 대응 절차가 없으면 알림만 쌓일 뿐이다. SAST를 도입해도 개발 워크플로와 연결되지 않으면 취약점은 Ticket으로만 남는다.

AI에 의한 취약점 탐지도 다르지 않다. 모델은 빠르게 발견들을 만들어 던져줄 것이다. 조직은 이들을 받고 판단해야 한다. 그리고 모델은 가능성을 제시한다. 그러나 조직은 판단 후, 책임을 져야 한다. 모델이 취약점을 빠르게 찾아낼 수 있지만, 그 취약점을 고치기 위해 서비스를 멈출지, 어떤 보안통제를 적용할지, 위험을 일정 기간 수용할지 결정하는 것은 사람과 조직의 몫이다.

결국 Mythos 이후의 보안 운영은 기술 도입이 아닌 운영 설계의 문제로 바라봐야 한다. 모델의 성능은 출발점이다. 그 성능을 조직 안에서 조치 가능한 결과로 바꾸는 시스템이 없다면, AI는 보안의 해답이 아니라 새로운 형태의 업무 폭증이 된다.

결론: 보안의 기준은 탐지 능력에서 시스템 능력으로 이동한다

Claude Mythos는 보안 업계에 하나의 전환점을 보여주었다. AI는 취약점을 찾을 수 있다. 더 나아가 AI는 인간 전문가가 오랫동안 놓쳤던 취약점까지 찾아낼 수 있다. 그러나 이 사실만으로 조직이 안전해지는 것은 아니다. 취약점을 찾는 능력은 보안의 시작일 뿐이다. 이제 보안의 기준은 그 결과를 감당하는 시스템으로 이동한다.

앞으로 조직은 자신에게 물어야 한다. 우리는 AI가 찾은 취약점을 검증할 수 있는가. 오탐을 걸러낼 수 있는가. 개발자가 바로 조치할 수 있는 형태로 전달할 수 있는가. 패치 후 실제 위험이 사라졌는지 확인할 수 있는가. 이 질문에 답하지 못하는 조직은 Mythos 시대의 속도를 따라가지 못한다.

보안은 더 이상 취약점을 찾는 기술만으로 평가될 수 없다. Mythos 이후의 보안은 취약점을 감당하는 시스템으로 평가받아야 한다.

Related Materials

- Claude Mythos Preview — Anthropic, 2026

- Project Glasswing — Anthropic, 2026

- Project Glasswing: Securing critical software for the AI era — Anthropic, 2026

- AI has crossed a threshold: what Claude Mythos means for the future of cybersecurity — The Conversation, 2026

- Known Exploited Vulnerabilities Catalog — CISA, 2026

- Exploit Prediction Scoring System (EPSS) — FIRST, 2026

- Stakeholder-Specific Vulnerability Categorization (SSVC) — CISA, 2026

- Secure Software Development Framework (SSDF) Version 1.1 — NIST, 2022

- AI Risk Management Framework — NIST, 2023

- OWASP Software Assurance Maturity Model — OWASP, 2026

![[Hackyboiz 해킹짹짹 x TTE] 하늘을 향한 전쟁은 이미 시작되었다.](/content/images/size/w600/2026/04/title.png)

![[TE머묾] 봄에, 기사 쓰기 싫어 쓰는 방어벽 관련 썰](https://images.unsplash.com/photo-1556066138-cfac27159329?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDI4fHxzcHJpbmd8ZW58MHx8fHwxNzc3MDA2OTIyfDA&ixlib=rb-4.1.0&q=80&w=600)