"암호화폐 가짜 광고,페이스북 통해 사용자 노린다"

- 암호화폐 사용자 대상으로 페이스북 광고 통해 악성코드 유포

- 시스템 정보, 화면 캡처, 브라우저 정보 등 사용자 정보 탈취

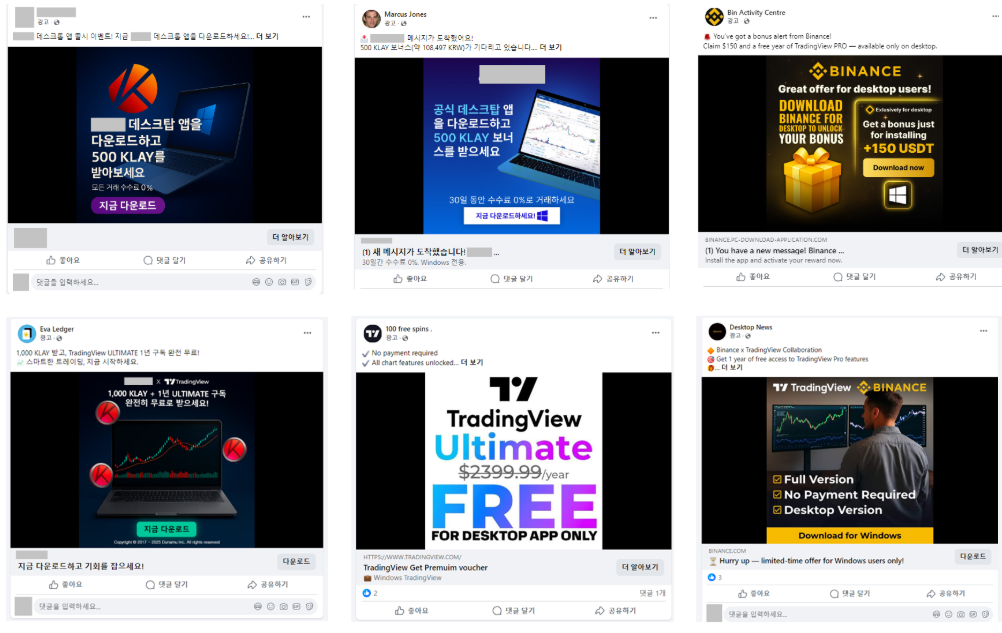

암호화폐 사용자 대상으로 페이스북 광고를 통해 악성코드가 유포돼 이용자들의 주의가 요구된다.

악성코드는 특정 암호화폐 거래소로 위장해 악성 프로그램 설치를 유도한다. 사용자가 위장된 웹사이트에서 파일을 다운로드하면 최종적으로 시스템 정보, 화면 캡처, 브라우저 정보 등을 수집하는 인포스틸러가 실행된다.

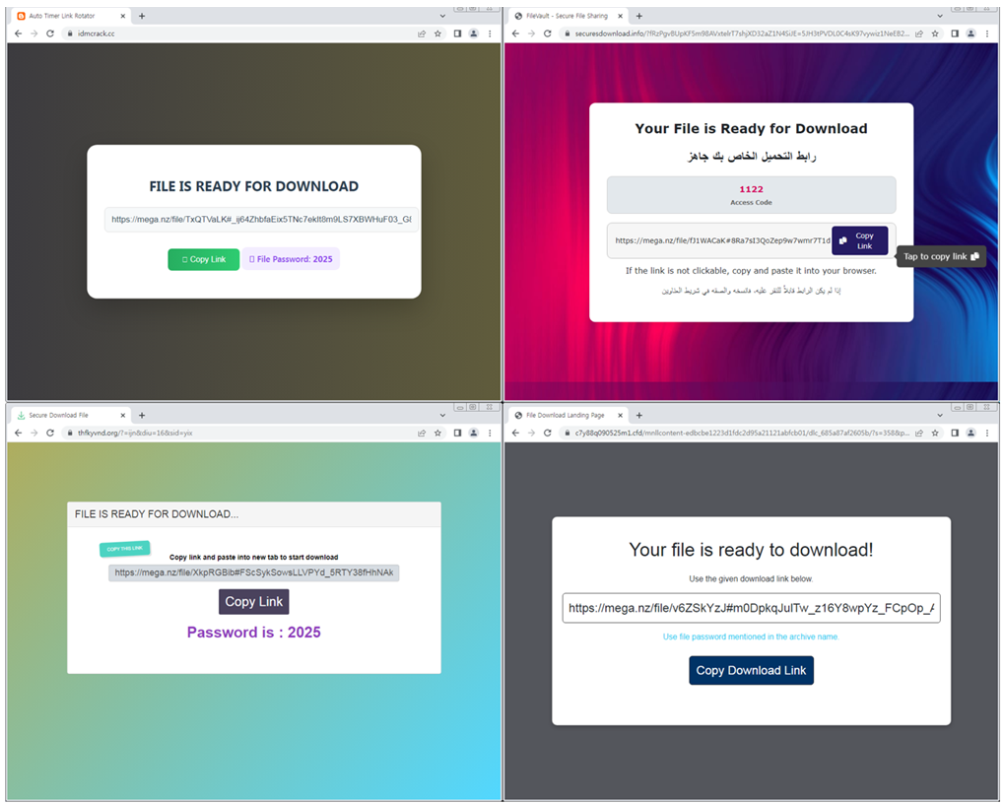

악성코드는 페이스북을 통해 감염된다. 사용자가 페이스북 광고 내 “더 알아보기” 또는 “다운로드” 버튼을 클릭하면, 위장된 웹사이트로 리다이렉션된다. 공격자는 위장된 웹사이트 메인 화면서 윈도우용 다운로드 버튼을 통해 악성 파일 다운로드를 유도한다.

사용자가 클릭하면 “installer.msi”라는 이름의 파일이 다운로드 된다. 이를 설치하는 과정서 로컬 호스트의 특정 포트(30303)가 리스닝 상태로 열린다. 이후 위장된 웹사이트가 해당 포트를 통해 시스템과 연결돼 통신하고, 악성 행위를 수행한다.

안랩은 "이 공격은 암호화폐에 관심 있는 사용자 대상으로 광고를 통해 유포된다"며 "최종적으로 실행되는 악성코드는 브라우저 정보, 텔레그램 정보 등을 수집하며, 키로깅 등 다양한 악성 행위를 수행한다"며 주의를 당부했다.

Related Materials

- Crypto users warned as ads push malware-laden crypto apps - CoinTelegraph, 2025년 Cybercriminals launched ads to millions of users to steal crypto, 2025년

- Gen Q2/2025 Threat Report - Gen Digital, 2025년

- 2025 Crypto Crime Report - TRM Labs, 2025년

- 2025 Crypto Crime Mid-Year Update - Chainalysis, 2025년