CCTV, 연간 3백건 이상 개인정보 침해

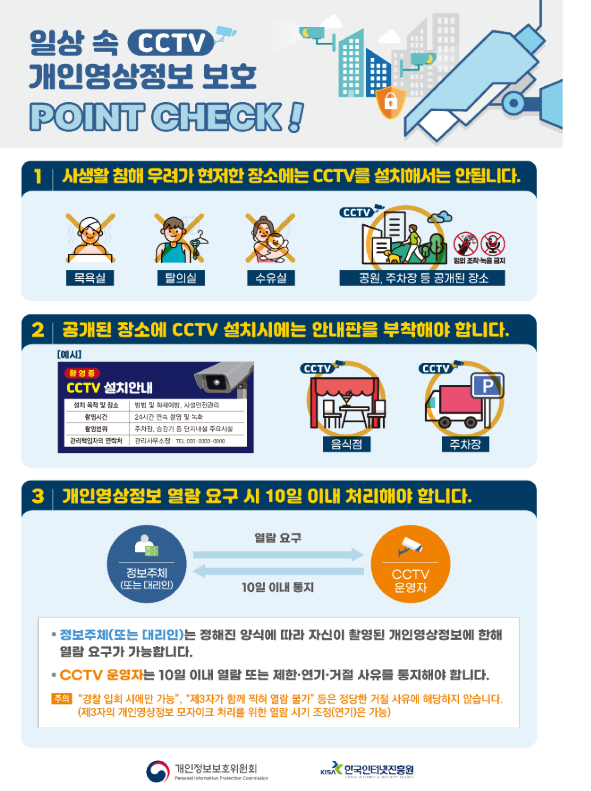

①CCTV 수칙, 사생활 공간 CCTV 설치 금지

②공개장소에 CCTV 설치 시 안내판 부착

③정보주체의 개인영상정보 열람 요구 시 10일 내 대응해야

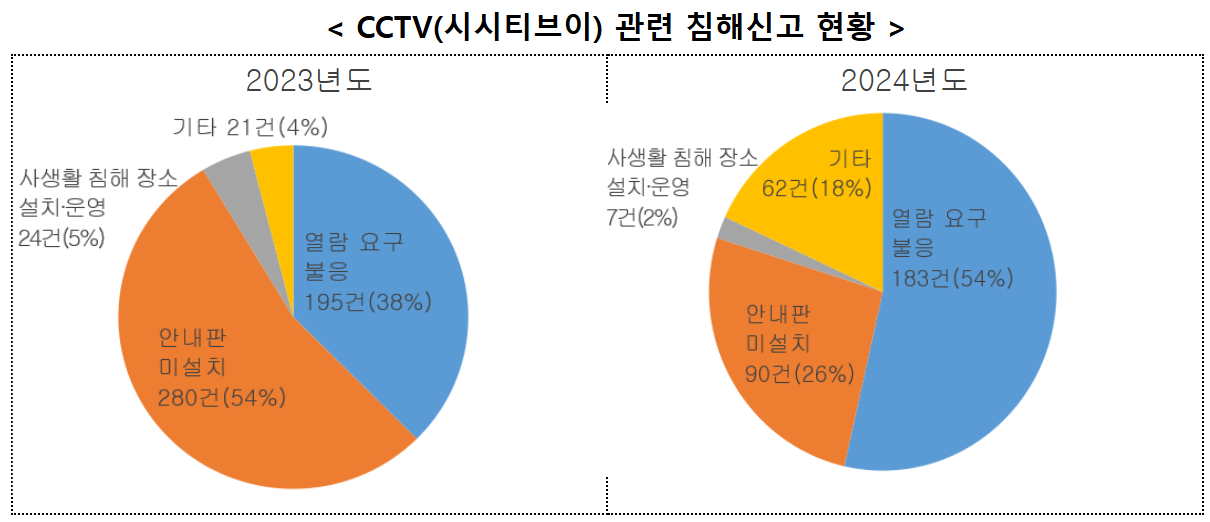

개인정보 침해신고 중 CCTV 관련 신고 건수 비중이 커졌다. 특히 ‘CCTV 개인영상정보 열람 요구’가 크게 증가한 것으로 나타났다.

개인정보위에 따르면 개인정보 침해신고 중 CCTV 관련 신고건수는 2023년 520건, 2024년 342건이다. 2023년에는 ‘안내판 미설치’가 전체 신고 건의 53.8%(280건)로 제일 많았으나, 2024년 26.3%(90건)로 대폭 감소했다. 반면 ‘CCTV 개인영상정보 열람 요구’는 2023년 37.5%(195건)에서 2024년 53.5%(183건)로, CCTV 침해신고 차지 비중이 크다.

CCTV 개인정보 침해신고 처분 사례를 살펴보면 사생활 공간(비공개 장소)에 CCTV를 설치하는 경우가 적지 않다. A병원은 환자의 심신 안정을 위한 회복실을 운영하면서 의료사고를 방지하고자 CCTV를 설치하였으나, 실제로는 탈의, 환복 공간으로 사용하여, 개인정보위로부터 과태료 300만 원과 시정명령 처분을 받았다.

B고등학교는 학생들의 교내 폭력, 흡연 행위를 방지하기 위한 목적으로 화장실 내부가 보이도록 CCTV를 설치하여 개인의 신체가 노출되는 등 사생활 침해가 발생하여, 개인정보위로부터 과태료 500만 원과 공표 처분을 받았다.

공개장소에 CCTV 설치 시 안내판을 부착하지 않는 경우도 허다하다. C번영회는 공개된 장소에 범죄예방, 시설안전 등의 목적으로 CCTV를 설치하였으나, ‘CCTV 촬영 중’임을 알아볼 수 있는 안내판을 부착하지 않아, 개인정보위로부터 시정명령 처분을 받았다.

D상가 관리사무소는 불특정 다수인이 이용하는 상가 공용 엘리베이터에 CCTV를 설치‧운영하면서 ‘CCTV 촬영중’임을 알리는 안내판은 부착하였으나, 촬영 범위, 관리자 연락처 등 개인정보 보호법에서 정한 필수 기재사항을 누락하여 개인정보위로부터 시정명령 처분을 받았다.

정보주체의 개인영상정보 열람 요구 시 10일 내 대응을 하지 않는 곳도 적지 않다. E아파트 주민은 관리사무소를 방문해 본인이 촬영된 주차장 CCTV 영상 열람을 요구했으나, 관리사무소는 ‘경찰에 신고해야 하고 개인적으로는 볼 수 없다’는 사유로 열람 요구에 불응해, 개인정보위로부터 과태료 390만 원 부과 처분을 받았다.

F호텔 이용자는 식음료사업장에서 직원 실수로 자신의 물품이 훼손되어 당시 촬영된 CCTV 영상 열람을 요구했으나, 다른 고객도 포함돼 있어 제공이 어렵다는 답변만 하면서 명확한 처리 결과를 알리지 않아 개인정보위로부터 과태료 120만 원 부과 처분을 받았다.

개인정보보호위원회(위원장 고학수, 이하 ‘개인정보위’)는 연간 3백 건 이상 접수되고 있는 점을 감안해 CCTV 운영시 개인정보보호 수칙을 마련했다.

수칙①사생활 공간(비공개 장소) CCTV 설치 금지: 개인정보 보호법에서는 공개된 장소라고 하더라도 범죄예방, 시설관리, 교통단속 등 허용된 경우에만 고정형 CCTV를 설치·운영할 수 있으며, 목욕실·탈의실 등 사생활 침해가 우려되는 장소에는 CCTV 설치를 금지하고 있다.

수칙② 공개장소에 CCTV 설치 시 안내판 부착: 공개된 장소에 CCTV를 설치할 때는 CCTV 설치안내판을 함께 부착해야 한다. CCTV를 공개된 장소에 설치하더라도 녹음을 하거나 다른 곳을 비추는 등 임의로 조작해서는 안 된다.

수칙③ 정보주체의 개인영상정보 열람 요구 시 10일 내 대응: CCTV에 촬영된 개인이 본인의 개인영상정보 열람을 요구하면, CCTV 운영자(공동주택 관리사무소, 소규모 병의원 등 포함)는 10일 이내에 열람 조치하거나 열람을 거절할 경우에는 거절 사유를 요구 당사자에게 알려야 한다. 이때, 거절 사유로 ‘경찰 입회 필요’나 ‘경찰 신고 필요’ 또는 ‘영상에 타인 포함’ 등은 거절 사유가 될 수 없다. 참고로, 개인영상정보를 열람할 때 타인이 포함되어 있는 경우에 모자이크 처리해야 하나, 어려운 경우에는 종이나 포스트잇 등으로 해당 부분을 가림처리 후 보여주는 것도 가능하다.