대성학력개발연구소, 해킹 당해 개인정보 유출

- 해커, 지난 18일 무단 사내 시스템 접속해 개인정보파일 접근

- 성명·휴대전화번호·이메일 주소·아이디·생년월일, 등 총 9건 항목 유출

- 잔존 위협, 인증체계 강화 등

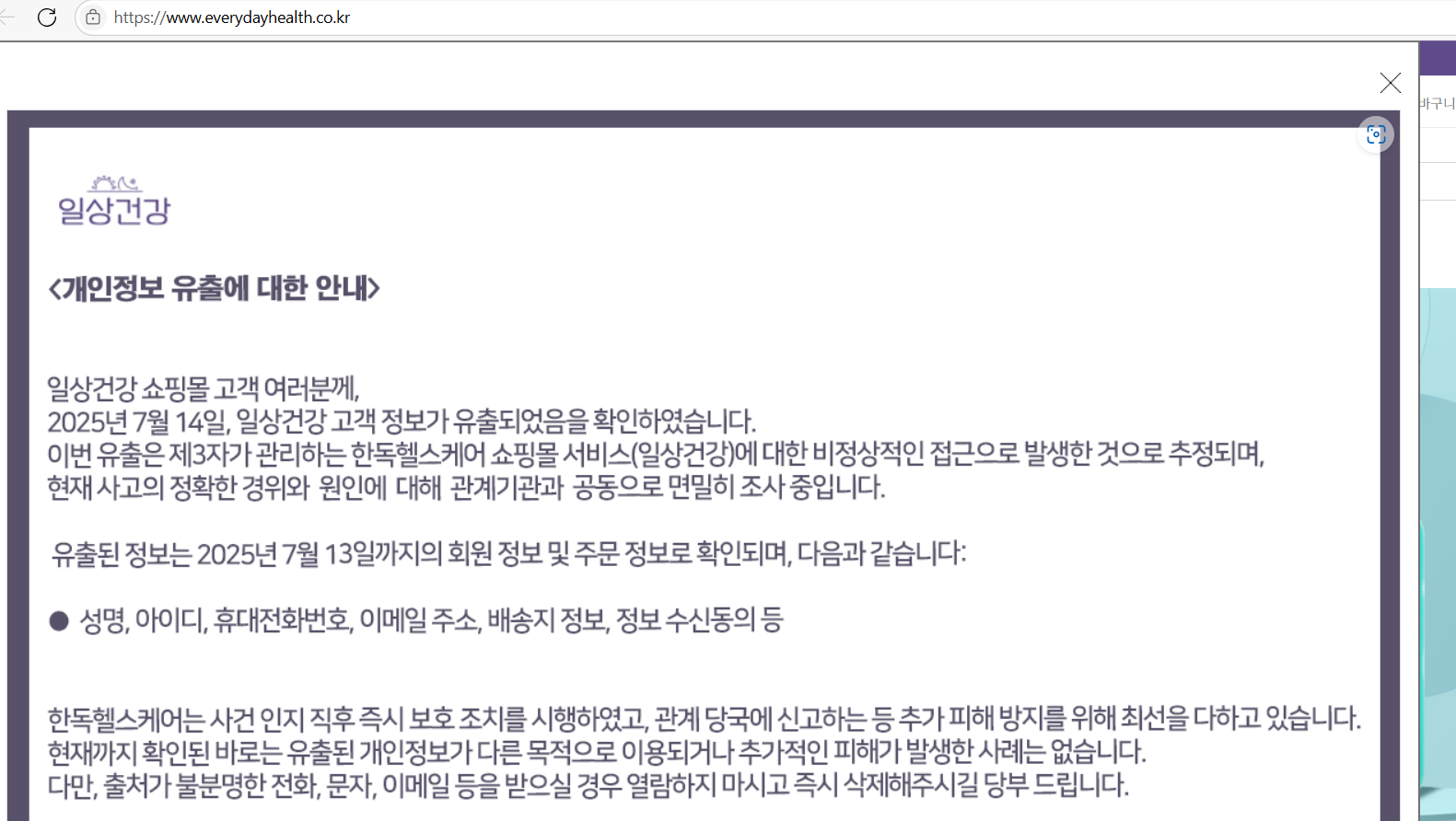

교육 서비스 기업 대성학력개발연구소가 외부 해킹을 당해 개인정보가 유출됐다.

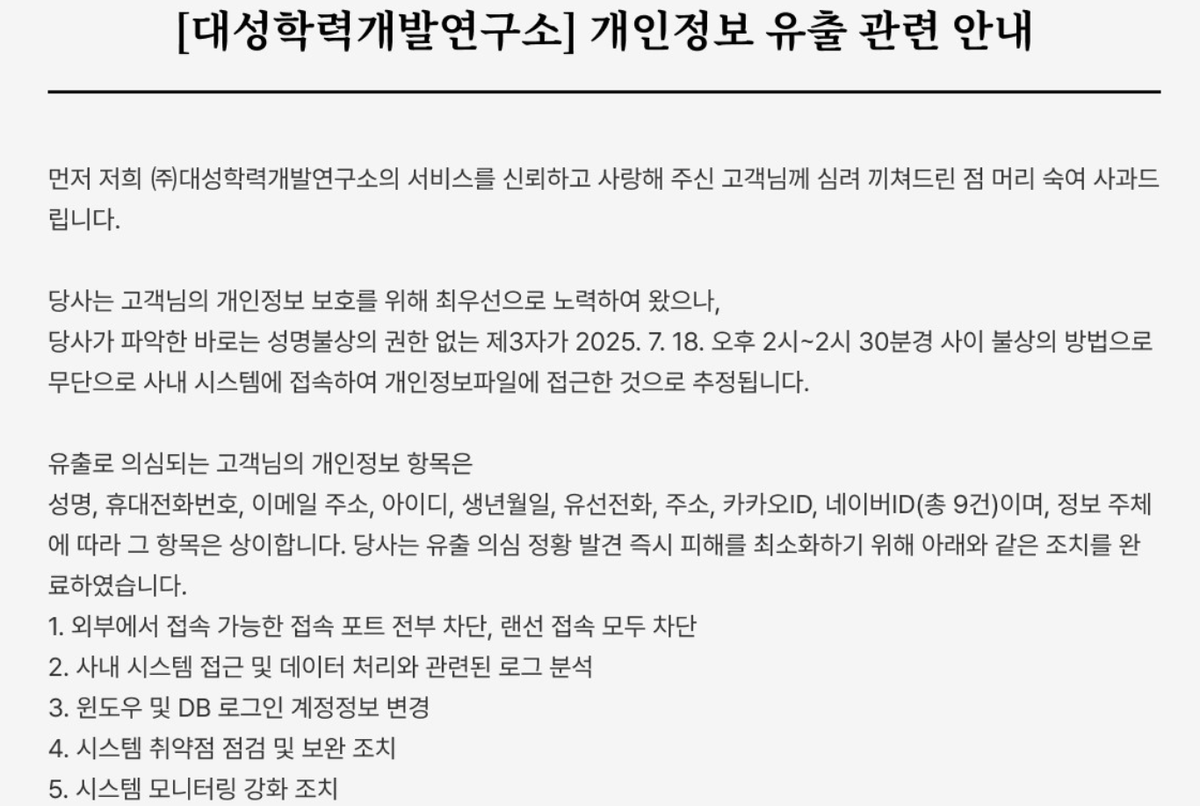

대성학력개발연구소는 21일 "해커가 지난 18일 오후 2시~2시 30분경 사이 무단으로 사내 시스템에 접속해 개인정보파일에 접근했다"고 추정했다.

유출된 개인정보는 성명, 휴대전화번호, 이메일 주소, 아이디, 생년월일, 유선전화, 주소, 카카오ID, 네이버ID 등 총 9건이며, 정보 주체에 따라 항목은 상이하다.

외부 접속 가능한 포트 차단, 랜선 접속 차단, 사내 시스템 접근 관련 로그분석, 윈도우 및 DB로그인 계정정보 변경, 시스템 취약점 점검 및 보완 조치, 시스템 모니터링을 강화조치했다고 밝혔다.

하지만 보안업계 및 보안전문가 입장은 안심하긴 이르단 의견이다. 잔존 위협 평가와 인증 체계, 외부망 접속 관리를 강화해야 한다고 당부했다.

김진국 플레인비트 대표는 "최근 공격자들은 웹 통신에 사용하는 80, 443 포트를 이용해 공격한다"며 "네트워크를 단절하지 않는 이상 외부 접근 가능 포트를 차단했다고 안심할 순 없다. 원인 분석를 통해 원인을 제거하고, 공격자가 현재 유지하고 있는 C2 채널 제거과 함께 잔존 위협이 존재하는지 평가돼야 한다”고 강조했다.

박형근 시큐리티플러스 대표는 "최근 계속되고 있는 침해 및 개인정보유출 사고는 어느 산업 분야를 막론하고 피해 기업이 될 수 있음을 보여 준다. 현재 경계 중심의 보안 모델에서 제로트러스트 관점으로의 전환이 시급함을 보여 준다"며 "특히 긴급히 점검해 봐야 할 분야는 아이디, 패스워드 체계에서 벗어난 인증 체계에 대한 강화와 인증에 대한 가시성 확보다"라고 제시했다. 또한, 공격 표면을 탐지하고 이를 최소화하도록 관리하는 것 역시 매우 중요하다며 꼼꼼히 점검할 것을 덧붙였다.

엑스게이트 관계자는 "외부망 접속에 의한 해킹이 발생하지 않도록 외부망 접속은 반드시 인가 된 사용자만 접속하도록 해야 하고, 인증 단계도 2단계 이상 등으로 강화해야 한다"고 당부했다.

Related Materials