"인터록 랜섬웨어, 기업 타깃 공격...데이터 복구 어려워"

- 암호화 정교함과 효율성 높인 구조 설계로 데이터 복구 어렵게 해

- 로컬 환경서 남은 흔적만으론 복호화 할 수 없도록 악성코드 설계

데이터 복구를 어렵게 만든 인터록 랜섬웨어가 발견돼 이용자들의 주의가 필요하다.

인터록(Interlock) 랜섬웨어 암호화 과정은 OpenSSL 라이브러리를 기반으로 구현된다. 고성능 암호화 처리와 키 관리 기능을 통해 AES와 RSA 알고리즘을 효과적으로 결합해 파일을 암호화한다.

이 랜섬웨어는 공격자가 암호화 정교함과 효율성을 높인 구조로 설계해 피해자의 데이터 복구를 어렵게 만든다. 파일 암호화 작업 후 별도로 네트워크 통신 행위가 발생하지 않는다. 공격자는 로컬 환경서 남은 흔적만으론 복호화를 진행할 수 없도록 랜섬웨어 악성코드를 설계했다.

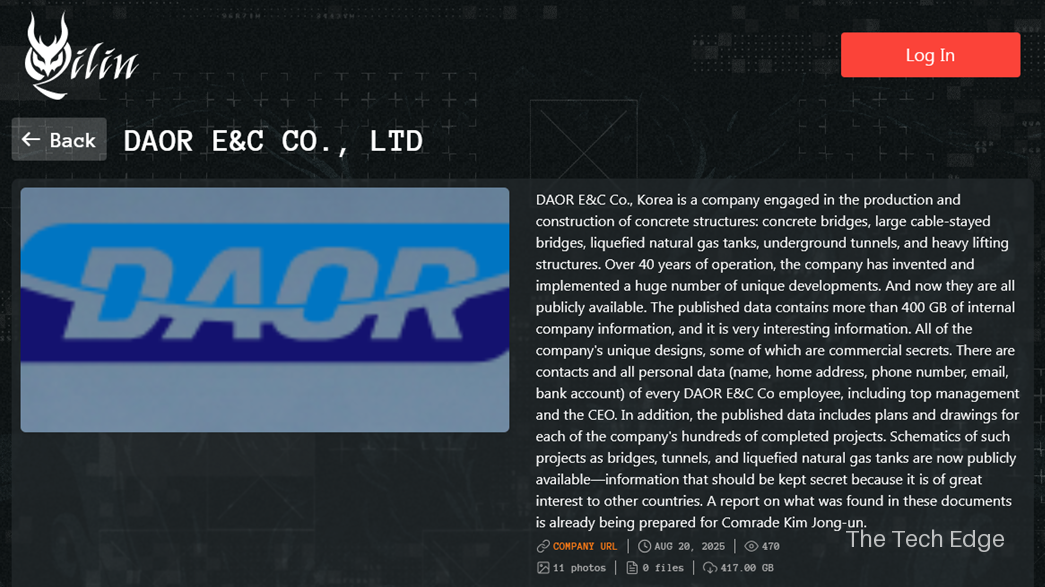

랜섬노트에는 토르(Tor) 네트워크 기반의 협상 사이트 URL이 포함돼 있다. 피해자는 해당 사이트에 접속해 공격자와 직접 협상을 진행하도록 유도된다. 또한 랜섬노트에는 GDPR, GLBA, HIPAA, CCPA, NYDFS 사이버 보안 규정, DPA 2018 등 주요 법률 위반 가능성을 경고한다. 공격자는 네트워크 침해가 성공했다는 협박성 메시지를 통해 피해자에게 압박을 가한다.

인터록 랜섬웨어는 초기에 메인(main) 코드를 암호화하거나 난독화해 숨겨 뒀다가 실행 시점에만 코드 패치를 수행해 메모리에 풀어낸다. 실행 순간에만 랜섬웨어 원본 코드가 메모리에 나타난다. 공격자가 탐지를 피하면서 정상으로 동작할 수 있기 위함이다.

랜섬웨어는 모든 드라이브를 순회하며 암호화를 시도한다. 또한 심볼릭 링크(symbolic link) 접근을 활성화해 심볼릭 링크로 연결된 파일에 접근해 암호화한다.

공격자는 협상용 랜섬노트, 필요한 폴더, 확장자, 파일 등은 암호화에서 제외 시켰다. 이는 이미 암호화된 파일을 재감염 시키는 것을 방지하고, 피해자가 랜섬노트를 확인해 협상을 진행할 수 있도록 하기 위함이다.

암호화 감염 확장자(“.!NT3RLOCK”)로 파일 명을 변경하고, 로컬 환경에서는 파일을 복호화 할 수 있는 단서가 남지 않는다.

대부분 랜섬웨어는 윈도우(Windows)에서 기본으로 제공하는 암호화 기능을 활용한다. 하지만, 인터록 랜섬웨어는 암호화 과정에서 OpenSSL 라이브러리를 기반으로 구현된 방식이 사용된다. 이 라이브러리는 암호화 성능과 키 관리 기능을 갖추고 있어, 공격자는 AES와 RSA 알고리즘을 효율적으로 결합해 파일을 암호화할 수 있도록 한다.

안랩은 "사용자는 랜섬웨어에 대비해 중요 데이터를 서비스망과 분리된 오프사이트에 백업하고, 백업 저장소에 대한 접근 통제 및 정기적인 복구 훈련을 해야 한다"며 "단순한 백업을 넘어, 백업 시스템 자체의 보안성과 복구 가능성을 확보하는 전략적 대응이 필수"라고 밝혔다.

Related Materials

- Ransomware Gets More Ruthless: Akamai Report Reveals Rise of Quadruple Extortion Attacks in APAC - EnterpriseITWorld, 2025년

- Extortion evolves: Akamai SOTI Report examines the increasing complexity of ransomware attacks - CRN India, 2025년

- Ransomware threats rise, attackers adopt quadruple extortion - SecurityBrief UK, 2025년

- The rise of quadruple extortion ransomware and how to protect your organization - Acronis Blog, 2023년

![[칼럼] SW 공급망 보안 강화, ‘디지털 면역체계’ 구축해야](/content/images/size/w600/2025/08/5ac95a96-93c3-43b2-9c87-5628f735a035_watermarked.png)