해커가 공개한 선문대 유출 정보, DB서버 암호 포함...개인정보 유출 농후

- Nova Hacker에 의한 선문대 랜섬웨어 공격/정보공개(2025.05.28)

- 유출 정보 분석 결과 : 주요 서버 Credential에 의한 정보 유출 가능성

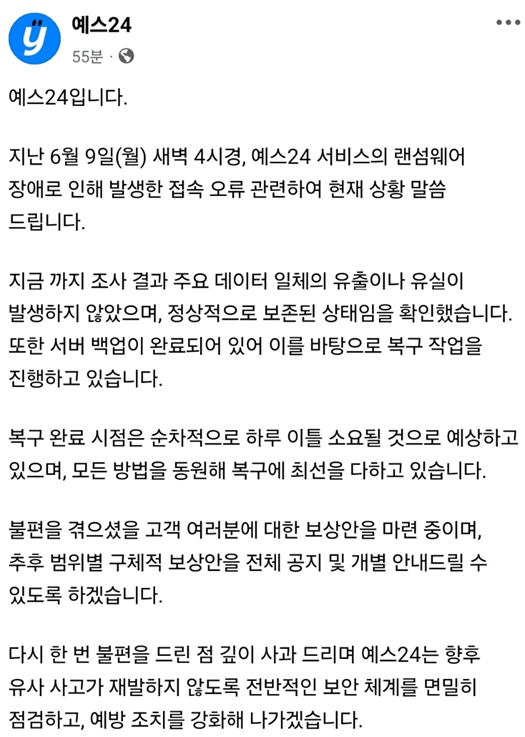

노바 해커 지난 5월28일 7GB 크기 선문대 자료 다운로드 받을 수 있도록 링크 공개

해커 공개 파일 중 DB서버 암호와 접속 정보 기록 발견...개인정보 유출 가능성 농후

선문대학교가 노바 해커로부터 랜섬웨어 공격을 받아 자료가 유출되는 사건이 발생했다.

18일 <The Tech Edge>에서 확인한 결과, 해커는 지난 5월28일 7GB 크기의 해킹했다고 주장한 선문대학교 자료를 다운로드 받을 수 있도록 링크를 공개했다.

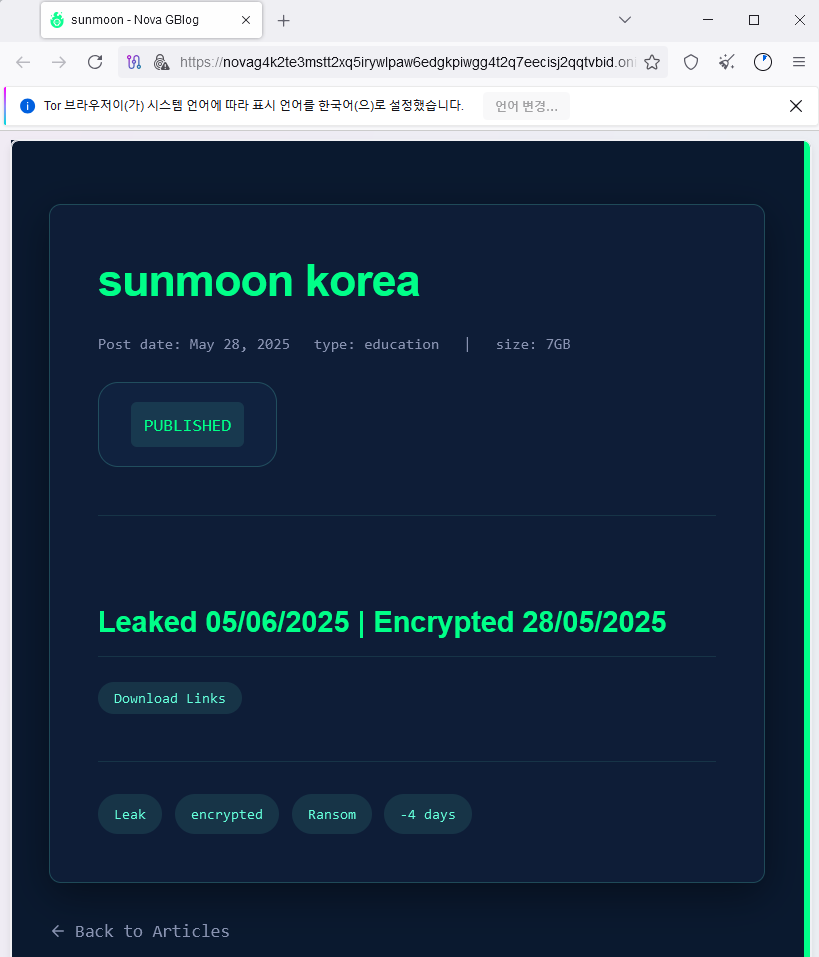

해커가 공개한 선문대 데이터는 '12월점검표', '20191213', 'Bmp' 등 여러 폴더와 'pbd', 'pbl' 등 파일들이다. 언뜻 봐서는 개인정보나 중요 정보가 들어있지 않아 보인다.

선문대 역시 한 언론과의 인터뷰에서 (랜섬웨어에 감염된 가상화 PC가) 개인정보를 다루지 않는 기기이기 때문에 현재로선 개인정보 유출 가능성은 없다”고 일축했다.

하지만 해커가 공개한 파일 중 pbl 파일을 에서 보안 전문가를 통해 분석한 결과, DB서버 암호가 발견됐다. 또 일부 설정 파일 등에도 DB서버 접속 정보가 기록돼 있다. 즉 해커가 소스코드 유출 뿐만 아니라 DB서버 암호 정보로 DB에 접근, 개인정보를 유출했을 가능성이 충분하단 얘기다.

보안 업계 역시 공격자가 서버 권한을 획득한 상태였기 때문에, DB 접근이 가능했다며 DB 서버 접근 여부를 확인해야 한다고 입을 모았다. 또 해커가 공개한 소스코드에 DB서버 암호가 포함됐기 때문에, 이 정보가 외부에 알려진 것이란 분석이다.

한승연 리니어리티 대표는 "유출된 정보에 데이터베이스(DB) 서버 접속 정보가 포함돼 있단 건 해커가 해당 정보를 이용해 실제로 DB 서버에 접근할 수 있음을 의미한다"며, "계정 정보가 노출된 모든 서버에 대해 해커 접근 흔적이나 개인정보 유출 확인 등 면밀히 점검해야 한다"고 강조했다. 또 "이번에 공개된 서버 접속 계정이나 DB 스키마 등의 정보가 또 다른 해커에게 추가 공격의 빌미가 될 수 있는 만큼, 2차 공격 가능성에 대해서도 철저히 대비할 것"을 당부했다.

오래된 프로그램 버전 등도 도마 위에 올랐다. 한 대표는 "유출된 정보에 포함된 소스코드 주석, 파일 생성 시각, 사용된 프로그램 버전 등 정황을 종합해 볼 때, 해당 프로그램은 2002년경 개발된 것으로, 20년 넘게 운영된 것 같다"며 "지원 종료된 운영체제나 애플리케이션을 계속 사용할 경우, 취약점 패치가 제공되지 않아 해킹 등 외부 공격에 쉽게 노출될 수 있다"고 우려했다.

Related Materials

- [NOVA] – Ransomware Victim: SunMoon university, 2025년

- 잇따른 개인정보 유출 사고, 술렁이는 학우들 - 선문대신문사, 2023년

- 2024.08.16. 금요일 IT&보안 기사 - 선문대학교 개인정보 유출 사고 요약 - Kant's Times, 2024년