이재명 대통령 G7 정상회서 AI 강조

'AI 대전환'...세제 혜택과 규제혁신, 국민펀드 조성 등 통해 추진

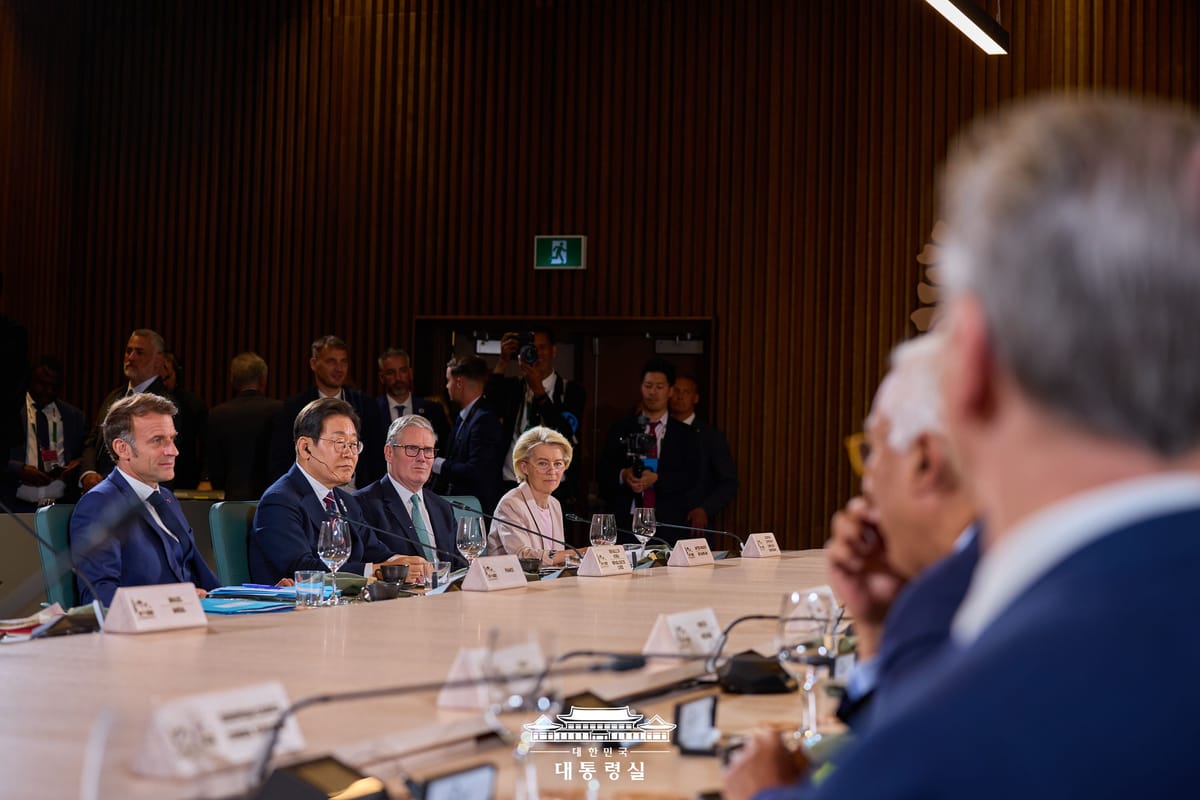

이재명 대통령이 16~17일(현지시간) 캐나다에서 열린 G7 정상회의서 인공지능(AI)의 중요성을 강조했다.

이번 G7 정상회의는 회원국인 미국, 영국, 독일, 프랑스, 이탈리아, 일본, 캐나다 외에도 한국과 호주, 브라질, 인도, 멕시코, 남아프리카공화국, 우크라이나 등 총 7개국 정상이 초청받았다. 핵심 의제는 ▲공동체 안전 및 세계 안보 증진 ▲에너지 안보와 디지털 전환을 통한 번영 창출 ▲미래를 위한 파트너십 투자였다.

G7 정상회의 확대세션서 이 대통령은 '에너지 안보' 주제로 AI를 강조했다. 이 대통령은 "AI 기술 발전으로 전력 수요가 급증하고 있다"며 "에너지 안보를 위해 안정적인 에너지 시스템 구축이 필요하다"고 강조했다. 이어 사이버 공격에도 신뢰할 수 있는 에너지 시스템 구축으로 에너지 안보를 공고히 해야 할 것을 말했다.

이어진 발언에선 안정적인 글로벌 AI 생태계 구축의 필요성을 강조했다. 이 대통령은 "AI 반도체 공급망 안정을 위해 국제협력에 기여하고, 저전력 AI 반도체(NPU) 개발 등으로 에너지 효율성을 높이겠다고 밝혔다. 즉 AI 산업에 에너지 공급망을 확보할 수 있도록 노력을 기울이겠단 뜻이다.

또한 'AI 대전환(AX)'를 소개하며 이에 대해 이 대통령은 "AI 혁신을 위해 민간 참여를 확대해야 한다"며 이를 위해 세제 혜택과 규제혁신, 국민펀드 조성을 예로 들며 AI 대전환을 추진하겠다고 밝혔다. 이를 통해 아시아·태평양 지역 제1의 'AI 허브'를 구축하겠다는 뜻도 덧붙였다.

그러면서 이 대통령은 "모두가 AI 혜택을 받을 수 있도록 국제사회와 협력할 것"이라며 "올해 경주서 개최되는 아시아태평양경제협력체(APEC) 정상회의서 글로벌 AI 협력 비전과 이행방안을 제시할 것"이라고 했다.

Related Materials

- 이재명 대통령, G7 정상회의 확대세션 참석···'에너지 안보·AI 혁신' 강조 - 뉴스1, 2025년 (※연도 조건 미충족, 대표성 자료)

- 이 대통령, 국제무대 첫 연설서 'AI·에너지' 강조‥"한국 강점 부각" - MBC뉴스, 2025년 (※연도 조건 미충족, 대표성 자료)