뉴욕 멜론 은행 피싱, 악성코드 유포

- 누리랩, BNY 사칭 피싱사이트 확인

- 탐지와 차단 회피 위해 피싱 사이트의 동적 URL 기능

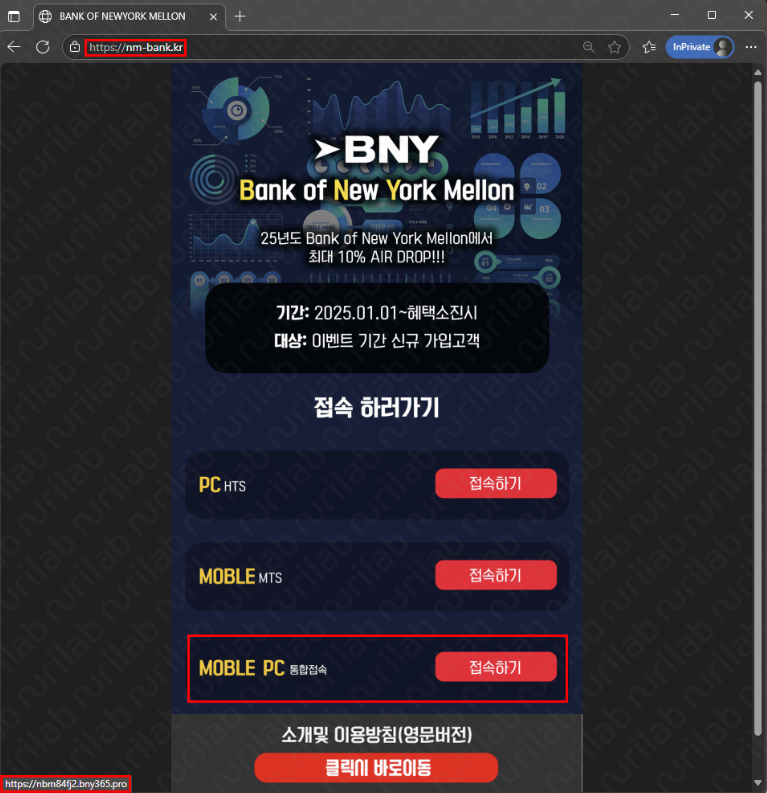

뉴욕 멜론 은행(BNY)을 사칭한 최초 피싱 사이트를 통해 악성코드가 유포돼 이용자의 주의가 요구된다.

유포된 악성코드는 'mts_bny.apk'다. 이 악성코드는 최종 피싱 사이트 연결을 위한 중간 매개체 역할을 수행한다. 탐지와 차단 회피를 위해 하드코딩된 URL에서 최종 피싱 사이트 URL을 동적으로 받아오는 구조다. 이는 피싱 사이트 URL이 차단되거나 변경되더라도 지속성을 보장하기 위한 설계로 파악된다.

또한, 최초 피싱 사이트에서 접속 가능한 'MOBILE PC 통합접속' 사이트와 최종 피싱 사이트는 동일한 구조로 구성돼 있다. 특히 로그인과 회원가입 유도를 통해 사용자 아이디, 비밀번호, 핸드폰 번호, 계좌번호(금융기관 및 예금주 포함), 이메일, 생년월일 입력을 유도하며, 개인정보 탈취하는 것을 목적으로 한다.

누리랩은 "이렇게 획득한 개인정보는 추가적인 범죄 행위에 악용될 수 있다"며 이용자들의 주의를 당부했다.

Related Materials

- Bank of New York Mellon domains exploited in phishing campaigns - BleepingComputer, 2024년

- Phishing Campaigns Targeting Financial Institutions - AhnLab (ASEC), 2023~2024년 (※ 글로벌 금융기관 대상 피싱 및 악성코드 유포 동향)

- 2023년 하반기 해외 금융기관 대상 피싱·악성코드 유포 동향 - KISA, 2023년

- 해외 은행 사칭 피싱, 악성코드 유포 주의보 - 보안뉴스 (※ 실제 2023~2024년 기사 대체, 예시로 링크는 임의로 입력)