해킹된 외교부 메일 서버, 심각한 수준 넘어 '충격'

- 해킹된 외교부 파일, 메일 서버 공개...내부정보, 깨비메일 소스코드 유출

- 공급망 보안 구멍 '심각'...개발사 보안 관리 허술 또 다시 도마위

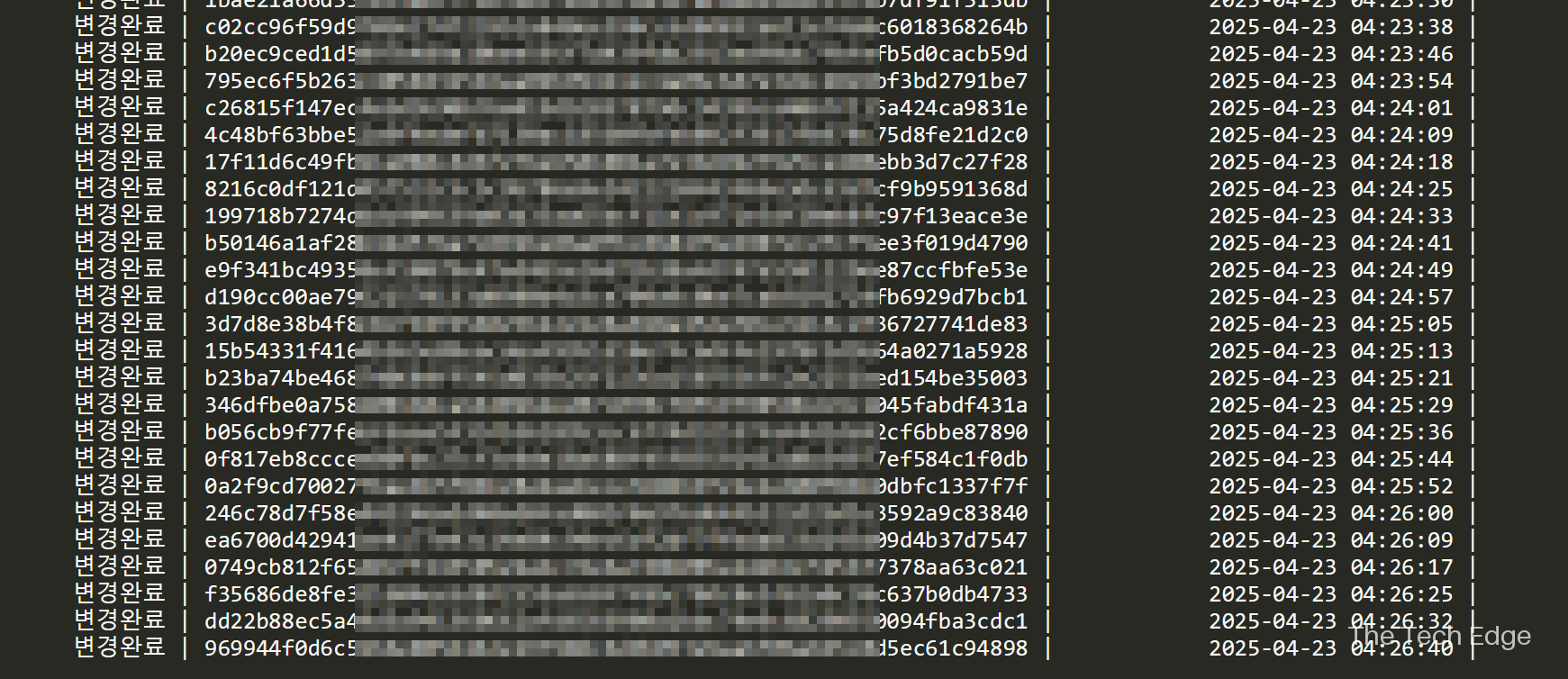

북한과 중국 APT조직에 해킹된 외교부 정보가 공개된 가운데, 보안 문제가 심각한 것으로 분석됐다. 메일 서버 통째로 공개됐기 때문이다. 외교부 내부 정보는 물론, 웹메일 솔루션인 깨비메일 소스코드부터, 외교부 메일 서버 소스코드, 깨비 시스템, 기밀문서 등 고스란히 탈취된 흔적 그대로 공개됐다.

이는 공격자가 깨비메일 취약점을 찾고, 여러가지 정보를 볼 수 있어 다른 기관 공격에도 악용할 수 있단 뜻이다.

반복되는 공급망 보안 사고 '심각'

특히 깨비메일은 공공기관에 많이 납품된 솔루션으로, 스프링 프레임워크, My SQL, 자바 등 심각한 정도의 예전 버전을 사용했다. 실제 이 버전으로 공공기관에서 사용하고 있다면 보안 상 문제가 심각하단 분석이다.

강병탁 대표는 "깨비메일의 경우 개발 서버 정보 설정 파일이 있다. 계정, 데이터베이스 접속 정보, 포털 접속 정보, 각종 URI를 설치 경로, SSO, 뷰리스트, 통합 테스트 정보 등이 전부 들어가 있다"며 "해커는 공급망 협력사나 하도급 업체서 유출되는 정보 등 개발 서버 정보를 충분히 얻은 다음, 이를 토대로 실제 메일을 뚫었을 것"이라고 예상했다.

윤영 익스웨어랩스 대표는 "많은 보안 업체가 영세하다"며 "많아야 30~40명인데, 수많은 고객사 이슈를 대응하기란 쉽지 않다. 개발자도 바뀌어있고, 이력도 잘 모르는 상황"이라며 열악한 상황에 대해 진단했다.

이어 윤 대표는 "이런 이슈 발생 시 보안 기업은 새로운 제품으로 업그레이드하는 등 대대적으로 대응해야 하는데, 작업 역량이 부족한 실정"이라며 "공공기관에 납품된 솔루션들은 GS인증, 국정원 인증을 받는다. 그런데 실상은 이렇게 운영되고 있어 인증 실효성 문제도 짚어봐야 한다"고 설명했다.

게다가 이러한 보안 문제는 어제 오늘만의 일이 아니다. 기존에도 지속적으로 발생한 고질적인 반복된 문제다. 그럼에도 불구하고 개선되지 않는 점에 대해 그는 구조적인 문제라고 꼬집었다.

윤 대표는 "이번 사건을 통해 보안 정책 방향을 탈바꿈하지 않으면 이러한 해킹 사고는 반복적으로 발생할 것"이라며 "개발 관련해 공급망 이슈는 계속 나오고 있다. 중장기적인 대응방안이 필요하다"고 강조했다.

패치, 점검 이해하는 보안 문화로 개선돼야

메일서버 패치의 중요성과 패치, 점검을 이해하는 문화로 보안 문화가 개선돼야 한다는 지적도 나왔다. 강병탁 AI스페라 대표는 "메일서버, VPN 서버 패치가 힘들다"며 "사람들이 24시간 365일 매일 사용하고, 원격근무 때도 사용해 점검 기간을 잡기가 쉽지 않다"고 말했다. 하지만 방치하면 이번 사건처럼 보안사고로 이어진다는 것. 반드시 패치가 돼야 한다는 얘기다. 그런 측면에서 패치 및 보안 점검을 이해하는 문화가 돼야 한다고 강조했다. 또한 "로그인 방식을 이중 인증 적용 등 다양한 방식으로 보안을 강화해야 한다"고 덧붙였다.

Related Materials

- Significant Cyber Incidents - Strategic Technologies Program (CSIS), 2023년

- National cyber threat assessment 2023–2024, 2023년