러시아 '샌드웜', 신종 악성코드 공격...우크라 기간시설 타격

- 러시아 Sandworm의 우크라이나에 대한 Cyber Operation

- 악성코드 Pathwiper 사용한 우크라이나 기반시설 시스템 파괴

러시아 연계 해킹 그룹 '샌드웜(Sandworm)'이 우크라이나의 핵심 기반 시설을 겨냥해 신종 데이터 파괴 악성코드 공격을 감행한 사실이 드러났다. '패스와이퍼(Pathwiper)'로 명명된 이 악성코드는 시스템 데이터를 복구 불가능한 상태로 만드는 것을 목적으로 한다.

이번 공격은 보안 기업 시스코 탈로스(Cisco Talos)와 이셋(ESET) 등의 분석을 통해 외부로 알려졌다. 이들은 패스와이퍼가 우크라이나의 한 중요 기반 시설 기관을 공격하는 데 사용되었다고 밝혔다.

패스와이퍼는 시스템에 존재하는 파일을 무작위 데이터로 덮어쓰는 방식으로 데이터를 영구히 파괴한다. 특히 마스터 부트 레코드(MBR)와 파일 시스템 주요 정보를 손상시켜 시스템 자체를 부팅 불가능하게 만드는 것으로 분석됐다.

공격자는 시스템에 이미 설치된 정상적인 원격 관리 도구를 통해 악성코드를 유포한 것으로 관측된다. 이는 공격자가 사전에 피해 기관의 네트워크 관리자 권한을 탈취했음을 시사하는 대목이다.

보안 전문가들은 이번 공격의 배후로 러시아 군 정보총국(GRU)과 연계된 해킹 그룹 샌드웜을 지목했다. 공격 수법과 악성코드의 특성이 과거 샌드웜이 사용했던 '헤르메틱와이퍼(HermeticWiper)' 등과 유사점을 보이기 때문이다.

샌드웜은 우크라이나를 상대로 한 사이버 공격의 주범으로 악명이 높다. 2017년 전 세계에 막대한 피해를 입힌 '낫페트야(NotPetya)' 랜섬웨어 공격과 우크라이나 정전 사태를 일으킨 주체로도 알려져 있다.

전문가들은 패스와이퍼가 기존 와이퍼보다 한층 더 정교하게 목표를 선정해 파괴한다고 평가한다. 이는 공격자들이 우크라이나를 사이버 무기의 시험장으로 삼아 파괴적인 악성코드 기술을 계속해서 발전시키고 있음을 보여준다.

러시아의 우크라이나 침공 이후 사이버 공간에서의 파괴적인 공격은 계속 이어지고 있다. '위스퍼게이트(WhisperGate)', '캐디와이퍼(CaddyWiper)' 등 수많은 데이터 파괴 악성코드가 우크라이나의 정부 및 산업 시설을 겨냥해 사용된 바 있다.

Related Materials

[1] APT44: Unearthing Sandworm, 2024-04-17

[2] A Case Study of Russian Cyber-Attacks on the Ukrainian Power Grid, 2022

[3] Threat Actor Profile: Sandworm - Cyble, 2025-02-20

[4] Russia's Sandworm hackers blamed in fresh Ukraine malware attack, 2023-01-20

[5] ESET Research APT Report: Russian cyberattacks in Ukraine intensify, 2025-05-19

[6] Understanding Sandworm, a State-Sponsored Threat Group - ISACA, 2024-05-31 [7] Sandworm Wiper: A New Malware Threat Targeting Ukrainian Power Grid, 2023-06-07 [8] Sandworm Wiper: A New Malware Threat Targeting Ukrainian Power Grid, 2023-06-07

Related Multimedias

Sandworm - Russia's Secret Elite Hacking Team EXPOSED - YouTube, 2022-04-18

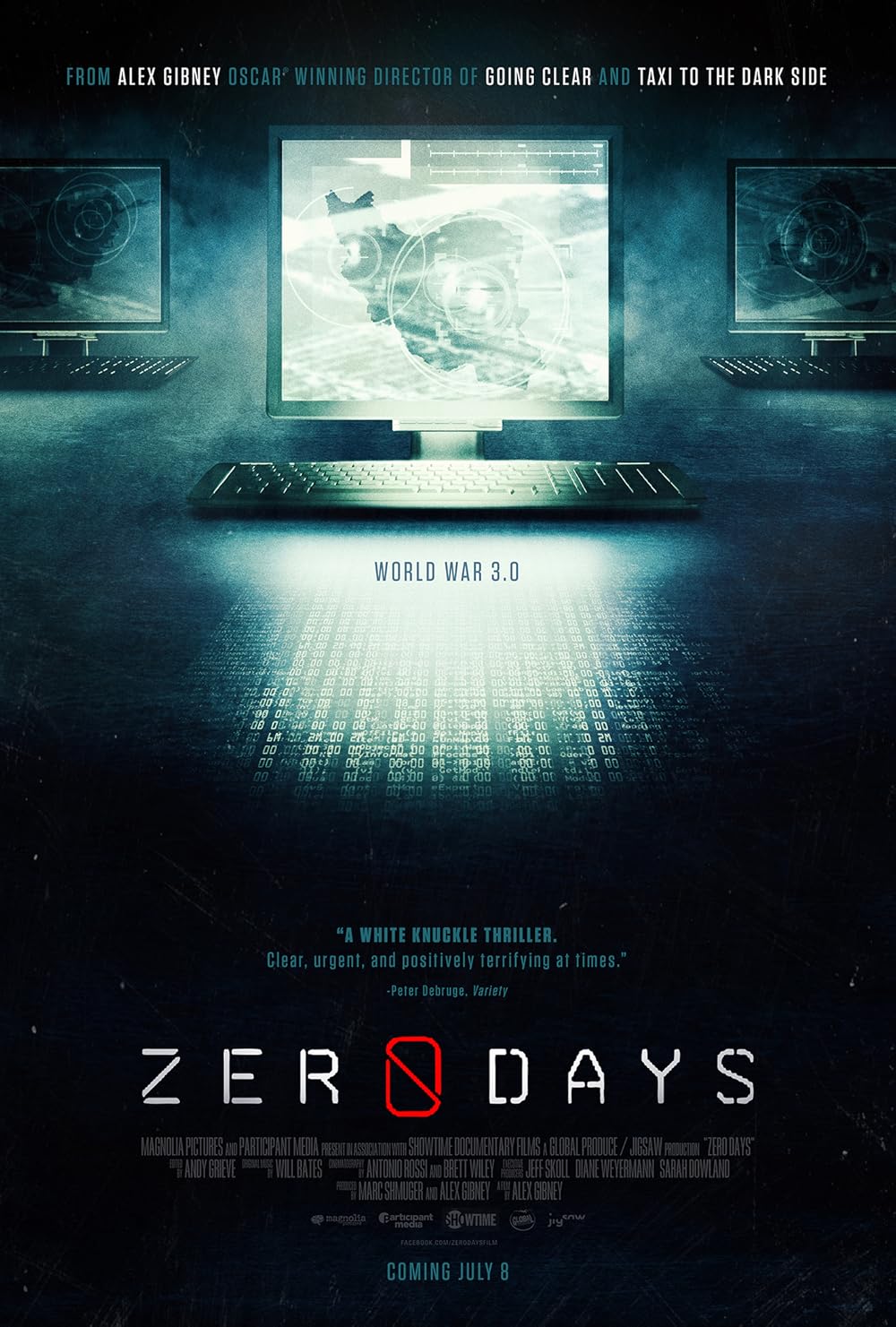

영화 Zero Days