리눅스 서버 노린 SVF 디도스 봇 주의!

- 취약한 리눅스 서버를 노린 SVF 디도스봇 설치 공격 포착

- 리눅스 서버, 공격자 명령 받아 디도스봇으로 악용될 수 있어

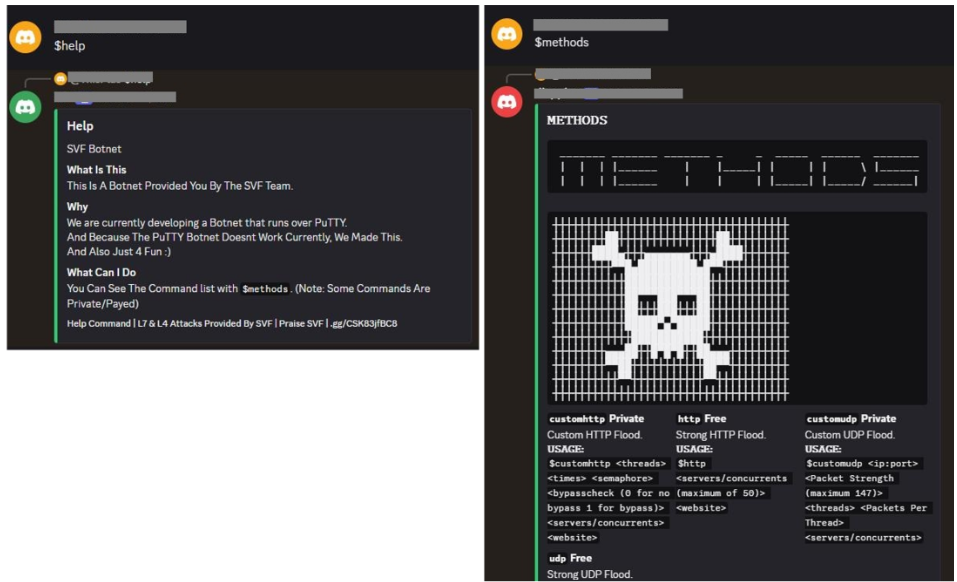

취약한 리눅스 서버를 노린 SVF 디도스봇(DDoS Bot) 설치 공격이 포착됐다. SVF 디도스봇이 설치될 경우 리눅스 서버는 공격자 명령을 받아 디도스봇으로 악용될 수 있다.

특히 웹훅(Webhook)을 이용해 서버 이름을 전송한다. 이는 추후 공격자가 각 그룹별로 디도스 명령을 전달할 수 있다. 지원하는 명령 대부분은 디도스 공격으로 확인됐다.

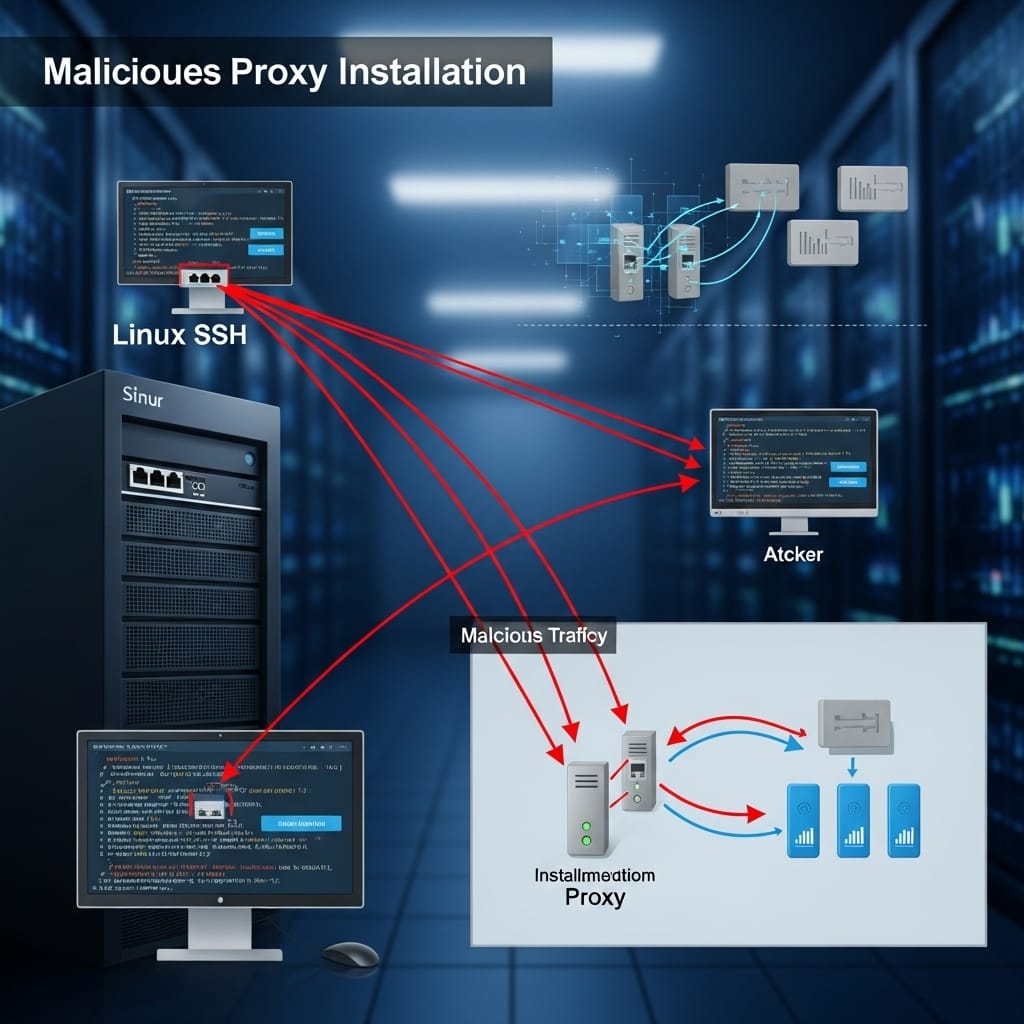

이 악성코드는 디도스 봇 악성코드지만 HTTP Flood 공격 시 프록시를 지원하는 게 특징이다. 공격자는 10개 주소에서 프록시 주소 목록 획득했다.

이에 대해 안랩은 "관리자들은 계정의 비밀번호를 추측하기 어려운 형태로 사용하고 주기적으로 변경하여 무차별 대입 공격과 사전 공격으로부터 리눅스 서버를 보호할 것"을 당부했다. 또한, 최신 버전으로 패치해 취약점 공격을 방지해야 한다.

백신 역시 최신 버전으로 업데이트해 악성코드의 감염을 사전에 차단할 수 있도록 신경 써야 한다. 아울러 외부에 공개되어 접근 가능한 서버에 대해 방화벽과 같은 보안 제품을 이용해 공격자로부터의 접근을 통제해야 한다.

Related Materials

- 2025년 1분기 DDoS 위협 보고서 - Cloudflare, 2025년

- 보안동향 및 통계 - 디도스 공격, 여전히 위협적인 존재 - 사이버안전센터, 2024년

- [과기정통부] 2024년 사이버위협 사례 분석 및 2025년 전망 발표, 2024년