[단독] 골든팔콘 해커, 마곡 도시형 스마트팜 해킹

![[단독] 골든팔콘 해커, 마곡 도시형 스마트팜 해킹](/content/images/size/w1200/2025/06/KakaoTalk_20250630_143015813_01.jpg)

- 반테러 해커 조직, 마곡 도시형 스마트판 해킹 화면 텔레그램에 공유

- 해커, 시스템 접근권한 획득...해킹 녹화 후 정상으로 되돌렸다고 주장

- 스마트팜 해킹 보안사고 반복에 보안 점검 및 보안 강화 시급

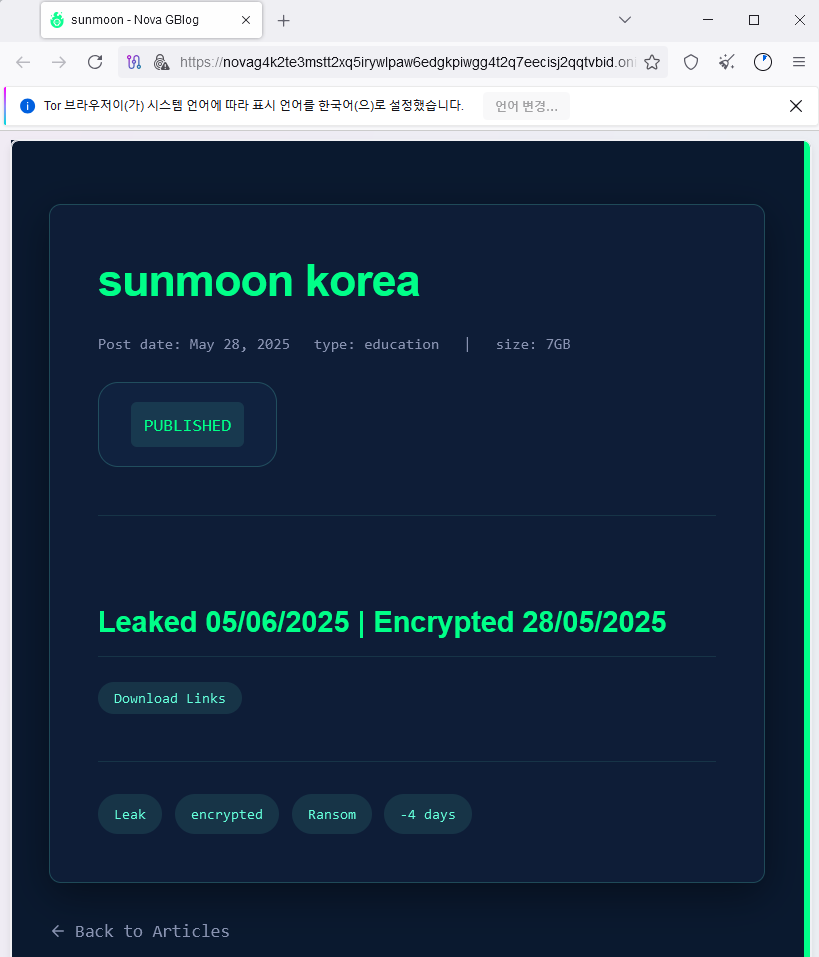

반테러 해킹 조직 '골든 팔콘(Golden Falcon)'이 국내 도시형 스마트팜 시스템을 해킹한 정황이 포착됐다.

해커는 지난 26일 자신이 운영하는 텔레그램을 통해 '마곡 도시형 스마트팜' 원격제어 시스템 해킹 동영상과 해킹된 이미지 화면을 공유했다. 해킹된 화면을 살펴보면 화면 기준, 지난 26일 밤10시 27분경으로 표시돼 있다.

해커는 "시스템을 비디오 녹화 후 정상으로 되돌렸다"며 "현재로서는 액세스 권한을 사용할 계획이 없다"고 경고했다.

해커는 자신이 운영하는 텔레그램 채널을 반테러 해킹 채널이라고 소개하며, 해커조직이 인류 최후의 수호자들라고 과시했다.

앞서 친러시아 해커 조직 제트 펜테스트(Z-Pentest)와 엘리게이트 블랙햇(Alligator Black Hat)은 지난해 10월 31일 국내 농가 등에서 사용하는 제어 시스템에 원격 접속해 해킹한 동영상을 자신들의 텔레그램에 공개한 바 있다. 당시 제조사 시스템은 모두 대만산 제품으로 모두 똑같은 원격제어 패드 모델로 파악됐다.

이번 사건 역시 정치 성향 해커조직이 스마트팜 시스템을 해킹한 사례다. 문제는 이러한 해킹 사고가 반복되고 있다는 것이다. 스마트팜에서 사용하는 시스템의 보안 점검과 보안 강화가 시급하다.

한승연 리니어리티 대표는 “해커가 농작물 관리 스마트팜의 HMI(휴먼-머신 인터페이스)에 접근 권한을 획득한 것으로 보인다”며, “이러한 시스템은 제어 시스템의 특성을 갖고 있어, 설비를 조작할 경우 재산 피해는 물론, 나아가 인명 피해까지 발생할 수 있어 특히 위험하다”고 설명했다. 이어 “시스템이 외부에서의 접근이 불필요하다면 네트워크를 인터넷과 차단해야 하며, 부득이하게 접근이 필요한 경우에는 IP 기반 접근제어나, 작업 시간에만 인터넷에 연결하는 등의 보안 조치를 적용해야 한다”고 강조했다.

윤정현 국가안보전략연구원 연구위원은 “이번 사건은 그간 개념적으로 인식됐던 사물인터넷 보안 취약성을 다시한번 주지시킨 사례”라며 “그러나 보다 더 주목해야할 점은

스마트 팜과 같이 사이버 공격 대상과 일견 거리가 있어 보이는 일상 디지털 활용 영역에서 발생했다는데 있다”고 지목했다.

이어 윤정현 연구위원은 “이들은 중요 기반시설(critical infrastructure)이나 통신, 단말기처럼 민감한 사이버보안 검수 영역의 바깥에 있기 때문에 해킹에 대한 방호체계 뿐만 아니라 부품 원산지나 소프트웨어 관리 사각지대가 될 수 있다”며 “'사이버 공격 표면의 확장'이 야기하는 광범위한 위협에 대한 풀어야할 대응 숙제”라고 말했다.

송태은 국립외교원 교수는 “스마트팜은 식량생산 효율성을 극대화해 앞으로 현대 국가의 식량안보를 책임지게 될 국가 핵심 인프라”라며 “이는 공격대상의 국가 사회가 혼란에 빠지고 국가 기능이 와해되는 것을 노린 것”이라고 우려했다.

송 교수는 “최근 국가 기반시설에 대한 사이버 공격이 급증하고 데는 자유진영과 권위주의 진영 간 경쟁과 지정학적 갈등이 큰 영향을 끼치고 있기 때문”이라며 “체크포인트리서치의 분석에 의하면 전세계 사이버 공격의 86%가 국제정치적 변수 때문인 것으로 나타났다. 반테러 해킹 조직은 적대하는 국가 시스템 붕괴를 노리는 것으로 이에 대한 대책 마련이 필요하다”고 강조했다

Related Materials

- Hacktivists Target France Over Diplomatic Moves - Cyble, 2025년

- The Rise of Alliances: NoName057(16)'s Transformation in 2024 - Radware, 2024년