[튜토리얼] 디지털 리터러시 무료로 높이는 MySQL 설치법

![[튜토리얼] 디지털 리터러시 무료로 높이는 MySQL 설치법](https://images.unsplash.com/photo-1648459776041-cbeab708f17b?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDZ8fGRhdGFiYXNlfGVufDB8fHx8MTc2MTcyMDI1Mnww&ixlib=rb-4.1.0&q=80&w=1200)

- 수준 높아지는 '디지털 리터러시'

- 데이터는 현대 사회의 새로운 화폐... 다루는 법 익혀야

- 무료 데이터베이스 MySQL, 학습에도 좋은 도구

시대가 요구하는 ‘디지털 리터러시’의 수준이 조금씩 높아지고 있다. 90년대 중후반만 해도 ‘워드프로세서를 다룰 줄 안다’는 게 이력서에 자랑스럽게 기재될 정도였으나, 이제는 초등학생들도 워드로 숙제를 작성하고 편집해 내는 세상이다. 글자를 읽을 줄 아는 것이 ‘문맹 퇴치’의 전부였던 것도 이미 오래 전 일이고, 지금 우리 사회에서는 ‘문해력’이 논란의 주제다.

IT와 테크 분야에서 ‘디지털 리터러시 향상’이라는 맥락에서 익힐 필요가 있는 건 ‘데이터’다. 데이터는 현대 사회의 새로운 화폐나 다름이 없고, 실제로 많은 해커들이 이 데이터를 가지기 위해 온갖 창의력을 발휘하기도 한다. 많은 기업들이 데이터를 보호하기 위해 어마어마한 돈을 투자하는 것도 데이터가 화폐이기 때문이기 때문이다. 디지털화가 가속되면서 데이터의 중요성은 오히려 증가하고 있으며, 이제는 ‘화폐’를 넘어 사회를 구성하는 기본 단위로서 논의되고 있기까지 하다.

그러면 이 ‘데이터’라는 걸 어디서부터 알아가야 할까? 다양한 방법들이 있겠지만 ‘가격’이라는 측면에서 보자면 무료로 풀려 있는 것들을 활용하는 게 가장 알맞을 것이다. 데이터가 어떻게 저장되고 구조화 되어 활용되는지, 직접 체험해보면서 알아가는 것도 나쁘지 않다. 전 세계에서 가장 많이 사용되는 데이터베이스 관리 시스템이 무료라면 어떤가? 당장 설치해서 만져봐야 하지 않을까?

MySQL이 바로 그것이다. 오픈소스라 무료이면서, 관계형 데이터베이스 중 가장 유명하고, 데이터베이스의 기본을 익히기에 알맞다고 많은 전문가들이 추천한다. 데이터를 조회, 삽입, 수정, 삭제할 때의 표준 언어인 SQL을 실습할 수도 있고, 데이터가 어떤 식으로 구조화 되고 관리되는지도 이해할 수 있게 되며, 더 나아가 컴퓨팅의 기본적 원리도 학습할 수 있으니 일석삼조다. 무엇보다 데이터베이스 내 데이터를 직접 다루게 되면, 데이터 관리의 중요성과 허점도 알 수 있어 보안 인식도 향상된다.

그래서 이번 기사를 통해 윈도 11에 MySQL을 다운로드해 설치하는 방법을 소개한다. 다들 한 번씩 따라해보기를 권장한다. 컴퓨터 리터러시를 통해 더 많은 직무적/수입적 기회를 모색할 수 있을 것이다. 원활한 설치를 위해 일시적으로 백신 소프트웨어를 비활성화 하고, 관리자 권한으로 실행하는 것을 권장한다. 관리자 권한 실행을 위해서는 아래 나올 설치파일(MSI 파일)을 우클릭 해 ‘관리자 권한으로 실행’ 옵션을 선택한다.

1단계 : MySQL 설치 관리자 다운로드

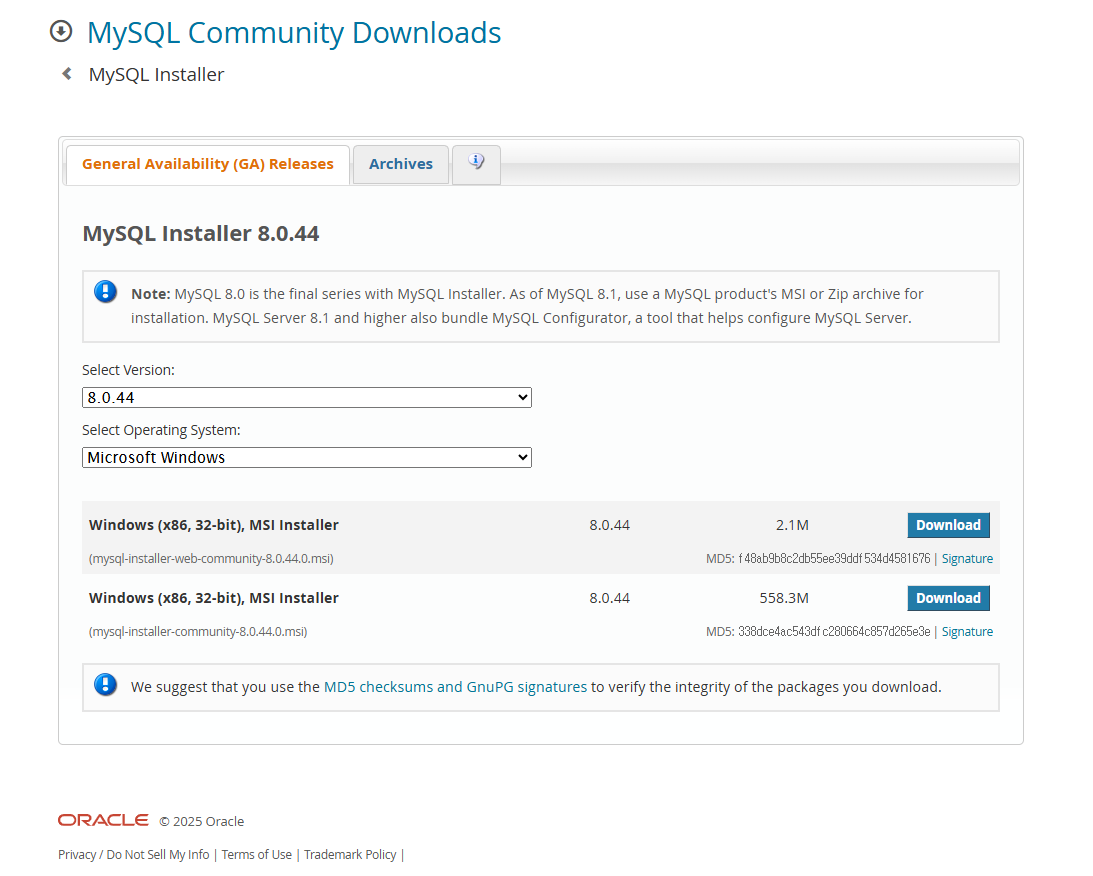

1) 웹 브라우저를 열고 공식 MySQL 웹사이트에 접속한다. 주소는 https://dev.mysql.com/downloads/installer이다. MySQL Community Downloads 페이지가 열릴 것이다.

2) 페이지 아래에 두 개의 다운로드 버튼이 있는 걸 볼 수 있을 것이다. MySQL Installer MSI와 MySQL Installer web-community인데, 이 중 MySQL Installer MSI를 선택하는 게 낫다. 오프라인으로 데이터베이스를 설치하고 운영하는 데 필요한 모든 구성 요소가 포함돼 있기 때문이다.

3) 여러 설치 관리자들을 버전별로 고를 수 있다. 필요에 맞는 것을 선택한다. 일반적으로는 최신 버전이 가장 알맞을 것이다. Download 버튼을 누른다.

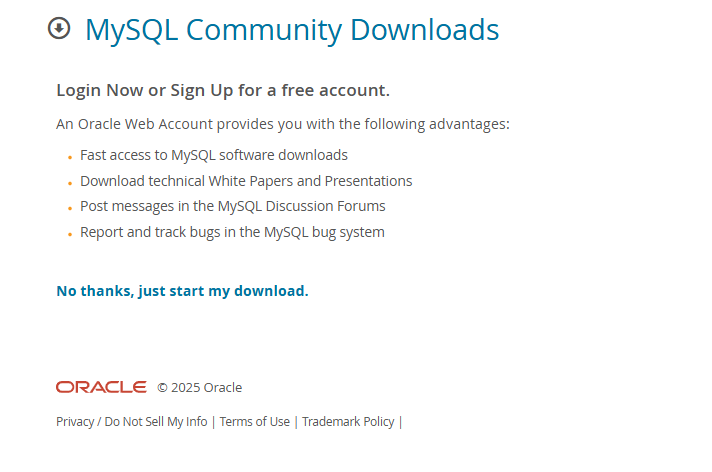

4) 오라클 계정을 만들거나 로그인을 해야 한다는 안내가 나타나는데 안심하라. 그럴 필요 없다. 페이지 아래 쪽에 보면 ‘No thanks, just start my download’라는 옵션이 있다. 링크를 클릭하라.

5) 다운로드가 시작된다. 필요하다면 다운로드 폴더를 지정할 수 있다는 자료들도 있는데, 대부분 자동으로 '다운로드' 폴더에 파일이 저장된다. 용량이 제법 크므로 시간이 걸릴 수 있다.

2단계 : 설치 관리자 가동

1) 위에서 다운로드 한 MSI 파일을 파일 탐색기에서 찾는다.

2) 파일을 더블클릭 하여 관리자를 시작한다.

3) 이 때 보안 관련 경고 메시지가 뜰 수 있다. 보안 기능이 잘 작동하는 것이니 안심하라. 다만 우리는 설치할 게 있으니, 경고를 무시해야 한다. 설치 관리자가 장치에 변경 사항을 적용하는 것을 허용하기 위해 Yes를 누른다.

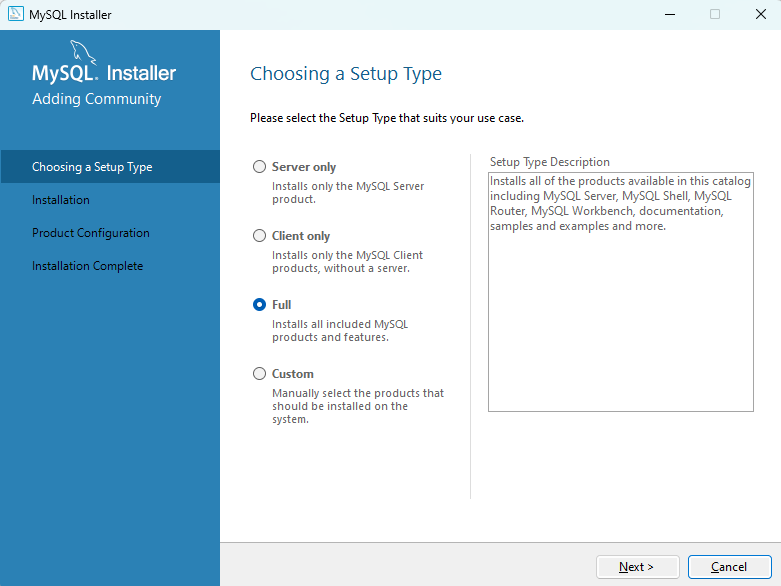

4) Choosing a Setup Type 화면이 나타난다. 개발자를 위한 버전, 서버 전용, 클라이언트 전용, 완전 설치, 사용자 지정 등의 옵션이 뜰 것이다. 이 중 가장 알맞은 것을 골라 설치를 이어가면 된다. 뭘 골라야 할지 모르겠다면 1번인 개발자 기본값(Developer Default)을 추천한다. 만약 개발자 옵션이 없다면 전체 설치(Full)를 권장한다. Next를 눌러 다음 단계로 간다.

5) 어떤 구성 요소들이 설치되는지 보여주는 창이 뜬다. Next 버튼을 눌러 다음 단계로 진행한다. 전 단계에서 Full을 선택했다면 이 단계를 건너뛰어 바로 6)번으로 넘어간다.

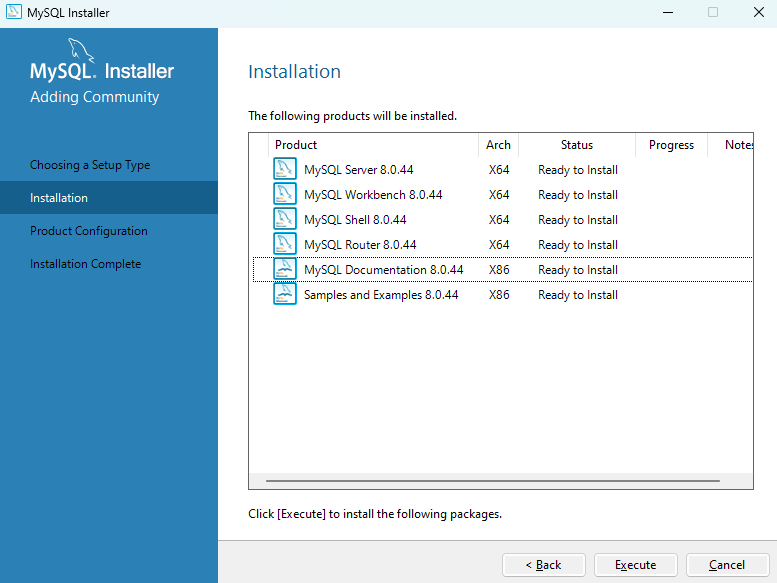

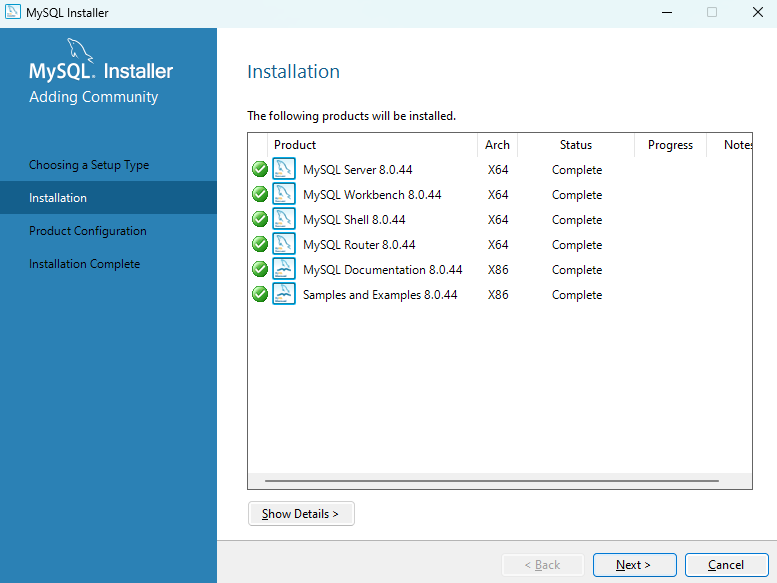

6) 설치될 제품의 목록이 뜬다. Execute를 클릭하면 설치가 시작된다. 완료되면 Next를 클릭한다.

3단계 : 제품 구성 확인

1) 설치 자체는 완료됐는데, 이제부터 구성 안내가 시작된다. Next를 클릭한다.

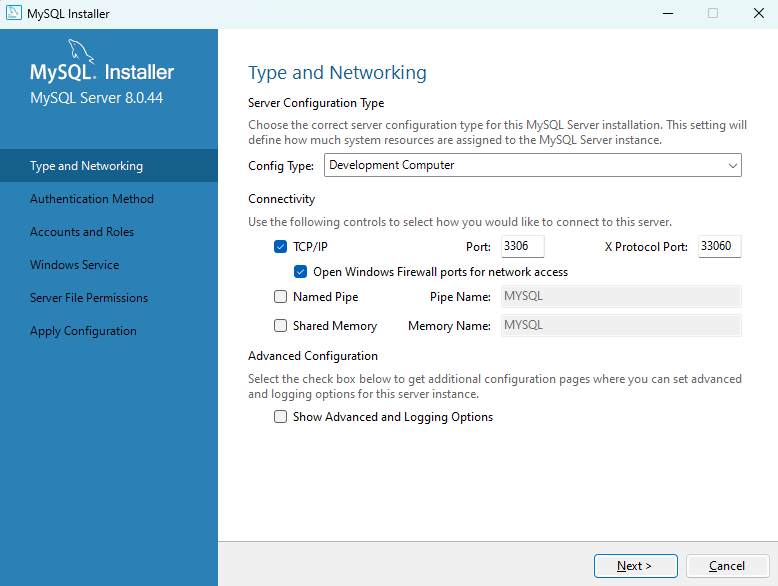

2) 구성 유형을 사용자가 직접 선택해야 한다. 개발자, 서버 등의 옵션이 뜨는데, 필요와 환경에 따라 적당한 걸 선택한다. 뭘 고를지 모르겠다면 개발자 옵션(Developer Computer)을 선택한다. 위에서 전체 설치를 선택했다면 이 단계는 생략되고, Next만 누르면 된다.

3) 네트워크 구성 작업이 시작된다. TCP/IP 옵션이 선택되어야 하고, 포트번호는 기본값 그대로 놔둔다. Next를 클릭한다. 그 외 여러 '네모 칸'들이 있는데, 확신이 없으면 기본 상태를 유지하는 게 좋다.

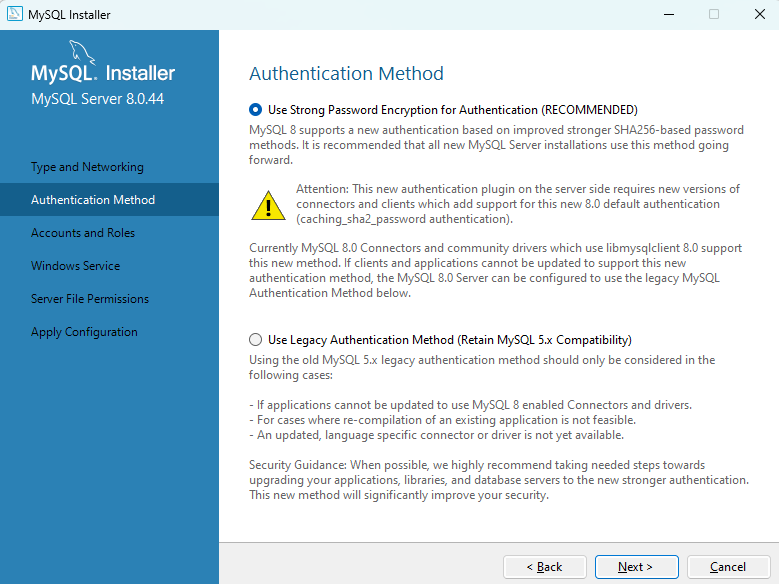

4) 인증 방법을 선택할 차례다. 권장 옵션을 유지하는 걸 권한다. 보통 맨 위에 있는 것으로 '(RECOMMENDED)'라는 표현이 붙어 있다. 이미 선택되어 있을 것이다. 그러므로 사용자는 이 화면에서 특별히 할 일은 없다. Next를 클릭한다.

5) 루트 암호를 설정할 단계인데, 여기서 암호는 매우 강력하게 설정하는 것이 좋다. 아무래도 데이터베이스이니 철저하게 보호되어야 하기 때문이다. Next를 클릭한다.

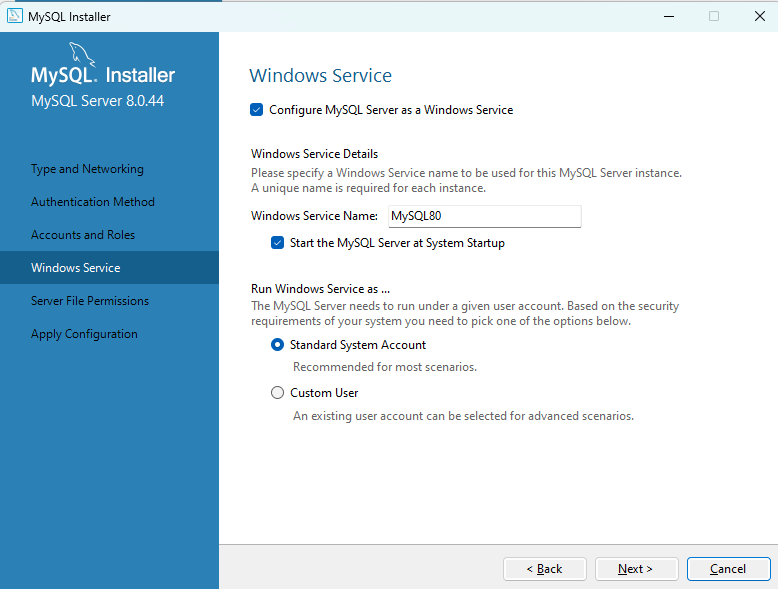

6) 윈도 서비스를 구성하는 화면이 나온다. 역시 기본 설정을 그대로 가져간다. Next를 클릭한다.

7) Server File Permissions 화면이 나온다. 이 때도 잘 모르겠으면 기본 상태 그대로 유지하면서 Next만 눌러준다.

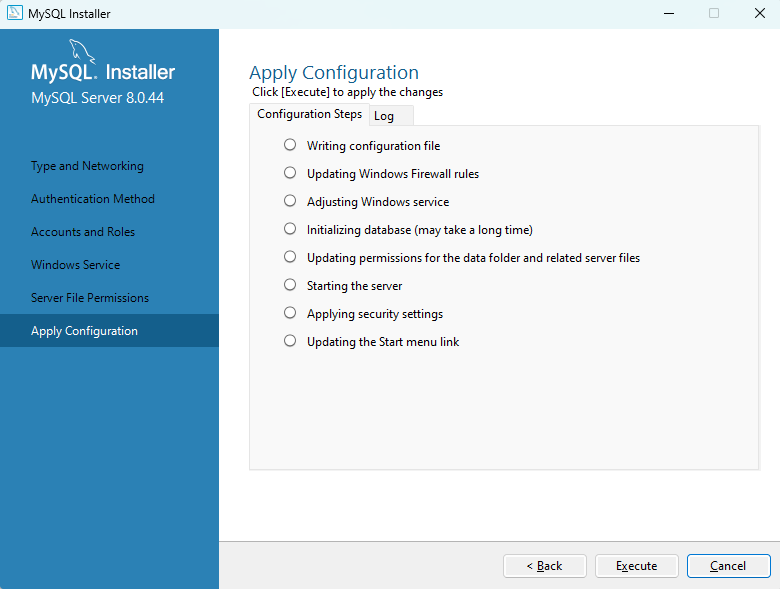

8) 모든 단계를 마쳤으면 Execute를 눌러 적용한다. 얼마 간 시간이 지나면 Finish가 나타난다. 누르면 된다. 이후 비밀번호 입력을 통해 로그인 하고 사용하면 된다. (설치 옵션에 따라 이후에도 몇 단계 더 거쳐야 할 수도 있다. MySQL을 처음 사용해본다면 원래 옵션 그대로 유지하면서 계속해서 'Next'만 설치를 완료한다.)

MySQL 사용법에 대해서는 계속해서 튜토리얼을 추가할 예정이다.

by 문가용 기자(anotherphase@thetechedge.ai)

Related Materials

- MySQL Tutorial - Learn MySQL Fast, Easy and Fun, MySQLTutorial.org, 2024년

- MySQL Tutorial: A Comprehensive Guide for Beginners, DataCamp, 2024년

- MySQL Tutorial for 2025: From Basics to Advanced Queries, dev.to, 2024년

- MySQL Tutorial for Beginners (YouTube Playlist), 2024년