퀄컴 칩셋의 취약점 3개, 해커들은 이미 알고 있었다

- 퀄컴 칩셋에서 3개 취약점 발견됨

- 메모리 변형을 일으킬 수 있게 해 주는 취약점

- 세부 내용 없지만, 과거 비췄을 때 스파이웨어 벤더 개입됐을 듯

구글이 안드로이드에서 발견된 보안 취약점들을 패치하면서 퀄컴 칩셋 취약점 두 개가 공개됐다. 이 취약점들은 이미 해커들에 의해 활발히 익스플로잇 되고 있었다는 사실 역시 드러났다. 문제의 취약점 2개는 다음과 같다.

1) CVE-2025-21479 : CVSS 8.6점짜리 인증 관련 취약점으로, 그래픽스(Graphics) 요소에서 발견됐다. GPU 마이크로코드 내에서 메모리 변형 공격을 가능하게 한다.

2) CVE-2025-27038 : CVSS 7.5점짜리 UaF 취약점으로, 역시 그래픽스 요소에서 발견됐다. 크롬 상에서 아데르노 GPU 드라이버로 그래픽을 구성할 때 메모리 변형 공격을 할 수 있게 해 준다.

참고로 이와 비슷한 취약점을 퀄컴은 지난 6월에도 공개한 바 있다. 이 취약점은 CVE-2025-21480으로 CVSS 8.5점짜리 고위험도 취약점이다. 이 취약점 역시 이번 구글 업데이트를 통해 패치됐다. 메모리 변형 공격을 할 수 있게 해 준다.

아직까지는 이 세 가지 취약점이 어떤 방식으로 익스플로잇 되는지 공개되지 않았다. 원래 구글은 취약점을 공개할 때 공격 기술에 대해서는 밝히지 않는다. 안전을 위해서다. 충분한 사용자들이 패치를 적용한 시점이 될 때까지 구글은 기다린다. 다만 퀄컴의 경우 위 세 가지 취약점이 “제한적인 상황에서 소수의 표적을 겨냥한 공격에 악용될 수 있다”고 밝혔다.

퀄컴 취약점의 과거

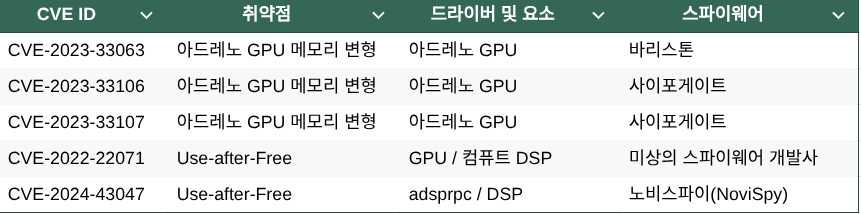

퀄컴의 칩셋들에서는 메모리 변형과 관련된 취약점들이 곧잘 나오는 편이었다. 즉 이번에 공개된 취약점들이 그리 놀랄 만한 새로운 소식은 아니라는 것이다. 여태까지 퀄컴 칩셋에서 발견된 주요 메모리 변형 취약점을 요약하면 다음과 같다.

여기에 아드레노 GPU 메모리 변형 취약점의 경우 스파이웨어 제조사들이 자신들의 제품을 개발하는 데 활용하기도 했었다. 바리스톤(Variston)이나 사이포게이트(Cy4Gate) 등이 2023년에 발견된 퀄컴 취약점들을 활용해 제품을 개발하고, 그것을 여러 고객들에게 판매했다는 건 잘 알려진 사실이기도 하다. 이러한 취약점들을 정리하면 다음과 같다.

따라서 이번에 패치된 세 개의 취약점 역시 스파이웨어 개발사들이 활용하고 있을 가능성을 배제할 수 없다. 미국 CISA는 이 세 취약점을 KEV 목록에 포함시키기도 했다. CISA의 이런 움직임은 해당 취약점들이 활발히 익스플로잇 되고 있음을 알려주는 또 다른 지표 역할을 한다. 사용자들은 구글 안드로이드 최신 패치를 최대한 빨리 적용하는 게 안전하다.

Related Materials

- Qualcomm Releases Details on Chip Vulnerabilities (CVE-2023-33063, CVE-2023-33106/7: Memory corruption in DSP and Graphics, exploited in the wild) - The Hacker News, 2023년

- Qualcomm zero-day under targeted exploitation (CVE-2024-43047: Memory corruption in DSP, patched in October 2024) - Help Net Security, 2024년

- Qualcomm chip vulnerability enables remote attack by voice call (CVE-2023-33025: Buffer overflow/memory corruption via VoLTE call) - SC World, 2024년

- CVE-2023-28564: Memory Corruption in WLAN HAL of Snapdragon Chipset - CloudDefense.AI, 2023년

![[TE머묾] AI 시대에, 혐오 직업 보유자로 버티기](https://images.unsplash.com/photo-1660212074310-6d7ed176c746?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDMyfHxib3hpbmd8ZW58MHx8fHwxNzcyMDA0ODEwfDA&ixlib=rb-4.1.0&q=80&w=600)

![[단독] 美 NIST, QKD 상용화에 한 발 ‘전진’](https://images.unsplash.com/photo-1733424114804-b7369094b139?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDIxfHxxdWFudHVtfGVufDB8fHx8MTc3MTgyOTY0MXww&ixlib=rb-4.1.0&q=80&w=600)

![[TE머묾] 실패의 굴레에 갇힌 한국](https://images.unsplash.com/photo-1713861808117-8a9a94af4661?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDI2fHxzaW5nYXBvcmUlMjBjb21tdW5pY2F0aW9ufGVufDB8fHx8MTc3MTgyMTU1MXww&ixlib=rb-4.1.0&q=80&w=600)