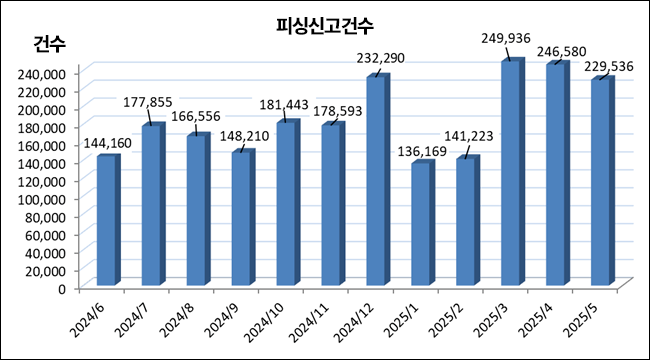

일본, 5월 SBI 증권 피싱 23.3%

- 5월 일본 피싱 대책 협의회 신고된 보고건수 229,536건

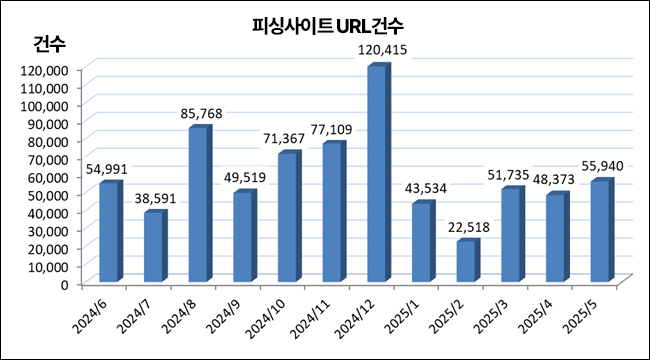

- 5월 피싱 사이트 URL건수 55,940건...전월보다 증가

-SBI증권 피싱 전체의 23.3%, 애플 피싱 전체의 약 13.3%로 급증

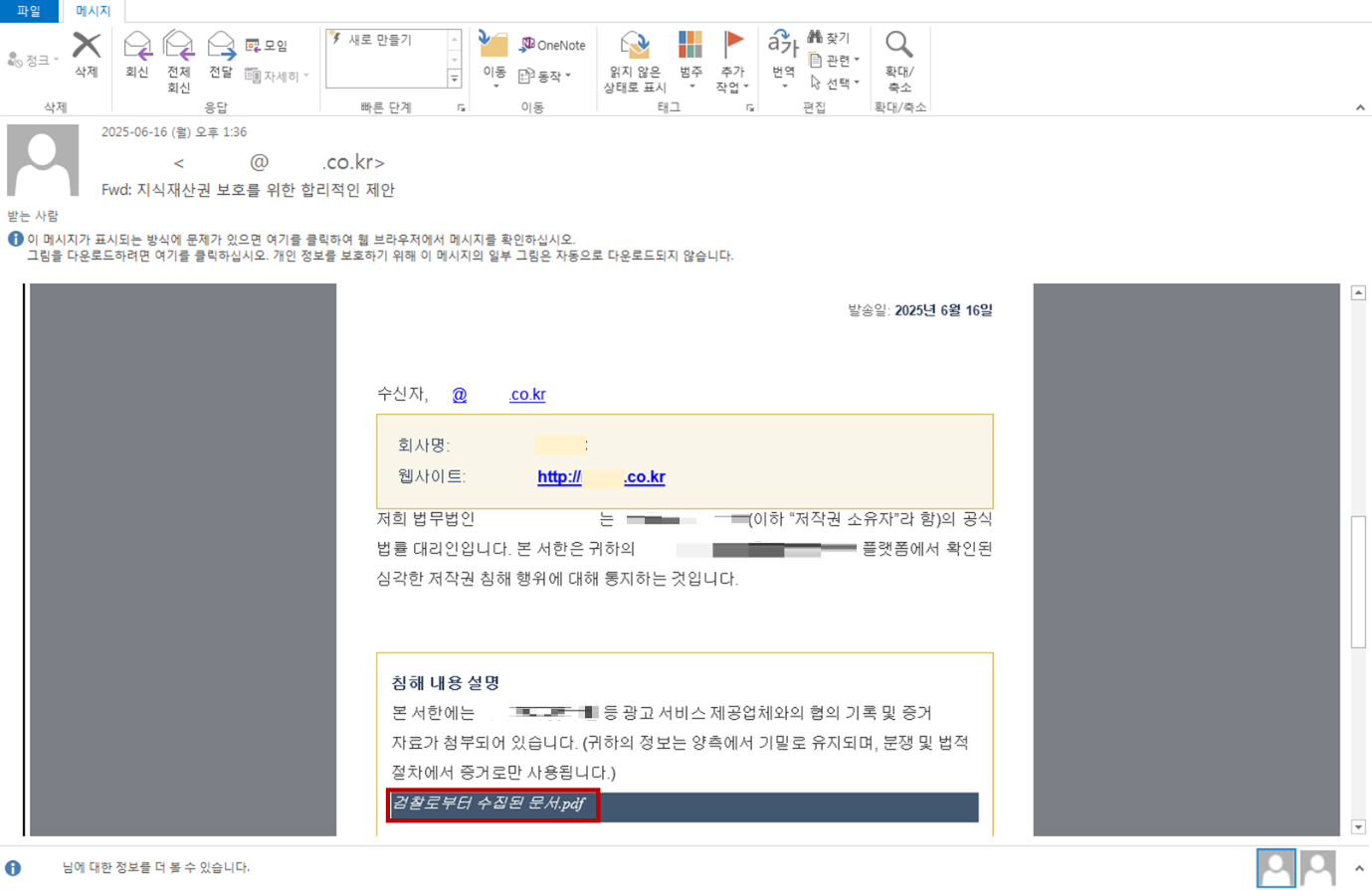

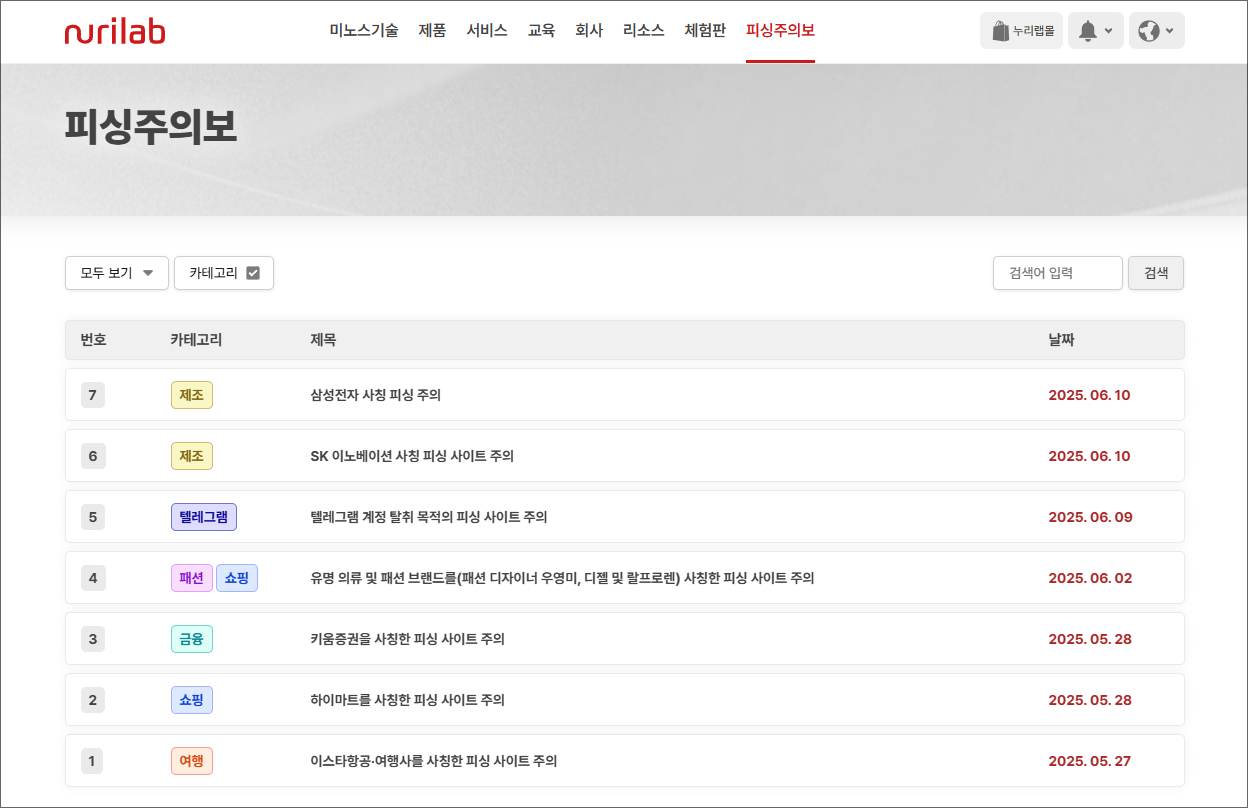

일본서 SBI증권을 사칭과 애플 사칭 피싱이 급증한 것으로 나타났다. 반면 아마존(Amazon) 사칭 피싱은 약6.8%로 감소했다.

일본 피싱 대책 협의회 2025년 5월 피싱 신고 현황에 따르면 2025년 5월에 피싱 대책 협의회로 신고된 보고건수는, 전월보다 17,044건 감소한 229,536건으로 집계됐다.

2025년 5월 피싱 사이트 URL건수(중복제외)는 전월보다 7,567건 증가한 55,940건이다.

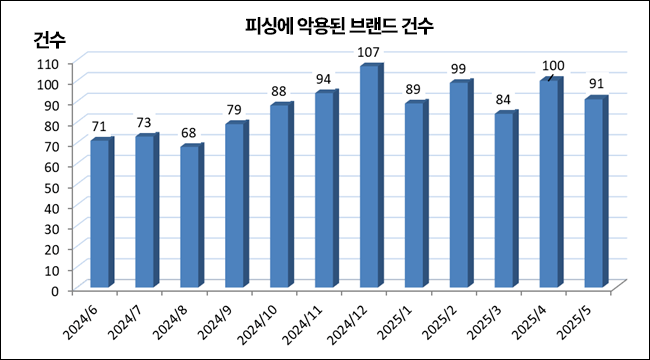

2025년 5월에 피싱에 악용된 브랜드 건수는, 전월보다 9건 감소한 91건이다. 특히 만건 이상의 신고가 접수된 ANA, 노무라증권, VISA를 사칭한 신고를 합하면 전체의 약59.3%를 기록했다. 또한 1,000건 이상의 대량 신고를 받은 브랜드는 31개였고, 이들을 합하면 전체의 약 95.4%였다.

SMS로부터 유도되는 피싱(스미싱)은 신용카드 계열, 증권 계열, 금융(은행) 계열 문구 및 택배 부재통지를 가장한 스미싱의 발송이 지속되고 있다.

Related Materials

- 2023 금융보안원 연차보고서 - 금융보안원, 2023년

- [SBI핀테크솔루션즈] 사업보고서(일반법인) - KRX KIND, 2023년

- EVERSPIN, 일본 SBI 증권 서비스 보안 취약점 진단 및 대응 사례 - 에버스핀, 2023년