SKT해킹 주장 해커, 티맵모빌리티 개발자 해킹정보 공개

- SKT, 해커 공개정보 확인결과 사실 무근...연관성 전혀 없어

- 티맵모빌리티, 작년에 다크웹에 올린 정보 해커가 또 공개

- 내부 확인결과, 침해흔적 및 고객정보 유출 없는 것으로 확인

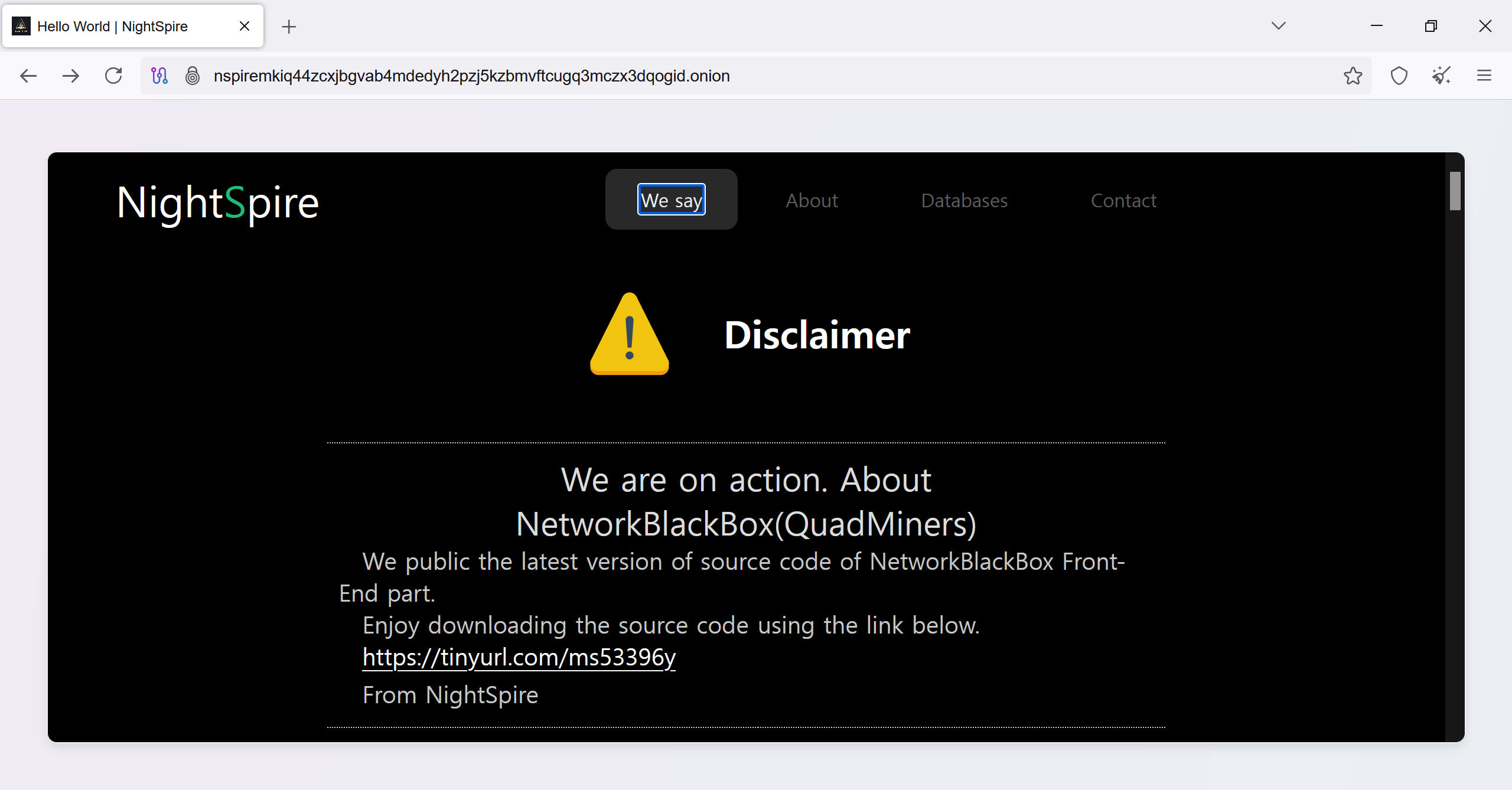

최근 다크웹에 ‘Datavault’라는 해커 그룹이 SKT를 해킹했다고 주장하는 게시글이 포착됐다. 그런데 <The Tech Edge> 취재결과 해커가 공개한 샘플 화면은 티맵 모빌리티 정보로 확인됐다.

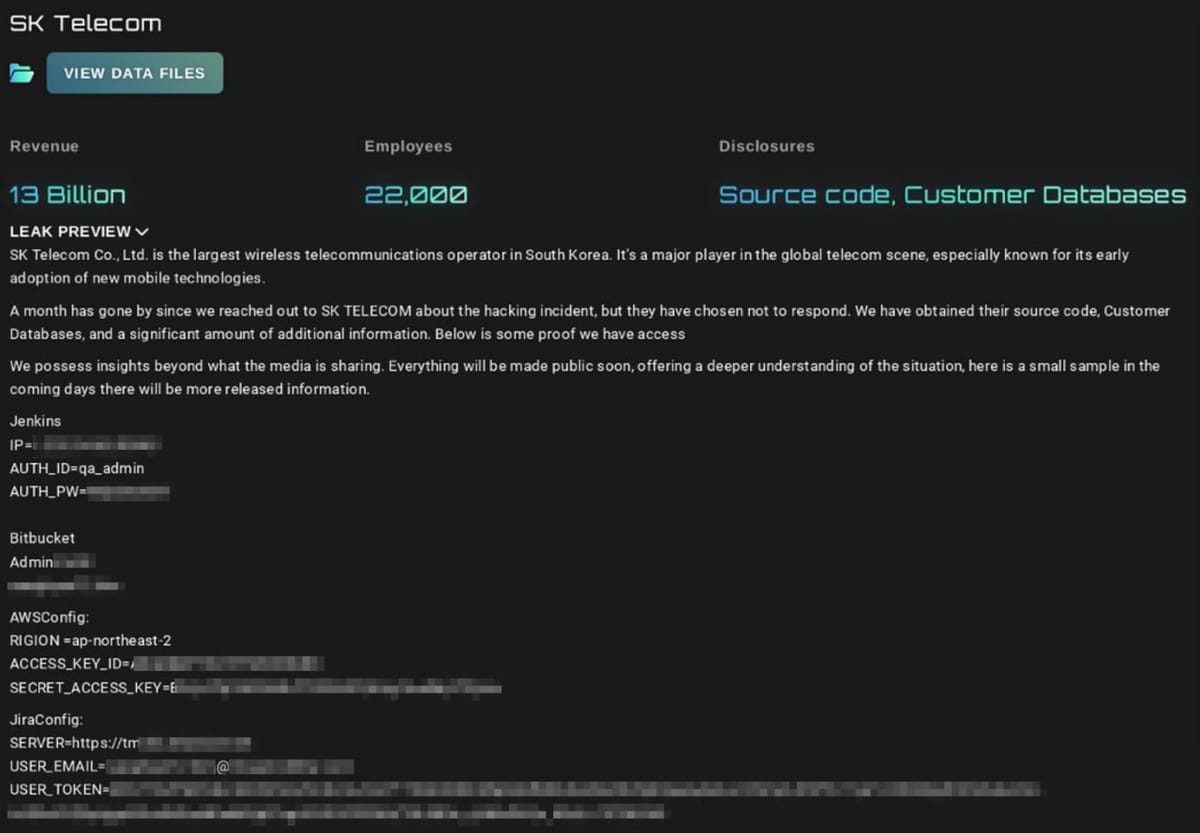

지난 18일 경 다크웹에 SKT 정보 판매 게시글이 올라왔다. 해당 게시글에는 Jenkins 서버 주소 및 인증 정보, Bitbucket 및 AWS 접근키, Atlassian Jira의 사용자 토큰 등으로 보이는 정보가 포함됐으며, 관련된 이메일 주소 등도 일부 노출돼 있다.

해커는 "SKT 측에 해킹 사실을 알리고 접촉을 시도했으나 한 달이 지나서도 응답하지 않았다"고 주장하며 "SKT 소스 코드, 고객 데이터베이스, 그 외의 상당한 추가 정보를 입수했다"고 밝혔다.

이어 해커는 "언론에서 공유하는 내용 이상의 정보를 보유하고 있다"며 "전체 데이터를 순차적으로 공개할 수 있다"고 경고했다.

하지만 취재 결과 현재 민관합동조사단이 조사하고 있는 SKT 유심 해킹 사태와는 다른 정보로 파악됐다. SKT 측도 내부 확인 결과 SKT 내부 정보가 아니란 입장이다.

해커가 공개한 정보는 티맵모빌리티로 확인됐다. 해킹 여부에 대해 티맵모빌리티 측은 "작년에 다크웹에 올라왔던 정보가 최근에 똑같은 내용으로 똑같은 정보가 다시 올라온 것"이라며 "해커가 공개한 정보는 개발자들이 사용하는 테스트 단말기를 해킹한 것이다. 단말기에 들어있는 정보를 빼간 것"이라고 말했다.

이어 티맵모빌리티는 "단말기는 테스트용으로 회사 내부로 접속할 수 없는 시스템이다. 해커가 공개한 정보 토대로 로그기록, VPN, 방화벽 등 내부 시스템 확인 결과 침입 흔적은 없었다"며 "고객 정보 유출 피해는 발생하지 않았다"고 말했다.

이처럼 최근 해커가 다크웹에 특정 기업의 해킹 사실을 주장하며 일부 자료를 공개하는 사례가 늘고 있다. 이들 중 실제 침해 사실을 과장, 잘못된 정보 공개로 피해를 보는 기업이 적지 않다. 따라서 게시된 정보 토대로 기술적 분석과 교차 검증을 통한 신중한 판단이 필요하다.

윤해성 한국형사·법무정책연구원 박사는 "외국은 다크웹에 AI기술을 활용한 사이버 범죄자를 역추적 할 수 있는 법·제도 마련과 기술을 도입해 활용하고 있는 반면, 우리나라는 법에서 허용하지 않아 기술이 있음에도 적용하지 못해 추적이 쉽지않다"며 법·제도적 장치 마련의 필요성을 제기했다.

하지만 그럼에도 불구하고 해킹 우려에 대한 철저한 보안 점검과 개발자 시스템 보안 강화는 필요하다. 보안전문가들 역시 보안점검과 철저한 검증이 이뤄져야 한단 게 공통된 의견이다. 특히 개발자와 테스트용 시스템에 대한 보안 관리는 더욱 중요하다.

한승연 리니어리티 대표는 "유출된 파일에는 관리자의 계정 정보, 비밀번호, AWS 토큰 등 실제 피해 기업에서 확인할 수 있는 정보가 포함돼 있어, 정보의 실제 존재여부를 바탕으로 해킹 가능성에 대해 철저한 검증이 필요하다"고 강조했다.

최원혁 누리랩 대표는 "개발자 시스템은 높은 권한과 민감 데이터 접근성 때문에 해커의 주요 표적이 되고 있다"며 "최근 국내 한 보안업체의 소스코드가 유출된 것도 개발자 시스템이 해커에게 장악되었기 때문"이라고 지적했다.

최원혁 대표는 "개발자 시스템은 의외로 취약한 경우가 많아 데이터 유출 위험이 크다"며 "이를 방지하려면 다중 인증(MFA) 활성화, 최신 보안 패치 적용, 복잡한 비밀번호 사용이 필수이며, 민감 데이터는 반드시 암호화하고, 정기적인 보안 교육으로 피싱 메일 및 의심스러운 링크에 대한 경각심을 높여야 한다"고 당부했다.

또한 개발 환경에서는 최소 권한 원칙을 철저히 준수하고, 네트워크 트래픽 모니터링을 강화해 이상 징후를 조기에 탐지해야 한다며, 오픈소스 소프트웨어 취약점 점검과 정기적인 코드 감사 및 취약점 스캔 수행도 중요하다고 덧붙였다.

Related Materials

- APT Activity Report Q2 2023–Q3 2023 - ESET, 2023년

- Activity of Hacking Group Targeted Financial Industry in 2023 (ENG) - NSHC ThreatRecon, 2024년

- Significant Cyber Incidents – CSIS , 2024년

- Cybercrime up 33% in 2024, Administration Cyber-Chaos, N. Korea ... – LinkedIn Pulse , 2024년