소닉월 장비에서 발견된 '지긋지긋한' 취약점 3개

- 중위험군 취약점 1개, 고위험군 2개

- 오버 플로우와 XSS 등, 기본기 문제 드러내

- 개발자가 어떤 분위기에서 일하느냐가 중요

보안 업체 소닉월(SonicWall)의 SMA100 시리즈의 SSL-VPN 장비에서 심각한 보안 취약점이 여러 개 발견됐다. 이 때문에 각종 네트워크 환경에서 문제가 발생할 수 있다고 보안 업체 왓치타워(watchTowr)가 경고했다.

발견된 취약점들

이번에 언급된 취약점은 다음과 같다.

|

CVE 번호 |

취약점 유형 |

CVSS 점수 |

|---|---|---|

|

CVE-2025-40596 |

스택 기반 버퍼 오버플로우 |

7.3 |

|

CVE-2025-40597 |

힙 기반 버퍼 오버플로우 |

7.5 |

|

CVE-2025-40598 |

반사형 XSS (Reflected XSS) |

6.1 |

이 취약점들은 모두 펌웨어 버전 10.2.1.15 이하 버전에서 발견된다. 1)은 웹 요청을 처리하는 httpd 프로그램에 영향을 주는데, “너무 많은 데이터를 작은 메모리 공간에 복사하는 것 때문에 발동되는 취약점”이라고 왓치타워는 설명한다. “그러므로 디도스 공격을 할 수 있게 됩니다. 하지만 익스플로잇 방법에 따라 원격 코드 실행 공격으로 이어질 수도 있습니다.”

왓치타워는 “대단히 기본적인 걸 놓쳤기 때문에 나타나는 결함”이라며 “2025년에도 이러한 취약점이 존재한다는 게 우려스럽다”고 말했다. “마치 호박 속에 오랜 시간 보존된 모기처럼, C 프로그래밍 시대의 유물이 발견된 느낌입니다. 보안이 진보했다고 말하는 시대에 어울리지 않는 취약점이기도 합니다.”

2)의 특징은 공격자가 인증 과정을 거치지 않고도 익스플로잇 할 수 있다는 것이다. HTTP 요청을 처리하는 요소에서 발견됐다. “공격자가 악의적으로 호스트(Host:) 헤더를 생성할 때 원래 할당된 메모리 영역을 초과할 수 있게 됩니다. 인접한 메모리를 손상시킬 수 있고, 이로 인해 디도스 효과를 내는 것은 물론 원격 코드 실행 공격까지 유발시킬 수 있습니다.”

3)번 취약점 역시 “고전적인 웹 취약점”이라고 왓치타워는 꼬집는다. “공격자가 악성코드를 웹 페이지에 삽입할 수 있게 해 주는 것으로, 사용자가 사용하는 브라우저에서 이 악성코드가 실행됩니다. SMA100 시리즈 장비에 있는 웹 애플리케이션 방화벽 기능이 비활성화 되어 있는 듯 한데, 그렇다는 건 반사형 XSS 공격 혹은 그와 비슷한 유형의 공격에 장비가 무방비 상태라는 뜻이 됩니다.”

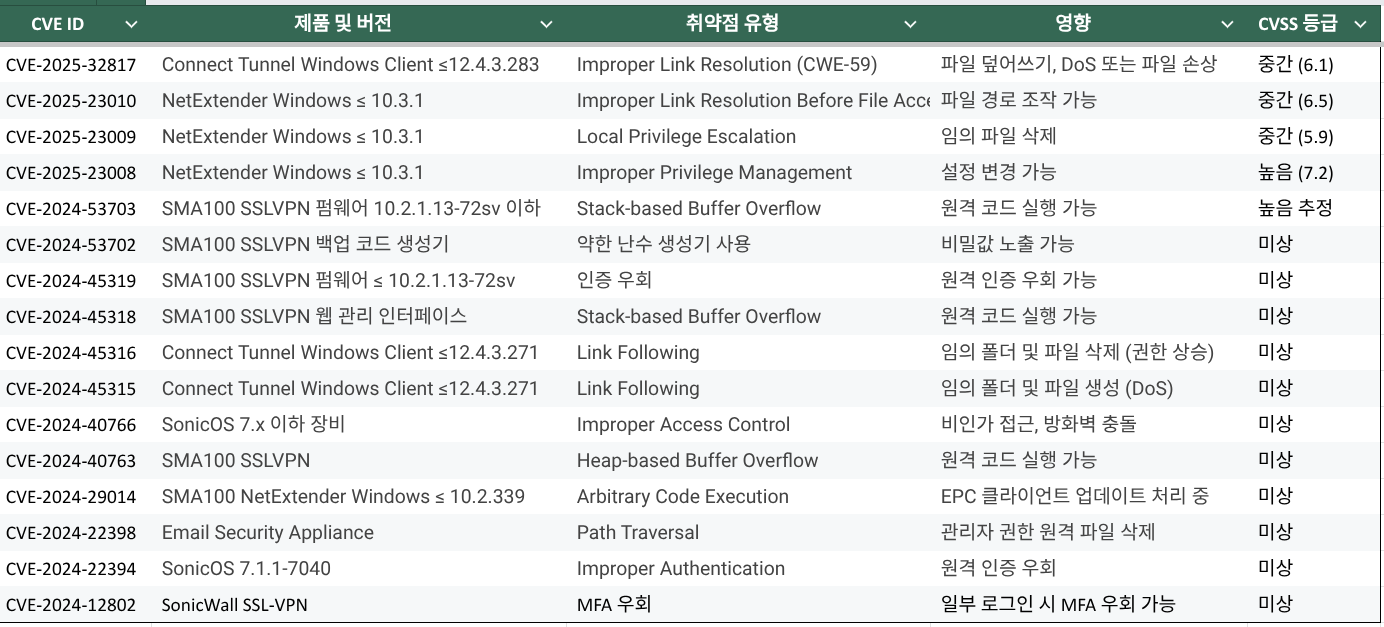

2024~2025년, 소닉월에서 나온 취약점

소닉월 제품들은 네트워크를 구성하는 중요 장비들이기 때문에 공격자들의 관심을 많이 받는 편이다. 따라서 음지(다크웹 등)에서나 양지(보안 연구팀 등)에서나 취약점 연구도 활발히 이뤄진다. 2024년과 2025년 현재까지만 해도 16개의 취약점이 나왔다. 이는 다음과 같다.

IT 외신 테크레이더에 따르면 2024년 해킹 그룹 UNC6148이 소닉월 장비들을 통해 오버스텝(OVERSTEP)이라는 악성 캠페인을 펼치기도 했다. SMA 제품들에 오버스텝이라는 백도어를 심은 건데, 아직까지 정확한 침투 경로는 파악되지 않고 있다. 공격자의 궁극적 목표 역시 아직까지 정확히 밝혀지지 않았는데, ‘데이터 탈취’와 그것을 빌미로 한 ‘협박’일 것으로 전문가들은 보고 있다. 아직 전말이 드러나지 않은 캠페인이므로 한국에서도 네트워크를 점검해 오버스텝 유무를 확인할 필요가 있다.

장비는 최신, 취약점은 구식

왓치타워는 “취약점이 얼마나 심각하고, 어떤 파급력을 가지고 있느냐보다 더 큰 문제는 이 취약점들이 지금 시대와 어울리지 않는 옛스런 것들이라는 점”이라고 주장한다. 마치 첨단 21세기에도 기본적인 위생 개념이 없어서 전염병이 도는 듯한 느낌이라는 것. “온갖 치약이 나오는 지금, 대중들 사이에 충치가 흔하다면 어떨까요? 샴푸가 수천 종 되는데, 여전히 사람들이 이를 없애지 못해 머리를 계속 긁고 산다면요? 이번 3개의 취약점이 그런 느낌입니다.”

소닉월 SMA100 장비 사용자라면 10.2.2.1-90sv 이상으로 업그레이드 할 것을 왓치타워는 권장한다. 소닉월 측은 업그레이드 후 다중인증 기능과 웹 애플리케이션 방화벽 역시 활성화 할 것을 촉구했다. 상세한 내용은 소닉월의 보안 권고문을 참고하면 된다.

‘고전적’ 느낌의 취약점들

현대와 어울리지 않는데 여전히 척결되지 않는 ‘기본형’ 취약점들에는 버퍼 오버플로우만 있는 게 아니다. SQL 주입, 크리덴셜 하드코딩, XSS, CSRF, 디렉토리 경로 조작, 불안전 비직렬화, 경합 조건, 정보 노출, 무제한 파일 업로드도 다 ‘지긋지긋하게 오래된’ 취약점들이다.

SQL 주입 취약점은 이미 90년대 후반에 발견된 것으로, 사용자 입력값을 제대로 확인하지 않는 것 때문에 생겨난다. 크리덴셜 하드코딩은 그 기원을 알기 힘들 정도로 오래된 것으로, 개발자들이 개발 당시에 사용하던 로그인 정보를 코드에서 지워내는 걸 깜빡 잊어서 생기는 문제다. XSS 역시 무척 오래된 것으로, 역시 입력값 확인을 불충분하게 하는 것과 관련이 있다.

CSRF는 개발자가 CSRF 토큰을 사용하는 걸 간과하거나 잊어서, 디렉토리 경로 조작은 파일 경로 지정에 실수를 저질러서(점 하나를 더 찍는다든지), 불완전 비직렬화는 사용자가 제공하는 객체를 너무 믿어서, 경합 조건은 테스트 단계에서 공격 성립 조건을 인위적으로 맞추는 게 까다로워서, 정보 노출은 아주 다양한 기본기 결함 및 오류로, 무제한 파일 업로드는 파일 유형 확인 절차나 파일 저장 위치를 잘못 설정해서 탄생한다.

장비나 소프트웨어를 개발하는 개발자나 엔지니어의 실수에서 비롯된 취약점들이 많으나, 그렇다고 그 책임을 개발자에게만 돌리는 건 불공평하다. 개발자들은 조직(회사나 기관)에서 정해준 정책과 개발 방법론, 스케줄에 따라 일을 하기 때문이다. 예를 들어 조직이 납기를 이유로 레거시 코드에 관대하다 못해 권장까지 하는 분위기라면, 개발자가 보안 점검을 다 못할 가능성이 높다. 아직 위 ‘고전’ 취약점들에 대해 잘 모르는 개발자들도 적지 않은데, 이는 기업이 보안 교육을 제대로 하지 않아서일 때도 많다.

Related Materials

- SonicWall Confirms Active Exploitation of Flaws Affecting Multiple Devices (CVE-2023-44221, CVE-2024-38475) - The Hacker News, 2025년

- Critical Vulnerability Updates in SonicWall (CVE-2023-44221, CVE-2024-38475) 및 패치 권고 - Beazley Security, 2025년

- Critical SonicWall Firewall Vulnerability: Urgent Patch (CVE-2024-40766) - Hedgehog Security, 2024년

- SonicBoom, From Stolen Tokens to Remote Shells: Technical Analysis of SonicWall SMA100 Vulnerabilities - watchTowr Labs, 2025년

![[TE머묾] AI 시대에, 혐오 직업 보유자로 버티기](https://images.unsplash.com/photo-1660212074310-6d7ed176c746?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDMyfHxib3hpbmd8ZW58MHx8fHwxNzcyMDA0ODEwfDA&ixlib=rb-4.1.0&q=80&w=600)

![[단독] 美 NIST, QKD 상용화에 한 발 ‘전진’](https://images.unsplash.com/photo-1733424114804-b7369094b139?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDIxfHxxdWFudHVtfGVufDB8fHx8MTc3MTgyOTY0MXww&ixlib=rb-4.1.0&q=80&w=600)

![[TE머묾] 실패의 굴레에 갇힌 한국](https://images.unsplash.com/photo-1713861808117-8a9a94af4661?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDI2fHxzaW5nYXBvcmUlMjBjb21tdW5pY2F0aW9ufGVufDB8fHx8MTc3MTgyMTU1MXww&ixlib=rb-4.1.0&q=80&w=600)