Security

누리랩, AI 피싱 URL 검출 기술 일본 특허 등록...한·미·일 완료

💡Editor's Pick - 피싱 사이트 연관된 URL 검출 방법 및 장치 기술로 일본 특허 등록 - 웹사이트 문자, 특수문자 처리, DNS 정보 등 피싱 여부 판단 누리랩이 ‘인공지능 알고리즘을 이용해 피싱 사이트와 연관된 URL을 검출하는 방법 및 장치’ 기술로 일본 특허를 등록했다고 19일 밝혔다. 특허 기술은 누리랩이 자체

Security

💡Editor's Pick - 피싱 사이트 연관된 URL 검출 방법 및 장치 기술로 일본 특허 등록 - 웹사이트 문자, 특수문자 처리, DNS 정보 등 피싱 여부 판단 누리랩이 ‘인공지능 알고리즘을 이용해 피싱 사이트와 연관된 URL을 검출하는 방법 및 장치’ 기술로 일본 특허를 등록했다고 19일 밝혔다. 특허 기술은 누리랩이 자체

Security

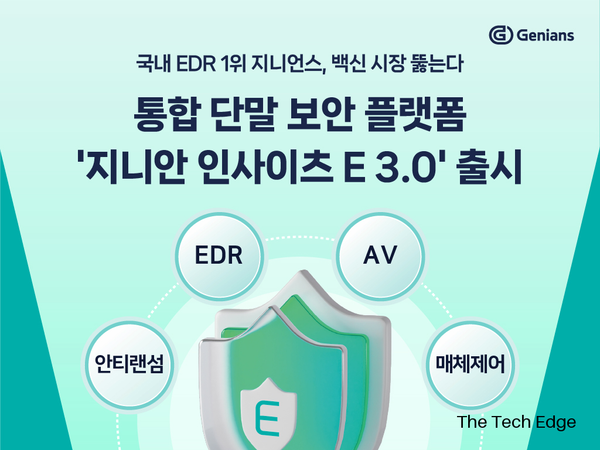

💡Editor's Pick - 통합 단말 보안 플랫폼 '지니안 인사이츠 E 3.0' 출시 - 국내 EDR 1위 기술력으로 개발한 백신…기존 플랫폼에 완전히 통합” 지니언스는 통합 단말 보안 플랫폼 ‘지니안 인사이츠 E 3.0(Genian Insights E 3.0)’을 출시했다고 19일 밝혔다. ‘지니안 인사이츠 E

AI

💡Editor's Pick - ‘라이너·캔바’ 등 AI 10종 체험 - 통신사 상관없이 AI로 ‘위시카드 만들기·고민 상담·숏폼 제작’ 등 LG유플러스가 ‘유독픽 AI’를 통해 라이너·캔바 등을 체험할 수 있는 오프라인 공간을 운영한다. 이달 말까지 강남구 소재 ‘일상비일상의틈’을 찾은 고객은 누구나 10여종의 AI 서비스를 경험하고, 자신에게

Security

💡Editor's Pick - 유출된 데이터, 비공개 형사사건 기록, 기소장, 체포영장 등 법원 문서 - 표적화된 정보 수집 및 공격...기밀 정보 보호 체계 재검토 직면 아미 연방법원의 전자사건 접수 시스템(PACER)이 해킹 피해를 입은 사건의 배후에 러시아 정부가 연루됐다는 의혹이 제기됐다. 미국 뉴욕타임스는 익명의 소식통을 인용해 “이번

Security

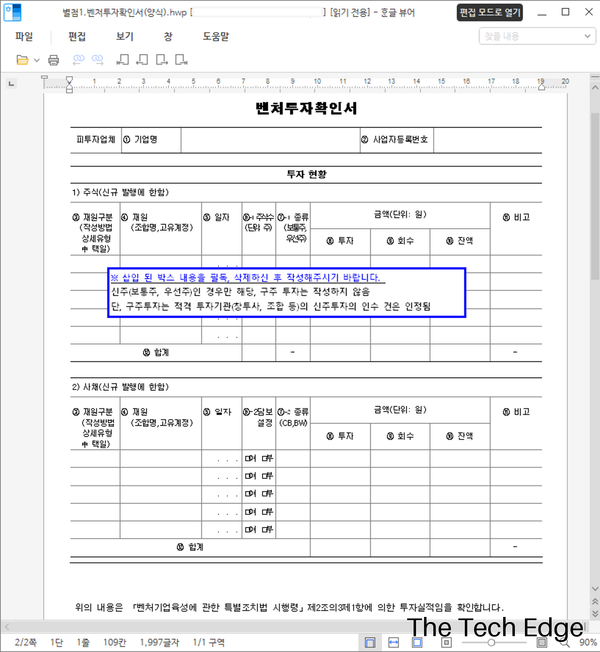

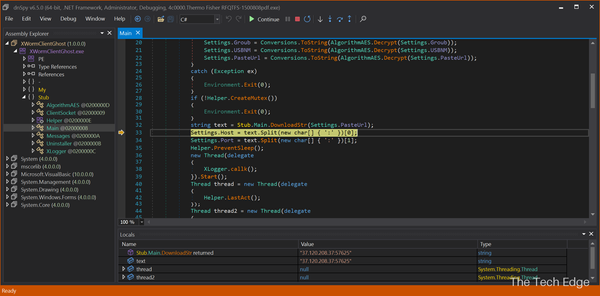

💡Editor Pick - LNK 파일 활용한 공격, 가장 큰 비중 차지 83.75% - 사용자 PC 정보 유출, 추가 파일 다운로드 등 악성 행위 7월 한 달간 국내서 확인된 APT 공격 대부분은 공격전 정보를 수집, 파악해 타깃 공격하는 스피어피싱(Spear Phishing)으로 나타났다. 그 중에서도 LNK 파일을 활용한 공격이 가장

Security

💡Editor's Pick - 공격자, 로그인 페이지·광고성 페이지 화면 구성·로고·폰트 모방 - 사용자 계정·패스워드 입력 유도, 공격자 C2 서버로 전송 7월 한 달간 가짜 로그인 화면 등을 첨부한 피싱 이메일이 가장 기승을 부린 것으로 나타났다. 전체 피싱 중 절반 이상인 60%를 차지했다. 공격자는 HTML

AI

💡Editor Pick - 캐나다 기업 데이터 유출 평균 비용 전년 대비 4.84% 증가 - AI 기반 솔루션 도입을 통한 효과도 있으나 부작용도 발생 IBM이 공개한 '2025년 데이터 유출 비용 보고서'에 따르면, 데이터 유출로 인한 글로벌 평균 손실 비용이 5년 만에 처음으로 감소하여 444만 달러를 기록했다. IBM은

![[단독] 웰컴금융 그룹 자회사, 랜섬웨어 감염...다크웹에 공개](/content/images/size/w600/2025/08/0cd117b1-5c8f-4286-93ae-ba14da2c7915_watermarked.png)

Security

💡Editor's Pick - 웰컴금융그룹 자회사 지난 7월 랜섬웨어 감염 - 랜섬웨어 조직 퀼린, 17일 다크웹에 웰릭스캐피탈 샘플 정보 공개 웰컴금융그룹의 자회사 중 한 곳이 랜섬웨어 공격을 받은 것으로 확인됐다. 이러한 가운데 웰컴금융그룹 자회사 중 한 곳 데이터가 다크웹에 올라온 정황이 포착됐다. 랜섬웨어 조직 퀼린(Qilin)은 전세계를 타깃으로

![[AI전략] 한국형 소버린 AI 방향](/content/images/size/w600/2025/08/2160d16f-197a-4a8d-9c6a-a8def076c926_watermarked.png)

AI

💡Editor's Pick - 한국형 AI 모델 개발, 의존도 없이 활용할 수 있는 구조 구축 고려해야 - 반도체 등 독자 모델, 글로벌 탑 위치 유지 위한 기술 요구 수준 고려해야 - 아마존 AIDC 설립 발표, 오픈AI 한국 협력...폐쇄적으로 보일 수 있어 한국형 AI 모델 개발에 무조건적인 기술 내재화와

Security

💡Editor's Pick - 도메인 기반 설계로 상관관계 분석 통한 보안 위협 식별 - 심층 방어 체계 기반으로 보안 강화해야 - 위협 정보가 나올 때 실시간 격리 체계 구축돼야 N2SF 기반 규정 위반을 원천 대응하는 체계가 제시됐다. 도메인 기반 설계로 상관관계 분석을 통한 보안 위협 식별과 심층 방어 체계

IT

💡Editor's Pick - “재난·재해 상황에도 안정적 서비스 제공” - 데이터센터부터 주요 통신국사 인증 확보 LG유플러스 방송중계와 IPTV 서비스가 재난·재해 상황에서의 안정적인 운영 역량을 인정받았다. LG유플러스는 방송중계·IPTV 분야 서비스를 총괄하는 안양국사가 글로벌 인증 기관 DNV로부터 업무 연속성 관리 국제표준인 ISO22301(BCMS) 인증을 획득했다고 17일 밝혔다. ISO22301은

AI

💡Editor's Pick - 아마추어 e스포츠 대회장, 부스 마련...관람객 대상 이벤트 진행 - ‘AI로봇 핑퐁 챌린지’, ‘AI 로봇 프로그래밍’ 등 AI 기회 제공 SKT가 ‘제17회 대통령배 아마추어 이(e)스포츠 대회’ 현장서 SKT AI 놀이터’를 선보였다. 지난 16일부터 이틀간 충북 제천서 진행된 현장 부스에서 AI 로봇 핑퐁