현 시점 온라인 사기의 모든 전략과 전술

- 감정을 살살 건드리는 교묘한 문구들

- 소셜미디어 플랫폼이 특히 위험

- 최종 행동을 취하기 전에도 거듭 확인

온라인 사기가 진화함에 따라 일반 사용자들이 주의해야 할 것들이 점점 늘어나고 있다. 이 중에는 잘 알려진 것들도 있고 그렇지 않은 것들도 있다. ‘피싱 공격’이라는 말을 들어본 사람은 빠르게 늘어나고 있지만 대부분 구체적으로 어떤 종류들이 있는지까지 인지하고 있지는 않다. 보안 업체 CTM360이 현대 ‘온라인 사기 전술’을 총망라해 발표했다.

A. 감정선을 건드리는 문장들

1. “한 시간 안에 계정이 잠깁니다!”

공격자들이 가장 많이 사용하는 기법 중 하나는, 피해자가 서둘러 조치를 취해야 한다는 느낌을 주는 것이다. 그래야 냉정하게 판단하지 못하고 덫에 걸릴 확률이 높아지기 때문이다.

2. “귀하는 현재 수사 대상입니다. 벌금을 내면 체포를 면할 수 있습니다.”

1번과 비슷한 듯 다른 전술로, 공포감을 심어주는 게 핵심이다. 이 경우 일반적으로 사람들이 공포심을 느끼는 사법 기관을 사칭하는 경우가 많다.

3. “상금에 당첨되셨습니다. 5분 내에 찾아가세요.”

사람의 욕심과 탐욕을 건드린다. 그러면서 동시에 조바심까지 자아내 피해자가 서둘러 움직이게 만든다.

4. “사랑합니다. 그런데 급한 도움이 필요해요.”

피해자가 특별한 친밀감을 느끼게 하며, 이를 통해 신뢰 관계를 형성한다. 그럼으로써 무리한 부탁이라도 거절하지 못하게 만든다. 피해자가 이 관계에 깊이 빠지면 빠질수록 더 위험한 행동도 하게 된다. 로맨스 스캠이라 불리기도 한다.

5. “엄마가 병원에 입원했어요. 도와주세요.”

다급함과 공포심, 욕심을 유발하는 것만큼 잘 통하는 게 동정심을 유발하는 것이다. 동정심을 유발해 도움을 요청하는 것과, 피싱 공격자들의 사악한 의도를 매칭시키는 게 쉽지 않다는 것도 이 전략을 더 효과적으로 만든다.

6. “은행입니다 / 경찰입니다 / 회장입니다”

권한이 높음을 나타내는 말로 시작하는 피싱 공격도 피해자들의 냉철함을 앗아갈 때가 많다. 여기에 속아 넘어간 피해자들은 이후에 이어지는 각종 악성 명령에 따를 가능성이 높다.

7. “딱 두 자리 남았습니다. 서둘러 예약하세요!”

3번과 비슷한데, ‘뭔가가 이제 남아 있지 않다’는 것을 강조하는 것으로, 피해자가 원래부터 가지고 싶었던 것이 아니더라도, 단지 ‘얼마 남지 않았다’는 것 때문에 욕심이 발동되기도 한다는 것을 노린 수법이다.

8. “신분증 재발급 완료. 세부 내용을 확인하세요.”

최근 벌어진 사건이나 유행, 때마다 일어나는 일들을 테마로 잡아 피싱 메일을 작성하는 것도 잘 통한다. 세일 기간이나 휴가 기간, 신분증 발급자가 쏠리는 시기를 노리는 피싱 공격도 여기에 속한다. 이 때 정부나 은행 등을 그럴 듯하게 사칭하는 게 보통이다.

B. 기술과 디자인을 동원하는 수법들

1. 가짜 로그인 및 지불 페이지

사용자들이 많은 서비스의 로그인 페이지만 그대로 복제하여 사용자에게 내보내는 수법이다. 은행 로그인 페이지나 MS 365 등 각종 클라우드 서비스가 주로 악용된다. 로그인을 위해 ID와 비밀번호를 입력하면 전부 공격자에게 전달된다.

2. 진짜와 똑같은 사이트와 도메인

사용자가 접속하려는 것과 똑같은 사이트를, 거의 비슷한 도메인에 마련한다. 진짜 사이트와 가짜 도메인은 몇 글자 정도의 차이가 있긴 한데, 너무 사소해 놓치기 쉽다. www.naver.com에 접속하려다가 www.nave.com라는 오타를 내는 사람들이 제법 많은데, 여기에 착안해 일반 네이버와 똑같은 페이지를 www.nave.com에 마련하는 식이다.

3. 가짜 모바일 앱

크롬 브라우저 등 유명하거나 인기 높은 앱의 설치 파일을, 공식 스토어가 아닌 다른 경로에 마련하는 수법이다. 실행했을 때도 원래 앱과 똑같은 화면이 나타나는 게 보통이다. 다만 설치 과정에서 지나치게 많은 권한을 요구한다는 차이가 있다.

4. 악성 큐알코드

큐알코드는 인간의 눈으로 해독하거나 이해할 수 없기 때문에, 공격자들이 아무 곳에서 버젓이 악성 큐알코드를 올려두고 피해자들이 무심코 스캔하도록 한다. 대부분의 경우 공격자들이 마련한 피싱 페이지로 접속된다.

5. 팝업 경고

갑자기 화면에 팝업 경고가 나타나도록 하는 수법이다. 대부분 ‘하던 것을 이어가려면 시스템(앱) 업데이트를 해야 한다’는 내용이고, 사용자가 ‘확인’을 누르면 업데이트 파일 대신 악성 파일이 설치되기 시작한다.

C. 인간이 사회적 동물이라 유효한 덫들(사회공학적 수법들)

1. 악성 DM

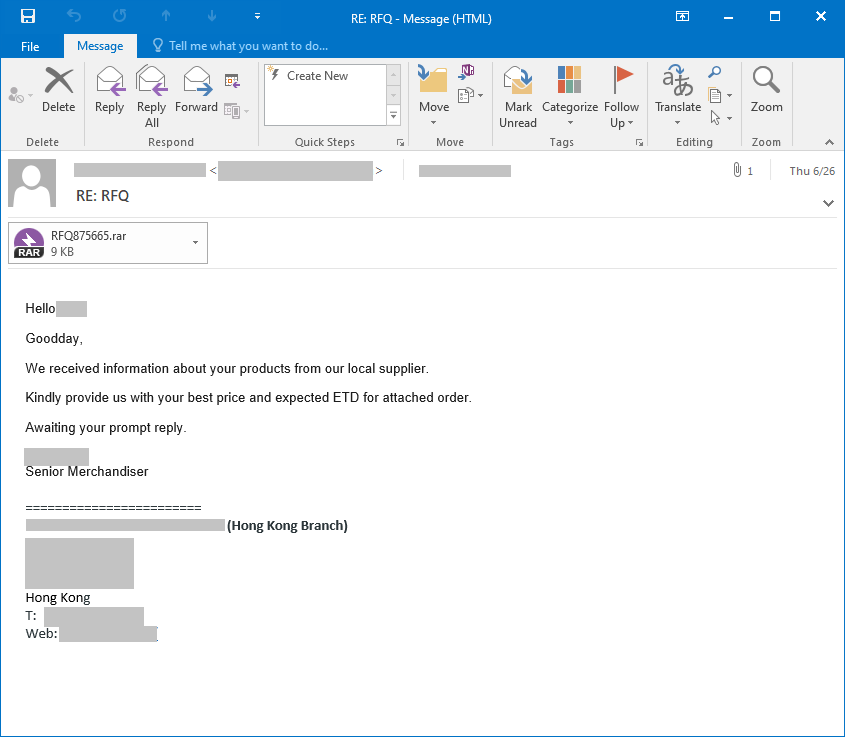

온라인에서 이뤄지는 ‘사회 활동’ 중 가장 대표적인 것은 ‘소셜미디어 활용’이다. 공격자들은 각종 소셜미디어 플랫폼들을 통해 피해자들을 찾으며, 주요 인물이나 지인들을 사칭해 피해자에게 접근한다. 악성 링크나 악성 설치파일 등을 메시지에 담아 보낸다.

2. 가짜 신뢰 형성

소셜미디어에서의 ‘인간 관계’는 생각보다 막강한 ‘신뢰’를 기반으로 한다. 나에게 메시지를 보내는 상대가 평소 알고 지내던 사람의 계정이나 ID, 프로파일 사진을 가지고 있다면, 해당 메시지에 대한 신뢰도는 대폭 증가한다. 그래서 공격자들은 주요 소셜미디어 계정을 탈취한 후 해당 계정과 친분이 있는 지인들을 대거 노린다.

3. 보이스 피싱

꽤나 잘 알려진 기법으로, 공격자가 피해자에게 직접 전화를 걸어 이야기를 이어간다. 이 때 공격자는 은행이나 경찰, 정부 기관 등을 사칭하는 게 보통이며, 음성으로 위의 A에 해당하는 공격을 이어간다. 글자가 아니라 음성이 주는 신뢰감을 악용한 공격 기법이다.

4. 소셜미디어 댓글란에 놓여진 먹이

복권이나 상품권 당첨, 무료 선물, 각종 직업적 기회 등을 댓글 형태로 남김으로써 사람들을 속이는 수법이다. 댓글을 볼 수 있는 사람이 많기 때문에 한꺼번에 많은 피해자를 만들 수 있기도 하다.

D. 콘텐츠와 매체를 활용한 속임수

1. 가짜 할인 정보와 가짜 대회

링크 하나만 클릭하면, 게시글 하나만 공유하면, 소소한 배송비만 입금하면 선착순으로 후한 선물을 준다는 식의 콘텐츠를 공격자들이 여러 매체에 광고처럼 노출시킨다. 이 때 후한 선물은 고가의 핸드폰이나 태블릿, 컴퓨터와 같은 장비일 때가 많다.

2. 가짜 뉴스와 가짜 보도자료

이제는 워낙 유명해진 기법으로, 가짜 매체 사이트를 만들어 가짜 뉴스 콘텐츠를 마구 생성해 게시한 뒤, 이를 소셜미디어를 통해 퍼트리는 것이다. 정치적으로 민감한 사안을 헤드라인으로 잡아 사실과 다른 내용을 확산시킴으로써 사회 전체를 불안하게 만드는 게 주요 목적이다. 기사 출처를 잘 확인하지 않는 사용자들의 습성을 악용한 전략이다.

3. 가짜 구인 및 스카우트 제안

말 그대로 ‘일자리’를 주겠다며 접근하는 것으로, 후한 몸값 제시가 곁들여진다. 온라인 면접을 진행하겠다며 앱 설치를 유도하며 멀웨어를 전달하거나, 신원 및 배경 확인 절차를 거쳐야 하니 약간의 돈을 내라거나 개인정보를 제출하라는 요구가 이어진다.

4. 가짜 다운로드 페이지

각종 소프트웨어나 게임의 다운로드 포털로 꾸며진 페이지를 만들어 피해자들을 유혹한다. 여기서 다운로드 되는 건 멀웨어들이다. 여기서 발전한 것이 대형 애플리케이션 스토어를 복제한 사이트들이다.

어떻게 막아야 하는가?|

CTM360은 갈수록 진화하는 온라인 사기술에 대응하기 위해 세 가지를 제안한다. 메시지를 보낸 사람(혹은 대화를 이어가는 상대)을 확인하고, 메시지 내용과 콘텐츠를 평가하며, 상응하는 자신의 행동을 재검토 하라는 것이다.

“메시지를 보낸 사람이 누구인지 최대한 꼼꼼하게 확인해야 합니다. 이메일 주소의 모든 글자가 올바른지, 전화번호가 다 맞는지, 링크 주소가 어디로 향하게 만들어져 있는지 알아보는 게 중요합니다. 그런 다음에는 그 메시지의 내용 자체를 살펴야 합니다. 서두르라거나, 공포심을 조장하거나, 욕심이나 동정심을 불러일으키거나, 과장스러운 신뢰 관계를 만들고자 한다면 일단 의심해야 합니다. 요즘은 인공지능 덕분에 덜한데, 피싱 메시지들은 문법이나 철자가 다소 엉망일 때가 많습니다.”

그 모든 게 제대로 확인이 됐다고 해서 아무 행동이나 취해도 되는 건 아니라고 CTM360은 강조한다. “아무리 신뢰할 만한 사람이나 사이트라고 해도 민감 정보를 온라인상으로 쉽게 넘겨서는 안 됩니다. 그런 정보가 꼭 필요하다면 사이트 주소가 https로 시작하는지 살피거나, 해당 인물에게 직접 전화를 걸거나 만나 정보를 전달하는 게 안전합니다. 지불을 해야 한다면 정상적인 돈을 요구하는지 살피십시오. 암호화폐나 상품권으로 지불하라고 한다면 좀 더 확인을 이어가야 할 수도 있습니다.”

Related Materials

- The Psychology of Phishing: Unraveling the Success Behind Phishing Attacks and Effective Countermeasures - Trellix: 최신 피싱 수법의 심리 조작 사례(권위, 신뢰, 공포, 긴급함 등 감정 활용 메커니즘) 및 인지편향 분석, 2024년

- Psychological techniques correlated with online phishing attacks - ScienceDirect: 사회공학 기반 피싱 심리 기법 분류와 실증 분석, ‘공감 유발’, ‘보상/보복 기대’ 등 인간행동 유인 사례 연구 논문, 2024년

- The Psychology of Phishing Attacks - Cyberdise AG: 실제 심리 조작 사례, 인지편향(과신·권위·사회적 증거 등), 피싱 성공의 배경을 설명, 2025년

- The 5 Most Common Phishing Techniques of 2023 and How to Prevent Them - Hook Security: 피싱 공격 최신 트렌드, 심리적 속임수(BEC, 맞춤화·공포·보상 등) 중심의 분석 및 방어법, 2023년

![[TE머묾] AI 시대에, 혐오 직업 보유자로 버티기](https://images.unsplash.com/photo-1660212074310-6d7ed176c746?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDMyfHxib3hpbmd8ZW58MHx8fHwxNzcyMDA0ODEwfDA&ixlib=rb-4.1.0&q=80&w=600)

![[단독] 美 NIST, QKD 상용화에 한 발 ‘전진’](https://images.unsplash.com/photo-1733424114804-b7369094b139?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDIxfHxxdWFudHVtfGVufDB8fHx8MTc3MTgyOTY0MXww&ixlib=rb-4.1.0&q=80&w=600)

![[TE머묾] 실패의 굴레에 갇힌 한국](https://images.unsplash.com/photo-1713861808117-8a9a94af4661?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDI2fHxzaW5nYXBvcmUlMjBjb21tdW5pY2F0aW9ufGVufDB8fHx8MTc3MTgyMTU1MXww&ixlib=rb-4.1.0&q=80&w=600)