OT망에서 나온 10점짜리 취약점, 패치가 무용지물

- 얼랭/OTP SSH에서 발견된 초고위험도 취약점

- 인증 누락으로 인한 임의 코드 실행 공격 가능

- 4월에 이미 패치 나왔는데 적용 속도 너무 느려

OT 네트워크용 방화벽에서 발견된 초고위험도 취약점이 다시 한 번 문제가 되고 있다. 이 취약점을 겨냥한 익스플로잇 행위가 급증하고 있다는 것이다. 공격은 5월 초부터 본격적으로 시작된 것으로 분석됐다.

10점 만점에 10점

문제의 취약점은 CVE-2025-32433으로, CVSS 기준 10점 만점을 받았을 정도로 위험하다. 얼랭오픈텔레콤플랫폼(Erlang/Open Telecom Platform, OTP) SSH에서 발견됐다. 인증 누락을 야기하는 취약점으로, 얼랭/OTP SSH 서버에서 이 취약점을 익스플로잇 하는 데 성공한 공격자는 로그인 과정을 통과하지 않고도 임의 코드를 실행시킬 수 있게 된다.

다행히 이 취약점은 이미 지난 4월에 패치됐다. 안전한 버전은 OTP-27.3.3, OTP-26.2.5.11, OTP-25.3.2.20이다. 5월부터 공격이 급증하기 시작했다는 건 4월에 나온 패치를 사용자들이 적용하지 않았고, 그러한 사실을 공격자들이 알아챘다는 의미가 된다.

미국 사이버 보안 전담 기관인 CISA는 이미 6월, CVE-2025-32433 취약점을 KEV에 추가했다. KEV는 ‘실제 익스플로잇 공격에 연루된 취약점들’을 따로 모아둔 목록으로, 가장 시급히 패치해야 할 취약점들을 모아둔 것이라고 볼 수 있다.

그럼에도 8월에 다시 한 번 보안 업계들 사이에서 CVE-2025-32433 취약점 익스플로잇이 급증하고 있다는 보고가 나온다는 건, 나온 지 4개월이 된 업데이트가 여전히 사용자들로부터 외면을 받고 있다는 의미를 갖는다. 심지어 CISA가 나서서 “실제 공격이 있다”고까지 경고했는데도 말이다.

현재 공격이 가장 많이 발견되는 곳은 미국, 캐나다, 브라질 등 아메리카 대륙과, 인도와 호주 등 아시아 국가들인 것으로 나타났다. 헬스케어, 농업, 미디어, 엔터테인먼트, 첨단 기술 등의 산업이 주요 표적인 것으로 파악된다. 피해 규모는 정확히 집계되지 않고 있다.

실제 공격 시나리오에서 공격자들은 익스플로잇 성공 후 리버스셸을 사용해 피해자 시스템으로의 접근 권한을 획득한다고 한다. 주로 최초 접근 권한을 위해 이 취약점을 부지런히 익스플로잇 하고 있다고 정리해도 무방하다. 다만 이 해킹 그룹이 누군인지는 아직까지 명확히 밝혀지지 않았다. 별 다른 이름 없이 다크웹에서 활동하는 ‘최초 접근 브로커’ 중 한 명일 수도 있다.

OT 환경, 정말 패치가 느린 곳

OT망은 패치가 거의 절대로 적용되지 않는 곳으로 보안 업계에서는 악명이 높다. 보통 ‘패치가 느리다’고 하면 보안 담당자나 시스템 관리자들이 패치의 중요성을 잘 모르거나 보안 인식 수준이 낮아서다. 하지만 OT라는 맥락에서, 꼭 그렇지는 않다. OT 패치가 느린 것에는 여러 가지 이유가 존재한다.

1) 너무 대가가 크다 : OT 시스템은 주로 발전소, 수도 시설, 철도, 교통 통제 등과 관련이 있다. 그러므로 24시간 쉴 새 없이 작동해야 한다. 패치를 하기 위해 특정 장비를 중단시킨다? 그래서 망 전체가 잠시 마비된다? 어떤 일이 일어날까? 암전, 단수, 교통 마비... 대란이 발생한다.

2) 너무 낡았다 : OT 환경을 구성하는 장비들 중 상당수가 수십년 전에 만들어졌다. 발전소나 수도 시설을 방문해 보라. 컴퓨터보다 먼저 제조된 장비들이 수두룩하다는 걸 알 수 있을 것이다. 그 세월 동안 제조사가 망하기도 하고, 옛 엔지니어들이 다 떠나 패치할 줄 아는 사람이 한 명도 남아 있지 않는 경우도 부지기수다. 시간이 너무 많이 지났기 때문에 제작사가 패치 제공의 의무도 갖지 않는 게 보통이다.

3) 너무 중요하다 : OT 환경에서나 IT 환경에서나, 패치라는 게 매번 매끈하게 적용되는 게 아니다. 최신 패치 적용하다가 컴퓨터가 벽돌이 되는 경우도 있다. 벽돌까지는 아니더라도 컴퓨터가 자꾸 이상 현상을 일으켜 사용자가 하루를 공치기도 한다. 그래서 패치를 전담해야 하는 관리자들 마음에는 패치 적용에 대한 공포심이 어느 정도 존재한다. 그런데 잠깐 멈추는 것만으로도 큰일 나는 OT 장비들에 새 패치를 적용한다? 부담감 없는 담당자는 존재하지 않는다.

4) 너무 어렵다 : 1)번과 관련이 있는데, OT 장비들은 너무 중요한 곳에 있다 보니 각종 규제와 규정을 고려해야 한다. 2)번과도 관련이 있는데, OT 장비가 너무 예전에 만들어진 것이다 보니 새 패치를 적용한다는 게 기술적으로 난이도가 높을 때가 많다. 관련 문건을 찾는 것도 힘들고, 찾는다 해도 이해가 어렵다.

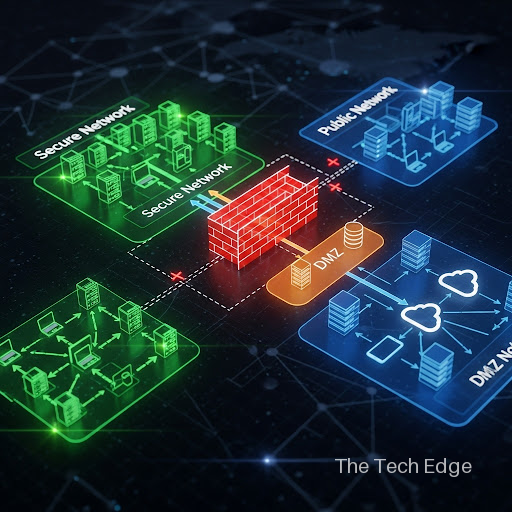

그래서 OT 보안 전문가들은 패치보다 ‘심층 보안’이라는 개념을 강조하는 편이다. 여러 안전장치를 층층이 쌓아서 OT망을 보호해야 한다는 것이다. 여기에는 대표적으로 다음과 같은 것들이 있다.

1) IT와 OT 간 망분리

2) 엄격한 접근 제어

3) 산업 내 규정으로 정해진 내용을 바탕으로 침입 탐지 기술 강화

4) 패치가 불가능한 상황에서 취할 수 있는 조치 연구 및 실행

Related Materials

- Devices exposed to remote hacking via Erlang/OTP SSH vulnerability (CVE-2025-32433: RCE, 패치 제공에도 현장 공격 지속, 주요 산업 타깃) - Security Magazine, 2025년

- Keys to the Kingdom: Erlang/OTP SSH Vulnerability Analysis and Exploitation 트렌드, 업계별 공격통계·패치 현황·대응 가이드 - Palo Alto Networks Unit 42, 2025년

- PoC Released for Critical Erlang/OTP SSH RCE Vulnerability (취약점의 PoC 공개와 대규모 악용 급증) - GBHackers, 2025년

- CVE-2025-32433: Vulnerability in Erlang/OTP SSH Implementation (탐지 및 완화 방법, PoC 현황, 패치 정보) - OffSec, 2025년

![[TE머묾] AI 시대에, 혐오 직업 보유자로 버티기](https://images.unsplash.com/photo-1660212074310-6d7ed176c746?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDMyfHxib3hpbmd8ZW58MHx8fHwxNzcyMDA0ODEwfDA&ixlib=rb-4.1.0&q=80&w=600)

![[단독] 美 NIST, QKD 상용화에 한 발 ‘전진’](https://images.unsplash.com/photo-1733424114804-b7369094b139?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDIxfHxxdWFudHVtfGVufDB8fHx8MTc3MTgyOTY0MXww&ixlib=rb-4.1.0&q=80&w=600)

![[TE머묾] 실패의 굴레에 갇힌 한국](https://images.unsplash.com/photo-1713861808117-8a9a94af4661?crop=entropy&cs=tinysrgb&fit=max&fm=jpg&ixid=M3wxMTc3M3wwfDF8c2VhcmNofDI2fHxzaW5nYXBvcmUlMjBjb21tdW5pY2F0aW9ufGVufDB8fHx8MTc3MTgyMTU1MXww&ixlib=rb-4.1.0&q=80&w=600)