SKT, 사이버 침해 사고 관련 스팸 주의

사이버 침해 사고를 악용한 피싱과 스미싱 시도가 확인돼 이용자들의 주의가 필요하다.

발견된 스미싱 유형은 ‘유심 해킹’, ‘악성 앱 감염’ 등과 같은 문구를 포함해 가족이나 정부 기관, SK텔레콤을 사칭한 개인정보 탈취를 시도한다.

주로 전화나 문자를 통해 “SK텔레콤 해킹 피해 여부를 점검해 주겠다”는 식으로 접근하거나, 가족을 사칭해 유심을 교체해야 한다며 원격 제어 앱 설치를 유도한다.

이러한 스미싱 문자에 18일 SK텔레콤은 "SK텔레콤은 어떤 경우도 원격 제어 앱 설치를 요구하지 않는다"며 "문자메시지에 첨부된 출처가 불명확한 링크 접속에 주의하고, 원격 제어 앱 설치 요구는 절대 응하지 말 것"을 당부했다.

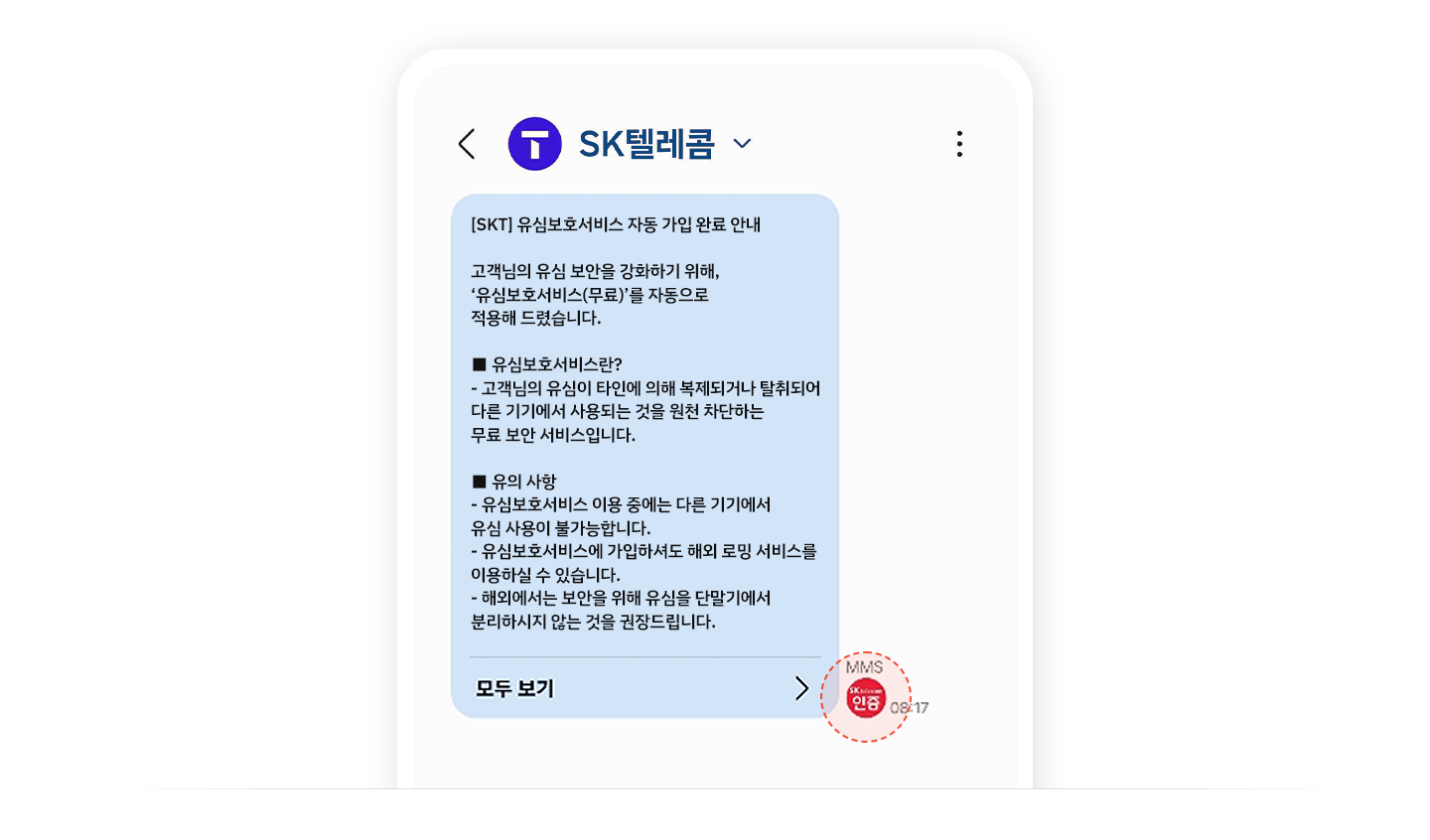

SK텔레콤은 피해 예방 대응 안내에 나섰다. SK텔레콤이 보내는 모든 공식 문자 발신 번호는 114며, ‘공식 인증 마크’를 적용했다는 것. 즉 발신 번호가 114고, 공식 인증 마크가 있어야 SK텔레콤 공식 문자란 얘기다.

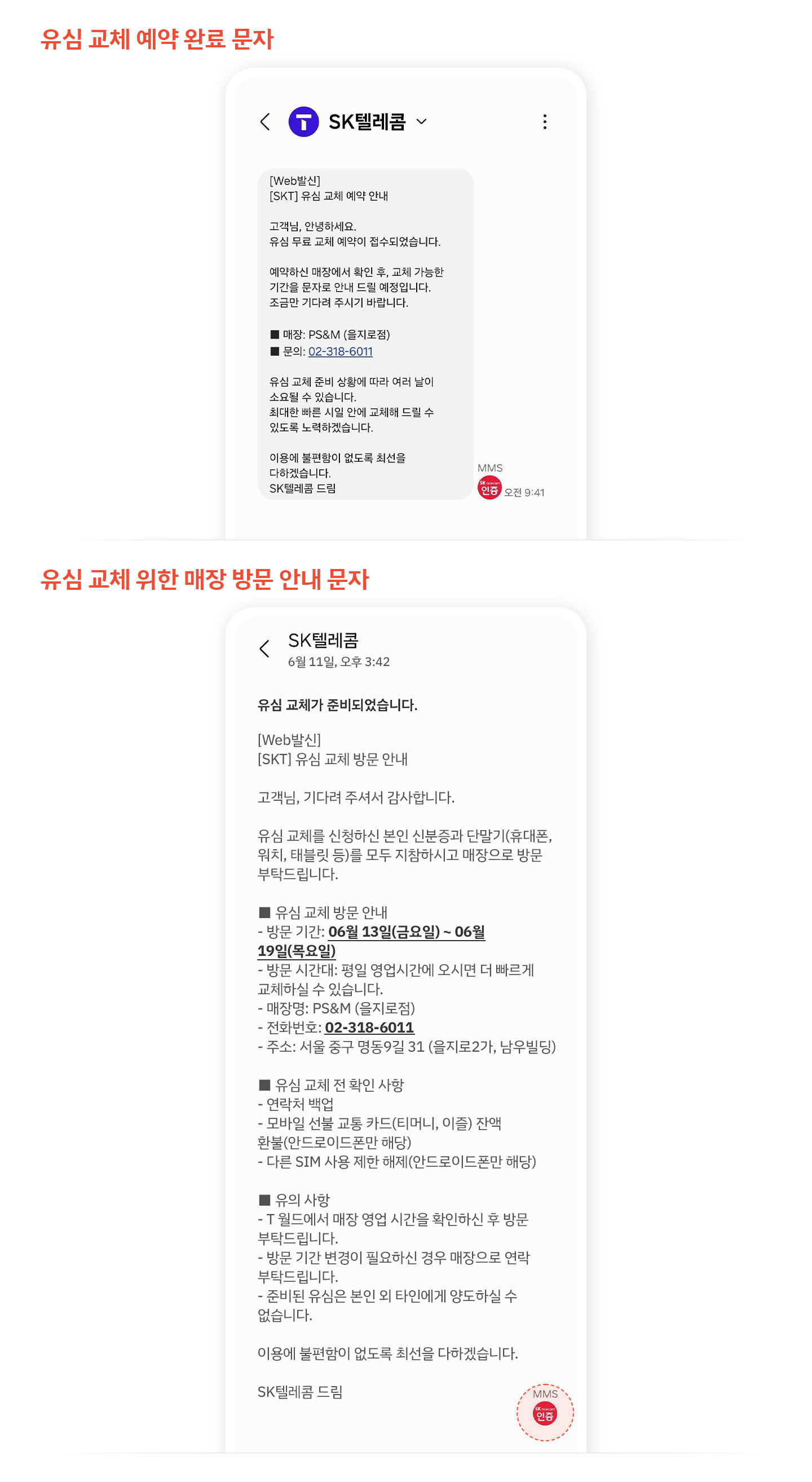

유심 무료 교체 예약 시스템에서 신청을 완료하면, 예약 완료 문자를 전송, 유심 교체 방문 안내 문자를 발송한다. 다만 유심 교체 예약 한 경우, 예약 매장 번호로 교체 일정 등 안내 문자를 발송할 수 있다는 게 SK텔레콤 설명이다.

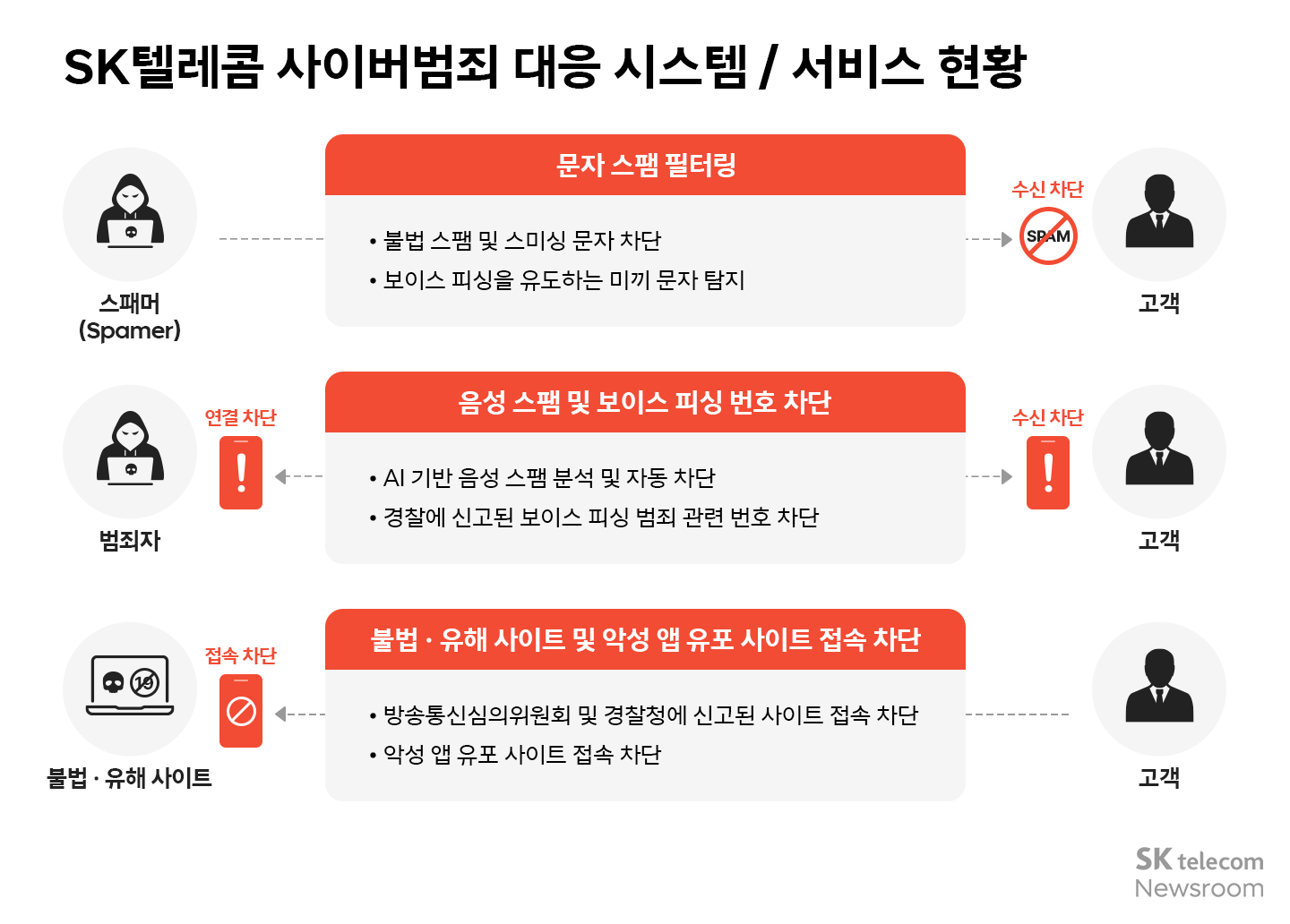

아울러 SK텔레콤은 ▲문자 스팸 필터링 ▲음성 스팸 및 보이스 피싱 번호 차단 ▲불법·유해 사이트 접속 차단 등 회선 개통 및 문자, 전화, 인터넷 등 서비스별로 사이버 범죄에 대한 대응 시스템과 서비스를 운영을 통해 피해 예방에 나서고 있다고 밝혔다.

의심되는 URL에 포함된 웹사이트 주소는 정상 웹사이트의 주소와 일치하는지 반드시 확인, 만약 경제적 피해를 입은 경우, 경찰청 사이버수사국(ecrm.police.go.kr, 182), 금융감독원(1332), 한국인터넷진흥원 인터넷침해대응센터(118)로 즉시 신고할 것을 강조했다.

- 사이버 침해 사고 관련 SKT 공식 고객 발송 문자 안내 - SK텔레콤 뉴스룸, 2025년 (※ 스팸/스미싱 문자 주의 및 공식 문자 판별법 안내)[2]

- 방통위, SKT 침해사고 악용 불법스팸 현장 점검 - 지디넷코리아, 2025년 (※ 침해사고 악용 스팸 대응 현장 점검 및 신고 모니터링 강화)[6]

- 2023년 랜섬웨어 지불 비용, 1조 5천억원에 달했다 - 보안뉴스, 2024년 (※ 사이버 침해사고 이후 스팸 문자 급증 및 대응 필요성 강조)[5]

- SKT 해킹 사건, 과거 이용자도 조치가 필요한가? - 정보와 생활, 2025년 (※ 해킹 이후 스팸·스미싱 등 2차 피해 예방 및 대응 안내)[7]